Zapobiegaj pobieraniu Drive-by i powiązanym atakom złośliwego oprogramowania

Co to są pliki do pobrania w trybie Drive-by(Drive-by downloads) ? Ataki drive-by(Drive-by) download mają miejsce, gdy podatne na ataki komputery zostają zainfekowane przez samo odwiedzenie strony internetowej. Ustalenia z raportu Microsoft Security Intelligence Report(Microsoft Security Intelligence Report) i wielu jego poprzednich tomów pokazują, że Drive-by Exploity(Drive-by Exploits) stały się głównym zagrożeniem bezpieczeństwa sieci, o które należy się martwić. Nawet unijna grupa ds. cyberbezpieczeństwa, Europejska Agencja ds. Bezpieczeństwa Sieci(European Network) i Informacji(Information Security Agency) ( ENISA ) zgadza się z tym.

Drive-by downloads

Przyjmuje się, że ataki typu drive-by(Drive-by) download nadal są ulubionym rodzajem ataków wielu napastników. Dzieje się tak, ponieważ atak można łatwo przeprowadzić poprzez wstrzyknięcie złośliwego kodu do legalnych witryn internetowych. Po wstrzyknięciu złośliwy kod może wykorzystywać luki w systemach operacyjnych, przeglądarkach internetowych i wtyczkach do przeglądarek internetowych, takich jak Java , Adobe Reader i Adobe Flash . Początkowy kod, który jest pobierany, jest zwykle mały. Ale kiedy wyląduje na twoim komputerze, skontaktuje się z innym komputerem i wciągnie resztę złośliwego kodera do twojego systemu.

Krótko mówiąc, podatne na ataki komputery mogą zostać zainfekowane złośliwym oprogramowaniem, po prostu odwiedzając taką witrynę, bez próby pobrania czegokolwiek. Takie pobieranie odbywa się bez wiedzy osoby. Nazywa się to pobieraniem Drive-by.(In short, vulnerable computers can be infected with malware simply by visiting such a website, without attempting to download anything. Such downloads happen without the person’s knowledge. These are called Drive-by downloads.)

Nowe(New) dane i odkrycia zwróciły uwagę na względną popularność witryn typu drive-by download, obsługujących różne platformy serwerów internetowych.

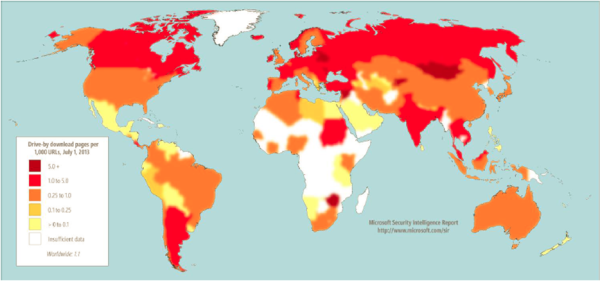

Niektóre reprezentacje przedstawione w artykule za pomocą liczb dają rzetelny obraz koncentracji stron drive-by download w krajach i regionach na całym świecie. Lokalizacje o stosunkowo dużej koncentracji adresów URL(URLs) drive-by download w obu kwartałach obejmują:

- Syria – 9,5 drive-by URL(URLs) na każde 1000 adresów URL(URLs)

- Łotwa(Latvia) – 6,6

- Białoruś(Belarus) – 5.6.

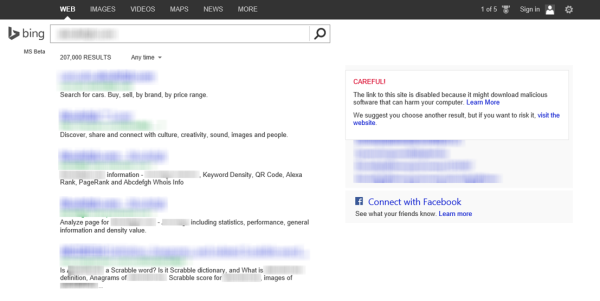

Stężenia Drive-by Download były śledzone przez Bing pod koniec drugiego kwartału 2013 roku. W związku z tym działania podjęte przez wyszukiwarkę w celu ochrony użytkowników przed atakami drive-by download obejmują analizę stron internetowych pod kątem exploitów podczas ich indeksowania i wyświetlania komunikaty ostrzegawcze, gdy na liście wyników wyszukiwania pojawiają się aukcje stron drive-by download.

Zapobiegaj atakom Drive-by download

Artykuł w witrynie TechNet(TechNet) zawiera opis kroków dla programistów i specjalistów IT(IT Professionals) , które należy podjąć w celu zarządzania ryzykiem związanym z atakami typu drive-by download. Niektóre środki obejmują:

Zapobieganie atakom na serwery internetowe. Serwery internetowe mogą być zagrożone, jeśli nie są aktualizowane najnowszymi aktualizacjami zabezpieczeń. Więc,

- Dbaj o aktualność systemów operacyjnych serwera

- Oprogramowanie(Software) zainstalowane na tych serwerach internetowych jest aktualne

- Sprawdź SDL Quick Security Reference Guides , aby uzyskać najnowsze aktualizacje

- Unikaj(Avoid) przeglądania Internetu(Internet) z serwerów internetowych lub używania ich do otwierania wiadomości e-mail i załączników do wiadomości e-mail.

- Zarejestruj(Register) swoją witrynę za pomocą narzędzi dla webmasterów Bing i (Bing)Google dla webmasterów(Google Webmaster) , aby wyszukiwarki mogły proaktywnie informować Cię o wykryciu czegoś złego w Twojej witrynie.

Jako użytkownik możesz podjąć następujące środki ostrożności:

- Upewnij(Make) się, że system operacyjny Windows i przeglądarka internetowa są w pełni aktualne.

- Używaj dobrego oprogramowania zabezpieczającego(good security software ) i ponownie upewnij się, że zawsze ma najnowsze definicje

- Używaj(Use) minimalnych dodatków do przeglądarki, ponieważ często są one zagrożone

- Korzystanie z dodatków do skanera adresów URL(URL Scanner addons ) w przeglądarce może być również opcją, którą warto rozważyć

- Jeśli korzystasz z przeglądarki Internet Explorer(Internet Explorer) , upewnij się, że SmartScreen jest włączony.

- I wreszcie, wyrób nawyk bezpiecznego przeglądania i wybieraj regularnie witryny, które przeglądasz.

Daj nam znać, jeśli Twój komputer został kiedykolwiek zainfekowany atakiem drive-by download.

Teraz przeczytaj(Now read) : Czym jest malvertising?(What is Malvertising?)

Related posts

Jak uniknąć oszustw i ataków typu phishing?

Co to jest trojan zdalnego dostępu? Zapobieganie, wykrywanie i usuwanie

Usuń wirusa z dysku flash USB za pomocą wiersza polecenia lub pliku wsadowego

Fałszywe oprogramowanie zabezpieczające lub Scareware: Jak sprawdzać, zapobiegać, usuwać?

Co to jest Win32:BogEnt i jak go usunąć?

Co to jest atak Backdoor? Znaczenie, przykłady, definicje

3 sposoby na pozbycie się wirusów, oprogramowania szpiegującego i złośliwego oprogramowania

Sprawdź, czy Twój komputer nie został zainfekowany przez oprogramowanie ASUS Update Malware

Wskazówki dotyczące ochrony komputera przed atakiem Thunderspy

Jak zdobyć wirusa komputerowego, trojana, pracę, oprogramowanie szpiegujące lub złośliwe oprogramowanie?

Jak usunąć Virus Alert z Microsoft na komputerze z systemem Windows?

Jak usunąć złośliwe oprogramowanie z komputera w systemie Windows 10?

Jak sprawdzić, czy plik jest złośliwy, czy nie w systemie Windows 11/10?

Co to jest cyberprzestępczość? Jak sobie z tym poradzić?

Jak usunąć wirusa Chromium z systemu Windows 11/10?

Cyberataki — definicja, rodzaje, zapobieganie

Crystal Security to bezpłatne narzędzie do wykrywania złośliwego oprogramowania w chmurze na komputery PC

Jak usunąć wirusa z Windows 11/10; Przewodnik usuwania złośliwego oprogramowania

Jak używać Malwarebytes Anti-Malware do usuwania Malware

Co to jest wirus IDP.generic i jak go usunąć?