Jak zaszyfrować dysk twardy systemu Windows 10 za pomocą funkcji Bitlocker

Kiedy duże firmy telekomunikacyjne, przedsiębiorstwa użyteczności publicznej, a nawet rząd doznają naruszenia bezpieczeństwa danych(data breaches) , jakie masz szanse? Zaskakująco dobra szansa, jeśli podejmiesz kilka kluczowych działań. Jednym z tych środków jest szyfrowanie dysku twardego lub dysku SSD(encrypting your hard drive or SSD) .

System Windows 10 umożliwia szyfrowanie wbudowanego dysku za pomocą technologii BitLocker firmy Microsoft . Jest łatwy do wdrożenia, łatwy w użyciu i nie wymaga żadnych specjalnych umiejętności ani sprzętu. Jednak musisz mieć wersję Windows Pro , Enterprise lub Education systemu Windows 10(Windows 10) . Jeśli masz system Windows 10 (Windows 10) Home , szyfrowanie VeraCrypt(VeraCrypt encryption) jest doskonałą opcją. Możesz nawet preferować funkcję BitLocker(BitLocker) .

Co to jest funkcja BitLocker?(What Is BitLocker?)

Szyfrowanie to proces zmiany informacji w coś bez znaczenia, chyba że masz klucz. Funkcja BitLocker(BitLocker) szyfruje informacje na dyskach twardych, dzięki czemu można je odczytać dopiero po wprowadzeniu klucza. Kluczem może być zarządzany przez chip Trusted Platform Module (TPM) w komputerze, dysk USB przechowujący klucz, a nawet hasło. Jeśli wypróbujesz funkcję BitLocker(BitLocker) i nie spodoba ci się, możesz łatwo wyłączyć funkcję BitLocker(turn BitLocker off) .

Dlaczego powinienem szyfrować mój dysk twardy z systemem Windows?(Why Should I Encrypt My Windows Hard Drive?)

Załóżmy, że korzystasz ze sprawdzonych metod dotyczących haseł(password best practices) . Twoje hasło jest skomplikowane, trudne do odgadnięcia i nie zapisujesz go ani nie udostępniasz nikomu. Jeśli ktoś chce uzyskać dane z dysku i nie ma hasła do systemu Windows(Windows) , może wyjąć dysk twardy, podłączyć go do innego komputera i użyć Live CD z systemem Linux do odzyskania plików(Linux live CD to recover files) .

Jeśli używasz funkcji BitLocker , nie mogą tego zrobić. BitLocker musi być w stanie skądś uzyskać klucz. Idealnie(Ideally) byłby to moduł zaufanej platformy(Trusted Platform Module) ( TPM ). Może to być również hasło lub dysk USB dedykowany jako klucz BitLocker .

„Ale nikt nie ukradnie mojego dysku”, odpowiadasz. Czy kiedykolwiek wyrzuciłeś komputer? Twoje dyski twarde też z tym poszły, prawda? Jeśli nie pozbędziesz się bezpiecznie dysku twardego(safely dispose of a hard drive) , ktoś może uzyskać dane. Dzieje się tak każdego dnia i jest to łatwe. Mamy nawet artykuł o tym, jak uzyskać dostęp do plików na starych dyskach(how to access files on old drives) .

Jeśli użyłeś funkcji BitLocker i wyjąłeś dysk z komputera, a następnie pozbyłeś się komputera i dysku osobno, po prostu znacznie utrudniłeś pracę przypadkowego złodzieja danych. Wymagałoby to od specjalisty ds. odzyskiwania danych nawet zdalnej szansy na uzyskanie danych. Przekonany(Convinced) jeszcze?

Jak sprawdzić, czy komputer ma moduł TPM?(How to Check if a Computer Has a TPM)

Idealna sytuacja funkcji BitLocker to urządzenie z modułem TPM(TPM) . Czy Twoje urządzenie ma TPM ? Łatwo to sprawdzić.

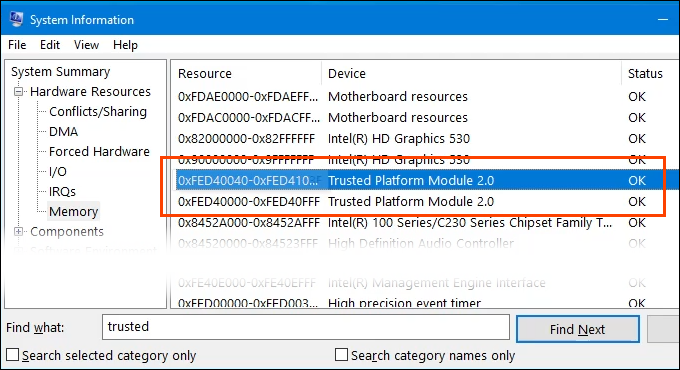

- Wybierz menu Start i wpisz system . Pierwszym wynikiem powinny być Informacje o systemie(System Information) . Wybierz to.

- Gdy otworzy się okno Informacje o systemie, wpisz (System Information)zaufane(trusted ) w polu Znajdź co:(Find what:) na dole, a następnie wybierz Znajdź(Find ) lub naciśnij Enter .

- Jeśli urządzenie ma moduł TPM(TPM) , pojawi się on w wynikach. W tym przykładzie moduł TPM(TPM) istnieje i jest to moduł TPM w wersji 2.0 . Wersja może być ważna w przyszłości, zwłaszcza gdy Windows 11 będzie publicznie dostępny.

Jak włączyć funkcję BitLocker na urządzeniu z modułem TPM?(How to Enable BitLocker On a Device With a TPM)

Twoje urządzenie ma moduł TPM(TPM) , więc następna część jest prosta i łatwa.

- Otwórz Eksplorator plików(File Explorer ) i przejdź do dysku, który chcesz zaszyfrować za pomocą funkcji BitLocker .

(Right-click)Kliknij dysk prawym przyciskiem myszy i wybierz Włącz funkcję BitLocker(Turn on BitLocker) .

Może pojawić się komunikat Uruchamianie funkcji BitLocker(Starting BitLocker ) z paskiem postępu. Niech się skończy.

- Pojawi się monit o wybranie sposobu odblokowania tego dysku(Choose how you want to unlock this drive) . Istnieją 2 możliwości; Użyj hasła, aby odblokować dysk(Use a password to unlock the drive) lub Użyj mojej karty inteligentnej, aby odblokować dysk(Use my smart card to unlock the drive) . Jeśli urządzenie jest używane w firmie, możesz mieć kartę inteligentną i chcieć z niej korzystać. Jeśli nie, wybierz hasło. Utwórz silne, bezpieczne hasło(Create a strong, secure password) .

Hasło będzie potrzebne tylko wtedy, gdy dysk zostanie usunięty z tego urządzenia i zainstalowany na innym. W przeciwnym razie moduł TPM(TPM) obsłuży wprowadzenie hasła, dzięki czemu zaszyfrowany dysk będzie działał bezproblemowo ze wszystkim innym.

Teraz pojawia się pytanie Jak chcesz wykonać kopię zapasową klucza odzyskiwania?(How do you want to back up your recovery key?)

Dostępne są 4 opcje:

- Zapisz na swoim koncie Microsoft(Save to your Microsoft account) : Jeśli używasz konta Microsoft do logowania się do urządzenia, jest to najłatwiejsza metoda. To właśnie jest używane w tym przykładzie.

- Zapisz na dysku flash USB(Save to a USB flash drive) : Jeśli wybrano tę metodę, używaj do tego tylko dysku flash USB . Nie próbuj przechowywać innych rzeczy na tym dysku flash.

- Zapisz do pliku(Save to a file) : jeśli wybierzesz tę metodę, nie zapisuj pliku na szyfrowanym dysku. Zapisz go na innym dysku lub w chmurze.

- Wydrukuj klucz odzyskiwania(Print the recovery key) : wybranie tej metody oznacza, że wydrukowany klucz wymaga bezpiecznego przechowywania, ochrony przed pożarem, kradzieżą i zalaniem. Gdy klucz jest potrzebny, należy go wpisać ręcznie.

W zależności od wybranej metody mogą wystąpić dodatkowe kroki, ale wszystkie metody ostatecznie doprowadzą do następnego ekranu.

W tym kroku należy wybrać, jaka część dysku ma być zaszyfrowana(Choose how much of your drive to encrypt) . To może być mylące. Jeśli na dysku nic nie jest szyfrowane, wybierz Szyfruj tylko używane miejsce na dysku(Encrypt used disk space only) . Jest bardzo szybki.

Wszystko, co zostanie później dodane do dysku, zostanie automatycznie zaszyfrowane. Jeśli na dysku znajdują się już pliki i foldery, wybierz Zaszyfruj cały dysk,(Encrypt entire drive ) aby upewnić się, że wszystkie są natychmiast zaszyfrowane. Następnie wybierz Dalej(Next) .

Następny ekran może nie zostać wyświetlony w zależności od używanej wersji systemu Windows . Ważne jest, aby poświęcić czas na jej przeczytanie i zrozumienie.

Podsumowując, jeśli ktoś kiedykolwiek wyjmie dysk z tego urządzenia i umieści go w dowolnej wersji systemu Windows starszej niż Windows 10 w (Windows 10) wersji 1511(Version 1511) , dysk nie będzie działał. Większość ludzi nigdy tego nie zrobi, więc większość wybierze nowy tryb szyfrowania(New encryption mode) , a następnie wybierze Dalej(Next) .

Szyfrowanie to poważna sprawa i może się nie udać. Dlatego proces zapyta po raz ostatni: Czy jesteś gotowy na zaszyfrowanie tego dysku? (Are you ready to encrypt this drive? )Jeśli tak, wybierz Rozpocznij szyfrowanie.(Start encrypting.)

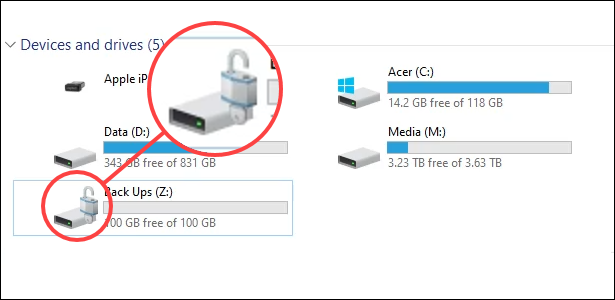

Gdy funkcja BitLocker zakończy(BitLocker) szyfrowanie dysku, wróć do Eksploratora plików(File Explorer) . Zauważ(Notice) , że ikona napędu ma teraz odblokowaną kłódkę. Oznacza to, że dysk jest zaszyfrowany, ale gotowy do odbierania plików. Jeśli kłódka była zamknięta, aby uzyskać do niej dostęp, konieczne byłoby podanie hasła.

Jak włączyć funkcję BitLocker na urządzeniu bez modułu TPM?(How to Enable BitLocker On a Device Without TPM)

Na razie istnieje sposób na użycie funkcji BitLocker do zaszyfrowania dysku, nawet jeśli urządzenie nie ma modułu TPM . Spodziewaj się, że zmieni się to w systemie Windows 11(Windows 11) , ponieważ system Windows 11 wymaga TPM 2.0(Windows 11 requires TPM 2.0) do uaktualnienia z systemu Windows 10(Windows 10) do Windows 11 . Ta metoda wymaga posiadania uprawnień administratora.

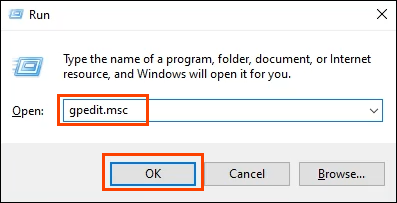

- Naciśnij kombinację klawiszy Win Key(Win Key ) + R , aby otworzyć narzędzie Uruchom. W polu Otwórz(Open ) wpisz gpedit.msc , a następnie wybierz OK lub naciśnij Enter . Spowoduje to otwarcie Edytora lokalnych zasad grupy(Local Group Policy Editor)(Local Group Policy Editor) .

- Po otwarciu Edytora lokalnych zasad grupy przejdź do opcji (Local Group Policy Editor)Konfiguracja komputera(Computer Configuration ) > Szablony administracyjne(Administrative Templates ) > Składniki systemu Windows(Windows Components ) > Szyfrowanie dysków funkcją BitLocker(BitLocker Drive Encryption ) > Dyski systemu operacyjnego(Operating System Drives) . Kliknij dwukrotnie ustawienie Wymagaj dodatkowego uwierzytelnienia podczas uruchamiania(Require additional authentication at startup) .

- Wybierz opcję Włączone(Enabled ) , a następnie OK , aby zmienić ustawienie. Zwróć uwagę na pole wyboru „Zezwalaj na funkcję BitLocker bez zgodnego modułu TPM. (TPM.)Pozwala to na użycie hasła lub klucza bezpieczeństwa w celu uzyskania dostępu do dysku zaszyfrowanego funkcją BitLocker . (BitLocker)Uruchom ponownie(Restart) system Windows, aby aktywować ustawienie.

- Wykonaj tę samą procedurę, co w powyższej sekcji, aby uruchomić funkcję BitLocker i zaszyfrować dysk. OSTRZEŻENIE:(WARNING: ) Jeśli szyfrowanie dysku systemu Windows(Windows) zostało zakończone, przy każdym uruchomieniu systemu Windows(Windows) należy wprowadzić hasło, aby system Windows(Windows) mógł się załadować. Zapisz hasło w bezpiecznym miejscu poza urządzeniem.

- Przy następnym uruchomieniu systemu Windows(Windows) funkcja BitLocker będzie wymagać wprowadzenia hasła w celu odblokowania dysku. Zrób to i naciśnij Enter , aby kontynuować.

Czy jesteś teraz bezpieczny?(Are You Secure Now?)

Szyfrowanie funkcją BitLocker(BitLocker) to tylko jedna część zabezpieczania danych. Co jeszcze robisz, aby zapewnić ochronę swojej prywatności i tożsamości? Powiadom nas! Zapoznaj(Make) się ze wszystkimi naszymi artykułami na temat bezpieczeństwa danych i prywatności(data security and privacy) .

Related posts

Brak litery dysku C lub D w systemie Windows 10

Napraw nieprzydzielony dysk twardy bez utraty danych w systemie Windows 10

IsMyHdOK to bezpłatne oprogramowanie do sprawdzania kondycji dysku twardego dla systemu Windows 10

Jak sklonować dysk twardy w systemie Windows 10?

Jak sformatować dysk twardy w systemie Windows 10

Dodaj lub usuń kartę ReadyBoost we właściwościach dysku w systemie Windows 10

Jak włączyć i skonfigurować szyfrowanie funkcją BitLocker w systemie Windows 10?

Jak ponownie podzielić dysk twardy na partycje w systemie Windows 10 bez wymazywania danych

Jak zmienić ikonę dysku w systemie Windows 10?

Jak przeprowadzić migrację systemu Windows 10 na nowy dysk twardy

Jak usunąć lub ukryć literę dysku w systemie Windows 10?

DiskCryptor to potężne oprogramowanie do szyfrowania dysków dla systemu Windows 10

Najlepsze darmowe oprogramowanie do klonowania dysków twardych dla systemu Windows 10

Cypher Notepad umożliwia szyfrowanie dokumentów tekstowych w systemie Windows 10

Wyrzutnik dysków USB umożliwia szybkie usuwanie urządzeń USB w systemie Windows 10

Jak naprawić dysk twardy, który nie wyświetla się w systemie Windows 10?

Jak usunąć wolumin lub partycję dysku w systemie Windows 10?

Xinorbis to darmowy analizator dysków twardych, folderów i pamięci masowej dla systemu Windows 10

Nie można wysunąć zewnętrznego dysku twardego w systemie Windows? 7 możliwych poprawek

Usuń lub dodaj Dysk Google, Dropbox i OneDrive do menu kontekstowego