Jak dowiedzieć się, czy ktoś węszył na Twoim komputerze?

Ktoś może węszyć po twoim komputerze i to zdecydowanie jest problem. W wielu przypadkach osoba, która uzyskuje dostęp do Twojego komputera, to prawdopodobnie osoba znana, na przykład członek rodziny lub przyjaciel. W innych sytuacjach kolega w pracy mógł uzyskać dostęp, jeśli zostawiłeś laptopa bez nadzoru przez pewien czas.

Jak dowiedzieć się, czy ktoś węszył na twoim komputerze?

Pytanie brzmi, jak możemy się dowiedzieć, czy na pewno tak się stało. Pierwszym krokiem jest wiedza, od czego zacząć i to jest coś, co planujemy omówić w tym artykule.

Pamiętaj(Bear) , że zapisywany jest ślad prawie wszystkich działań podejmowanych na Twoim komputerze, co oznacza, że istnieją sposoby na stwierdzenie, czy ktoś robił zamieszanie bez Twojej zgody. Teraz nic tutaj nie określi, kto jest winowajcą, ale to powinno dać wyobrażenie:

- Sprawdź, czy są nowo zainstalowane aplikacje

- Sprawdź historię swojej przeglądarki internetowej

- Sprawdź Szybki dostęp

- Spójrz na zdarzenia logowania do (Logon)systemu Windows 10(Windows 10)

- Włącz kontrolę logowania w systemie Windows 10 (Windows 10) Pro

Jednym z najlepszych nawyków bezpiecznego korzystania z komputera jest zablokowanie ekranu komputera hasłem, gdy na nim nie ma. Nie zajmuje to ani chwili. Wystarczy nacisnąć WinKey+L , aby zablokować komputer. Uniemożliwia to innym węszenie na Twoje komputery, gdy nie ma Cię w pobliżu.

1] Sprawdź, czy są nowo zainstalowane aplikacje

Pierwszą rzeczą, którą musisz tutaj zrobić, jest sprawdzenie aplikacji, które mogły zostać zainstalowane bez Twojej wiedzy. Można to zrobić, klikając przycisk Start i spójrz na sekcję Ostatnio dodane(Recently Added) .

Stąd powinieneś zobaczyć najnowsze aplikacje, które zostały ostatnio zainstalowane. Jeśli nic nie zostało zrobione przez Ciebie, prawdopodobnie osoba trzecia mogła bawić się Twoim komputerem.

Przeczytaj(Read) : Jak uniknąć bycia obserwowanym przez własny komputer(How to avoid being watched through your own Computer) .

2] Sprawdź historię przeglądarki internetowej

W kilku przypadkach osoba korzystająca z Twojego komputera bez zgody może zdecydować się na skorzystanie z przeglądarki internetowej lub z innych powodów. Mając to na uwadze, sugerujemy sprawdzenie historii przeglądarki internetowej na wypadek, gdyby sprawca nie usunął dowodów swoich wykroczeń.

Jeśli masz wiele przeglądarek internetowych, sprawdź historię każdej z nich, a nie tylko tej, z której regularnie korzystasz.

Większość przeglądarek obsługuje naciśnięcie Ctrl+H , aby otworzyć panel historii przeglądania.

Teraz, jeśli Twoja historia pokazuje dowody zmian, kliknij niektóre witryny w celu ustalenia, kto używał Twojego komputera.

Przeczytaj(Read) : Dowiedz się, czy Twoje konto internetowe nie zostało zhakowane i czy wyciekły dane dotyczące adresu e-mail i hasła(Find out if your online account has been hacked and email & password details leaked) .

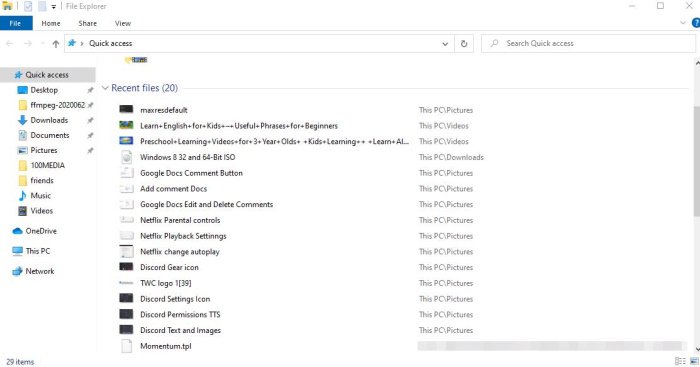

3] Zaznacz Szybki dostęp

Dla tych, którzy nie mieli pojęcia, wyjaśnijmy, że Windows 10 umożliwia ludziom sprawdzenie ostatniej aktywności użytkownika.

Na przykład możesz otworzyć program Microsoft Word(Microsoft Word) , aby sprawdzić, czy jakiekolwiek pliki zostały zmodyfikowane. To samo dotyczy programu Excel(Excel) , PowerPoint lub innych narzędzi, które wchodzą w skład programu Microsoft Word(Microsoft Word) .

Dodatkowo naciśnij klawisz Windows + E, aby otworzyć Eksplorator plików(File Explorer) . W górnej części menu poszukaj opcji Szybki dostęp(Quick Access) i wybierz ją.

Od razu powinieneś zobaczyć listę ostatnio dodanych lub zmodyfikowanych plików. Sprawdź, czy któryś z nich nie został przez Ciebie zmodyfikowany, aby dowiedzieć się, czy ktoś inny uzyskał dostęp do urządzenia.

Przeczytaj(Read) : Skąd mam wiedzieć, czy mój komputer został zhakowany(How do I know if my Computer has been Hacked) ?

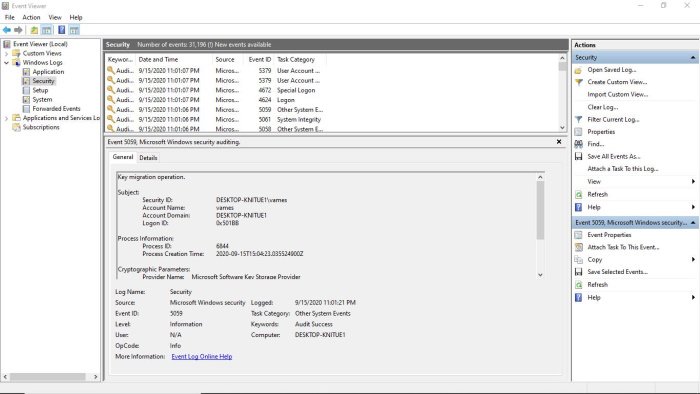

4] Spójrz na zdarzenia logowania do (Logon)systemu Windows 10(Windows 10)

Z naszego punktu widzenia najlepszym sposobem na zorientowanie się, czy dana osoba potajemnie uzyskała dostęp do Twojego komputera, jest pełne wykorzystanie zdarzeń logowania do (Logon)systemu Windows 10 . (Windows 10) Jednak kiedy natkniesz się na dziennik, czy w ogóle można go dokładnie odczytać? Ta odpowiedź brzmi tak i porozmawiamy o tym.

Pierwszym krokiem, jaki należy tutaj wykonać, jest uruchomienie Podglądu zdarzeń(Event Viewer) za pomocą wyszukiwania Rozpocznij(Start) i przejdź do Windows Log > Security . Powinieneś teraz zobaczyć listę z kilkoma działaniami, każda z identyfikatorem zdarzenia(Event ID) . Teraz numer identyfikacyjny, którego szukasz, to „4624”, a nazwa kategorii zadań to (Task Category)Logowanie(Logon) .

Należy również poszukać 4672 z nazwą kategorii zadań , (Task Category)Logowanie(Logon) specjalne . Sugerujemy wyszukanie „4634”, co sugeruje, że ktoś wyłączył komputer; 4624 oznacza logowanie(Logon) , 4634 oznacza wylogowanie(Logoff) .

Przeczytaj(Read) : Porady, praktyki i nawyki dotyczące bezpiecznego korzystania z komputera dla użytkowników komputerów PC(Safe Computing Tips, Practices and Habits for PC users) .

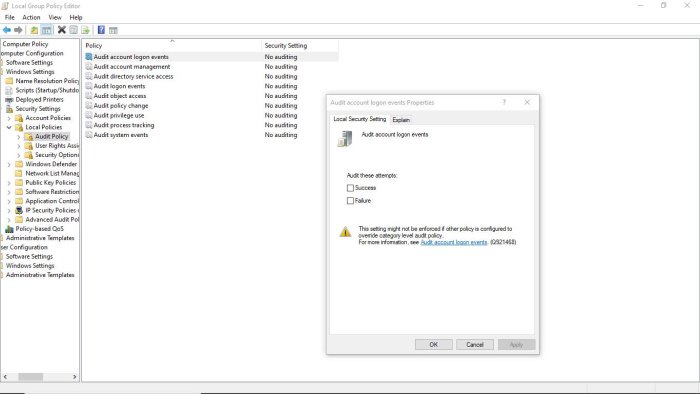

5] Włącz(Turn) audyt logowania w systemie Windows 10 (Windows 10) Pro

Oto rzecz, ta funkcja jest automatycznie uruchamiana w systemie Windows 10 (Windows 10) Home , ale jeśli chodzi o wersję Pro , może być konieczne ręczne jej włączenie.

Aby to zrobić, przejdź do Edytora zasad grupy(Group Policy Editor) , a następnie przejdź do Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy .

W prawej części narzędzia powinna pojawić się lista opcji z ustawieniami zabezpieczeń ustawionymi na Brak audytu(Auditing) . Kliknij dwukrotnie(Double) każdy i pamiętaj, aby wybrać Sukces(Success) i Porażkę(Failure) . Stamtąd naciśnij Zastosuj(Apply) , a następnie przycisk OK, aby zainicjować nowe zmiany.

Daj nam znać, jeśli masz jakieś wskazówki.

Related posts

Jak wysłać zaproszenie na spotkanie w Outlooku

Zablokuj lub zatrzymaj wyskakujące okienka Microsoft Edge Wskazówki i powiadomienia

Jak zdobyć figurkę łowczyni Sea of Thieves?

Porady i wskazówki dotyczące przeglądarki Microsoft Edge dla systemu Windows 11/10

Dodaj przycisk Home do przeglądarki Microsoft Edge

Jak skutecznie korzystać z notatek Google Keep

Porady i wskazówki dotyczące Slack dotyczące zarządzania czatami w małym zespole

Jak zresetować aplikację Zabezpieczenia systemu Windows w systemie Windows 11/10?

Jak zablokować uruchamianie aplikacji powiązanych z plikiem lub schematem URI

Wskazówki i porady dotyczące Menedżera zadań Windows, o których możesz nie wiedzieć

Sztuczki i porady dotyczące kosza dla systemu Windows 11/10

Jak znaleźć adres IP routera w systemie Windows 10 — Wyszukiwanie adresu IP

Jak przekonwertować OBJ na FBX za pomocą Paint 3D w systemie Windows 10.

Jak sprawdzić, czy Twój komputer ma wirusa?

Jak odblokować i uzyskać dostęp do zablokowanych lub ograniczonych stron internetowych?

10 najlepszych porad i wskazówek Microsoft Teams, które pomogą Ci w pełni wykorzystać możliwości

Jak przyspieszyć system Windows 11 i sprawić, by uruchamiał się, uruchamiał i wyłączał szybciej?

Wskazówki i porady dotyczące powiększania dla lepszych wideokonferencji

Lista drukarek korzystających z tego samego sterownika drukarki oddzielnie w systemie Windows 10

LinkedIn Zaloguj się i zaloguj Wskazówki dotyczące bezpieczeństwa i prywatności