Włącz lub wyłącz izolację rdzenia i integralność pamięci w systemie Windows 11/10

Cyberataki zmieniły się w ciągu ostatnich kilku lat. Nieuczciwi hakerzy mogą teraz przejąć Twój komputer i zablokować pliki, chyba że jesteś gotowy zapłacić im pieniądze. Tego typu ataki noszą nazwę Ransomware i wykorzystują exploity na poziomie jądra, które próbują uruchomić złośliwe oprogramowanie z najwyższymi uprawnieniami, np. oprogramowanie ransomware WannaCry i Petya . W celu złagodzenia tego typu ataków firma Microsoft wprowadziła funkcję, która umożliwia włączenie izolacji rdzenia i integralności pamięci(Core Isolation and Memory Integrity) w celu zapobiegania takim atakom.

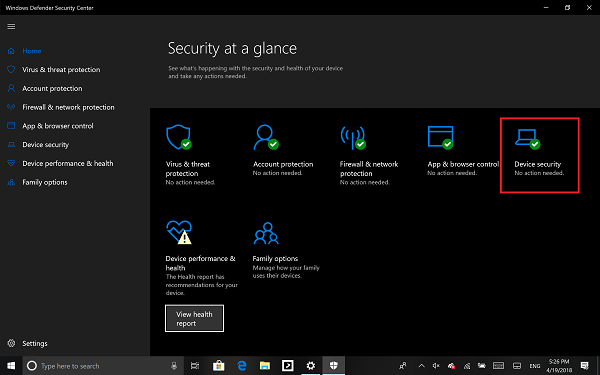

Windows Defender Security Center oferuje tę funkcję. Nazywany Device Security , oferuje raportowanie stanu i zarządzanie funkcjami bezpieczeństwa wbudowanymi w Twoje urządzenia – w tym włączanie funkcji w celu zapewnienia lepszej ochrony. Jednak nie działa na poziomie oprogramowania; sprzęt również musi to obsługiwać. Oprogramowanie układowe powinno obsługiwać wirtualizację,(Virtualization,) która umożliwia komputerowi z Windows 11/10 uruchamianie aplikacji w kontenerze, dzięki czemu nie uzyskują one dostępu do innych części systemu.

Twoje urządzenie musi spełniać wymagania dotyczące standardowych zabezpieczeń sprzętowych. Oznacza to, że Twoje urządzenie powinno obsługiwać integralność pamięci i izolację rdzenia, a także mieć:

- TPM 2.0 (nazywany również procesorem bezpieczeństwa)

- Bezpieczny rozruch włączony

- DEP

- MATY UEFI

Włącz izolację rdzenia(Core Isolation) i integralność pamięci(Memory Integrity) w systemie Windows 11(Windows 11)

Jest to prawdopodobnie najłatwiejszy sposób na włączenie lub wyłączenie zabezpieczeń(Security) opartych na wirtualizacji w systemie Windows 11(Windows 11) . Innymi słowy, aby to zrobić , musisz włączyć izolację rdzenia . (enable Core isolation)W tym celu wykonaj następujące czynności:

- Wyszukaj zabezpieczenia systemu Windows (windows security ) w polu wyszukiwania paska zadań.

- Kliknij(Click) indywidualny wynik wyszukiwania.

- Przejdź do zakładki Bezpieczeństwo urządzenia .(Device security)

- Kliknij opcję Szczegóły izolacji rdzenia(Core isolation details ) .

- Przełącz przycisk Integralność pamięci (Memory integrity ) , aby go włączyć.

- Zrestartuj swój komputer.

Włącz izolację rdzenia(Core Isolation) i integralność pamięci(Memory Integrity) w Windows 11/10

- Zaloguj się jako administrator i otwórz Centrum bezpieczeństwa Windows Defender(Windows Defender Security Center)

- Poszukaj opcji Bezpieczeństwo urządzenia(Device Security) .

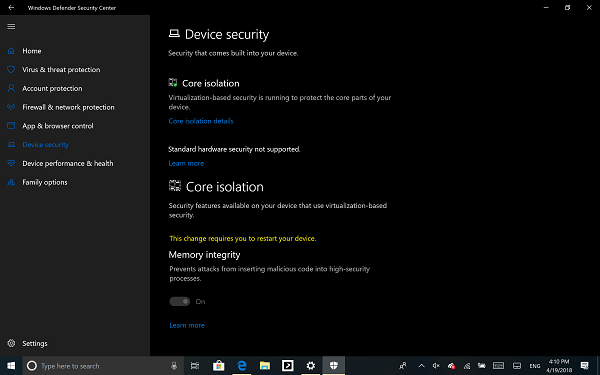

- Tutaj powinieneś sprawdzić, czy Core Isolation pod Virtualization jest włączony na twoim komputerze.

- Izolacja rdzenia (Core isolation)zapewnia(y) funkcje zabezpieczeń oparte na wirtualizacji w celu ochrony podstawowych części urządzenia.

- Kliknij Szczegóły izolacji (Click)rdzenia(Core) , a otrzymasz propozycję włączenia integralności pamięci(Memory Integrity) .

Integralność pamięci(Memory integrity) (integralność kodu chroniona przez hiperwizor) to funkcja zabezpieczeń izolacji rdzenia(Core) , która zapobiega wstawianiu złośliwego kodu przez ataki do procesów o wysokim poziomie bezpieczeństwa. Przełącz(Toggle) , aby go włączyć.

Po włączeniu poprosi Cię o ponowne uruchomienie komputera, aby całkowicie włączyć integralność pamięci(Memory Integrity) .

Jeśli później napotkasz problemy ze zgodnością aplikacji, może być konieczne wyłączenie tej funkcji.

Powiązane(Related) : Integralność pamięci jest wyszarzona lub nie włącza się/wyłącza .

Włącz lub wyłącz izolację rdzenia(Core Isolation) i integralność pamięci(Memory Integrity) za pomocą rejestru

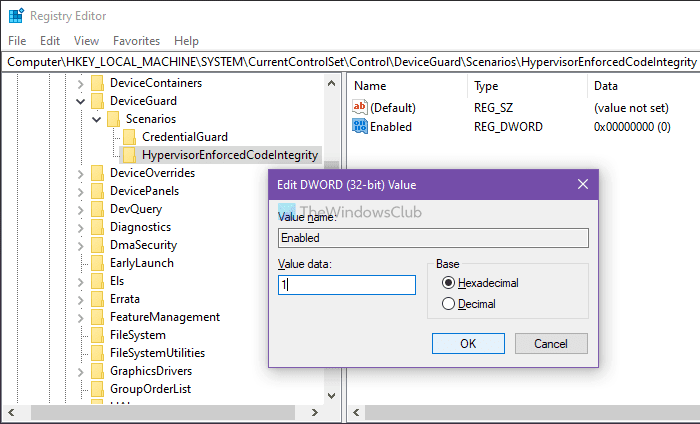

Możesz także użyć Rejestru(Registry) , aby włączyć lub wyłączyć izolację rdzenia(Core) Integralność pamięci za pomocą (Memory)Edytora rejestru(Registry Editor) , wykonaj następujące kroki:

- Naciśnij Win+R , aby otworzyć okno dialogowe Uruchom.

- Wpisz regedit i naciśnij przycisk Enter .

- Kliknij opcję Tak(Yes) .

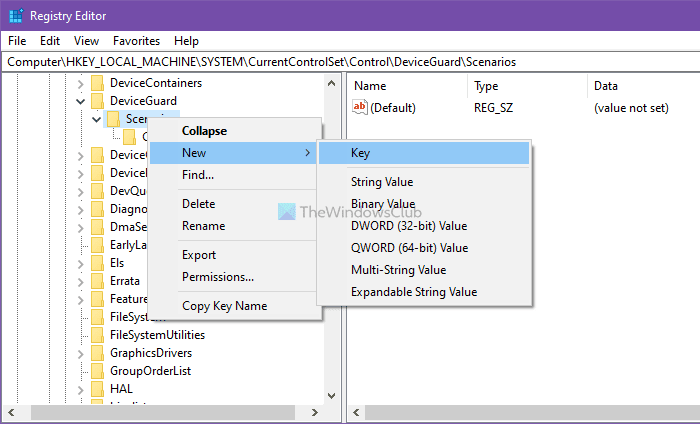

- Przejdź do scenariuszy(Scenarios) w HKEY_LOCAL_MACHINE .

- Kliknij prawym przyciskiem myszy Scenarios > New > Key .

- Nazwij go jako HypervisorEnforcedCodeIntegrity .

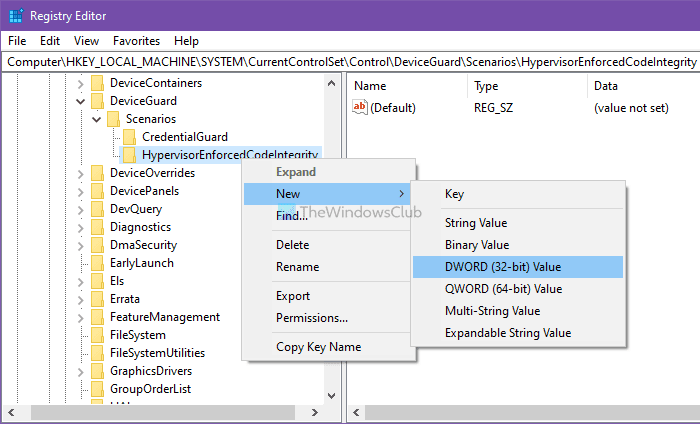

- Kliknij go prawym przyciskiem myszy > New > DWORD (32-bit) Value .

- Nazwij go jako Włączone(Enabled) .

- Kliknij go dwukrotnie, aby ustawić dane wartości(Value) na 1 , aby włączyć i 0 , aby wyłączyć.

- Kliknij przycisk OK .

- Zrestartuj swój komputer.

Aby dowiedzieć się więcej o tych krokach, czytaj dalej.

Środki ostrożności:(Precaution: ) przed przejściem do kroków REGEDIT nie zapomnij utworzyć punktu przywracania systemu .

Aby rozpocząć, naciśnij Win+R , aby otworzyć okno dialogowe Uruchom(Run) , wpisz regedit i naciśnij przycisk Enter . Jeśli na ekranie pojawi się monit UAC , kliknij opcję (UAC)Tak(Yes ) , aby otworzyć Edytor rejestru .

Następnie przejdź do następującej ścieżki:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Kliknij prawym przyciskiem myszy klawisz Scenariusze > (Scenarios )New > Key i nadaj mu nazwę HypervisorEnforcedCodeIntegrity .

Następnie musisz utworzyć wartość REG_DWORD . W tym celu kliknij prawym przyciskiem myszy HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) Value i nadaj mu nazwę Enabled .

Domyślnie jest dostarczany z danymi wartości 0 (Value),(0) co oznacza, że jest wyłączony. Jeśli jednak chcesz włączyć tę funkcję, kliknij ją dwukrotnie, aby ustawić Dane wartości na (Value)1 .

Kliknij przycisk OK i uruchom ponownie komputer.

To powiedziawszy, istnieją jeszcze dwie opcje, które mogą być dostępne w zależności od sprzętu komputera.

- Security Processor pojawia się tylko wtedy, gdy masz TPM dostępny ze sprzętem komputerowym. Są to dyskretne chipy przylutowane do płyty głównej komputera przez producenta OEM(OEM) . Aby jak najlepiej wykorzystać TPM , OEM musi starannie zintegrować sprzęt systemowy i oprogramowanie układowe z TPM , aby wysyłać mu polecenia i reagować na jego odpowiedzi. Nowsze moduły TPM(TPMs) mogą również zapewnić korzyści w zakresie bezpieczeństwa i prywatności samego sprzętu systemowego. Dlatego upewnij się, że sprawdziłeś wszystkie z nich, jeśli kupujesz nowy komputer.

- Bezpieczny rozruch(Secure Boot) zapobiega załadowaniu złośliwego kodu przed systemem operacyjnym. Są trudne do złamania, ale przy bezpiecznym rozruchu zadbano o to.

System Windows 11/10 oferuje również funkcję Hypervisor Protected Code Integrity ( HVCI ), gdy zaczynasz od czystej instalacji. Ci, którzy korzystają ze starego sprzętu, będą mogli wyrazić zgodę po uaktualnieniu za pomocą interfejsu użytkownika w Windows Defender Security Center ( WDSC ). To ulepszenie zapewni, że proces jądra, który weryfikuje integralność kodu, będzie działał w bezpiecznym środowisku wykonawczym.

Przeczytaj(Read) : Zabezpieczenia oparte na wirtualizacji nie są włączone w systemie Windows 11(Virtualization-based Security not enabled in Windows 11) .

Related posts

Włącz ochronę potencjalnie niechcianych aplikacji w systemie Windows 11/10

Jak wykluczyć folder ze skanowania Windows Defender w Windows 11/10?

Nie mogę włączyć Windows Defender w Windows 11/10

Jak otworzyć Centrum zabezpieczeń systemu Windows w systemie Windows 11/10?

Wykonaj skanowanie offline programu Windows Defender podczas uruchamiania systemu Windows 11/10

Powiadomienia na pasku zadań nie wyświetlają się w systemie Windows 11/10

Jak włączyć lub wyłączyć funkcję archiwizacji aplikacji w systemie Windows 11/10?

Microsoft Intune nie synchronizuje się? Wymuś synchronizację usługi Intune w systemie Windows 11/10

Włącz połączenia sieciowe w nowoczesnym trybie gotowości w systemie Windows 11/10

Jak zmierzyć czas reakcji w systemie Windows 11/10?

Napraw wysokie zużycie pamięci Microsoft Edge w systemie Windows 11/10

Jak wyczyścić pamięć podręczną w systemie Windows 11/10?

Co to jest ochrona konta w systemie Windows 11/10 i jak ukryć tę sekcję

Explorer.exe Wysokie użycie pamięci lub procesora w systemie Windows 11/10

Jak włączyć skanowanie sieciowe w programie Windows Defender w systemie Windows 11/10?

Jak dodać Edytor zasad grupy do systemu Windows 11/10 Home Edition?

Napraw wysokie użycie procesora, pamięci lub dysku w Chrome w systemie Windows 11/10

Jak zamienić dyski twarde w systemie Windows 11/10 za pomocą funkcji Hot Swap?

Najlepsze darmowe oprogramowanie ISO Mounter dla Windows 11/10

Znajdź i napraw wycieki pamięci w systemie Windows 11/10