Windows Information Protection (WIP) automatycznie chroni niejawne pliki

Ochrona poufnych danych powinna zawsze być ważnym aspektem każdego systemu operacyjnego, a Microsoft doskonale o tym wie. Firma wykonała świetną robotę z systemem Windows 10(Windows 10) , aby rozwiązać większość problemów związanych z bezpieczeństwem, a ochrona informacji systemu Windows(Windows Information Protection) jest tego dużą częścią. Powinniśmy zwrócić uwagę, że ten pakiet ochronny zawiera rozwiązania takie jak Windows Information Protection , Azure Information Protection i Microsoft Cloud App Security .

Oto rzecz, Windows Information Protection , inaczej znany jako WIP , jest dobrze wyposażony w ochronę automatycznie sklasyfikowanych plików za pomocą funkcji typów poufnych informacji. W pełni wykorzystuje Windows Defender ATP , ale pamiętaj, że najnowsze ulepszenia są dostępne tylko w systemie Windows 10(Windows 10) 1903 i nowszych.

Skonfiguruj WIP

Zanim przejdziemy dalej, chcielibyśmy porozmawiać o tym, jak skonfigurować Windows Information Protection . To dość proste i od razu do rzeczy, więc zacznijmy działać dla Twojej przyjemności.

OK, więc pierwszą rzeczą, którą musi zrobić użytkownik, jest odwiedzenie witryny manage.microsoft.com za pomocą przeglądarki internetowej i zalogowanie się przy użyciu konta administracyjnego usługi Windows Intune . Następnie użytkownik powinien zobaczyć okienko nawigacji po lewej stronie i wybrać opcję o nazwie Zasady(Policies) .

- Zaloguj się do witryny microsoft.com i upewnij się, że robisz to za pomocą konta administracyjnego usługi Windows Intune .

- W lewym okienku wybierz opcję o nazwie Zasady(Policies) .

- W oknie użytkownicy powinni zobaczyć Dodaj politykę(Add Policy) . Kliknij(Please) to, aby przejść dalej.

- Ludzie powinni teraz zobaczyć okno dialogowe znane jako Utwórz(Create) nową politykę(New Policy) , następnie przejść dalej, aby rozwinąć system Windows(Windows) , a następnie upewnić się, że wybraliście opcję Ochrona informacji systemu Windows(Windows Information Protection) .

- Na koniec kliknij Utwórz(Create) i wdróż(Deploy) niestandardową politykę.

- Następnym krokiem jest zatem kliknięcie Utwórz politykę

- Pamiętaj, aby podać nazwę polityki

- Wprowadź(Enter) opis i określ zasady aplikacji(App Rules) , jeśli to twoja sprawa.

To wszystko do konfiguracji WIP . Jak widać, zadanie jest dość łatwe, szczególnie dla tych, którzy znają się na komputerze.

Chroń(Protect) etykiety wrażliwości dzięki funkcji Zapobieganie utracie danych w punktach końcowych(Endpoint Data Loss Prevention)

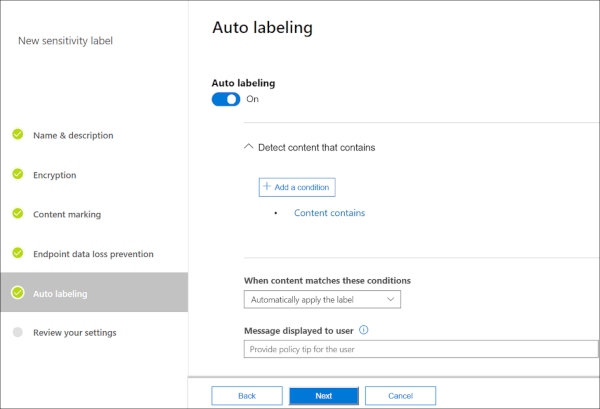

Jeśli chodzi o zarządzanie etykietami wrażliwości, można to zrobić w centrum zgodności Microsoft 365 ze względną łatwością.

Dla tych, którzy nie byli tego świadomi, program Windows Defender(Windows Defender) jest w stanie wyodrębnić plik, aby sprawdzić, czy nie został zanieczyszczony wirusem lub złośliwym oprogramowaniem. Może również sprawdzić, czy plik zawiera poufne informacje, takie jak numery kart kredytowych lub inne rodzaje ważnych danych.

Domyślne typy informacji poufnych obejmują numery kart kredytowych, numery telefonów, numery prawa jazdy i inne. Jednak interesująca jest tutaj możliwość ustawienia przez użytkowników niestandardowych typów informacji poufnych, jeśli zechcą to zrobić.

Ochrona informacji systemu Windows

Za każdym razem, gdy użytkownik tworzy lub edytuje plik w punkcie końcowym systemu Windows 10(Windows 10) , zawartość jest natychmiast wyodrębniana i oceniana przez usługę Windows Defender ATP(Windows Defender ATP) . Następnie sprawdzi pliki pod kątem zdefiniowanych typów informacji wrażliwych.

Teraz, jeśli pliki pasują do siebie, usługa Windows Defender ATP(Windows Defender ATP) zastosuje zapobieganie utracie danych w punkcie końcowym.

Należy zauważyć, że usługa Windows Defender ATP(Windows Defender ATP) jest zintegrowana z usługą Microsoft Azure Information Protection , która została zaprojektowana głównie do wykrywania danych. Może również zgłaszać niedawno wykryte typy danych wrażliwych.

Dla tych, którzy chcą zobaczyć typy informacji poufnych, sugerujemy sprawdzenie w obszarze Klasyfikacje(Classifications) za pośrednictwem zgodności z Microsoft Office 365 . Pamiętaj(Bear) , że wydawcą wszystkich domyślnych typów informacji poufnych jest firma Microsoft(Microsoft) . Jeśli chodzi o typy niestandardowe, zostaną one dołączone do nazwy najemcy.

Mam nadzieję że to pomoże.(Hope this helps.)

Related posts

Włącz i skonfiguruj ochronę przed ransomware w Windows Defender

Jak dodać lub wykluczyć aplikację w funkcji Ochrona przed lukami w zabezpieczeniach systemu Windows 10

Jak wyczyścić historię ochrony Windows Defender w Windows 10?

Co to jest zapora i ochrona sieci w systemie Windows 10 i jak ukryć tę sekcję

Uniemożliwiaj użytkownikom modyfikowanie ochrony przed lukami w zabezpieczeniach systemu Windows

Windows Defender nie wyłączy się; Nie można wyłączyć Windows Defender

Windows Defender nie aktualizuje się automatycznie w systemie Windows 11/10

Natychmiastowa zmiana ustawień zabezpieczeń systemu Windows za pomocą programu ConfigureDefender

Co to jest WDAGUtilityAccount w systemie Windows 11/10? Czy powinienem to usunąć?

Skonfiguruj program Microsoft Defender do skanowania plików .zip .rar .cab w systemie Windows 11/10

Co to jest funkcja Control Flow Guard w systemie Windows 10 — jak ją włączyć lub wyłączyć?

Apple iCloud nie działa z powodu blokady Windows Defender

Jak włączyć okresowe skanowanie Windows Defender w Windows 11/10?

Usuń ikonę powiadomienia Windows Defender w Windows 10

Jak wykluczyć folder ze skanowania Windows Defender w Windows 11/10?

Włącz ochronę potencjalnie niechcianych programów: GPO, Regedit, PowerShell

Zarządzaj elementami poddanymi kwarantannie i wykluczeniami w programie Windows Defender

Jak ręcznie zaktualizować Windows Defender w Windows 10?

Jak dodać wykluczenie plików lub procesów do zabezpieczeń systemu Windows

Co to jest ochrona konta w systemie Windows 11/10 i jak ukryć tę sekcję