Uniemożliw innym osobom korzystanie z bezprzewodowego połączenia internetowego

Czy podejrzewasz, że sąsiad korzysta z bezprzewodowego połączenia internetowego(Internet) ? Możliwe, że Twoje połączenie internetowe(Internet) jest wolniejsze niż powinno lub Twoje urządzenia ciągle rozłączają się z routerem. Ktoś podłączony do routera bezprzewodowego może również uzyskać dostęp do folderów współdzielonych w sieci, więc kradzież danych jest prawdziwym zagrożeniem. Na szczęście istnieją sposoby na wykrycie nieznanych połączeń z siecią i sposoby na powstrzymanie ich przed połączeniem.

Główną obroną przed pijawkami bezprzewodowymi jest zabezpieczenie routera bezprzewodowego. Mimo że większość routerów bezprzewodowych od dostawców usług internetowych(ISPs) jest dostarczana z długimi hasłami, ktoś nadal może uzyskać dostęp, po prostu kopiując hasło wydrukowane na routerze bezprzewodowym, ponieważ większość ludzi nie zmienia domyślnego hasła ustawionego przez dostawcę usług internetowych(ISP) .

Jeśli masz router, który kupiłeś na własną rękę, nikt nie będzie mógł użyć hasła zapisanego na routerze, chyba że nie zmienisz hasła domyślnego. Porozmawiamy o tym wszystkim poniżej. Porozmawiajmy najpierw o tym, jak wykrywać pijawki bezprzewodowe.

Wykryj nieautoryzowane połączenia bezprzewodowe(Detect Unauthorized Wireless Connections)

Zasadniczo istnieją dwa sposoby wykrywania wszystkich urządzeń podłączonych do routera bezprzewodowego: sprawdź sam router lub użyj urządzenia już podłączonego do sieci, aby przeskanować całą sieć. Wolę tę drugą metodę, ponieważ jest mniej skomplikowana, jednak wspomnę w obie strony.

Pierwszym krokiem jest połączenie się z routerem bezprzewodowym z przeglądarki internetowej. Aby to zrobić, musisz wpisać adres IP swojego routera. Jeśli go nie znasz, przeczytaj mój post dotyczący określania adresu IP routera bezprzewodowego(determining the IP of your wireless router) . Gdy już to zrobisz, musisz zalogować się przy użyciu nazwy użytkownika i hasła.

Jeśli nie pamiętasz hasła lub nigdy nie zmieniłeś hasła domyślnego, to jest problem. W każdym z tych przypadków zalecam zresetowanie routera bezprzewodowego do domyślnych ustawień fabrycznych i rozpoczęcie od zera. Może to brzmieć jak monumentalne zadanie, ale tak naprawdę nie jest.

Najpierw przeczytaj mój post dotyczący resetowania routera bezprzewodowego(resetting your wireless router) , co jest dość łatwe. Następnie(Next) nie martw się, jeśli nie masz już dokumentów dotyczących routera, ponieważ możesz znaleźć domyślne hasło na samym routerze lub możesz znaleźć domyślne hasła routera online(find default router passwords online) .

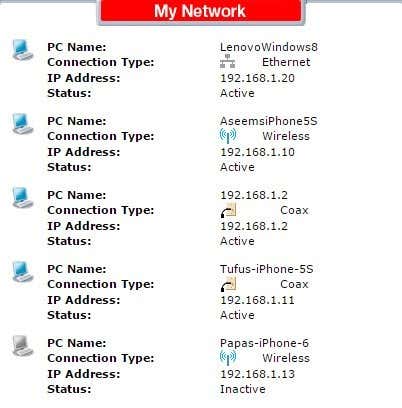

Po zalogowaniu się do routera możesz sprawdzić, jakie adresy IP zostały przydzielone w sieci. Zwykle informacje te znajdują się gdzieś na stronie głównej i można je nazwać w stylu Urządzenia(Devices) , Moja sieć(My Network) , Przydział adresu IP(IP Address Allocation) , Podłączone (Attached) urządzenia(Devices) , Stan sieci bezprzewodowej(Wireless Status) , Podłączone (Connected) urządzenia(Devices) , Tabela klientów DHCP(DHCP Clients Table) itp. To naprawdę zależy od posiadanego routera, ale powinieneś zobaczyć listę taką jak ta pokazana poniżej.

Większość nowych routerów wyświetla również nazwy urządzeń, więc łatwo jest stwierdzić, czy jest to telefon, tablet, drukarka, kamera IP, NAS , urządzenie do przesyłania strumieniowego, laptop czy komputer. Jeśli nie możesz dowiedzieć się, jakie urządzenie jest powiązane z adresem IP, zawsze możesz spróbować wkleić ten adres IP do przeglądarki internetowej i sprawdzić, czy ładuje się strona internetowa. Niektóre drukarki, aparaty itp. mają własne interfejsy sieciowe, z którymi można się połączyć za pomocą przeglądarki.

Jeśli to wszystko jest zbyt skomplikowane, inną metodą wyszukiwania podłączonych klientów jest użycie aplikacji na smartfona. W przypadku urządzeń Apple polecam Net Analyzer Lite i Fing Network Scanner . Fing jest również dostępny w sklepie Google Play(Google Play Store) .

Te aplikacje są w rzeczywistości lepsze niż bezpośrednie korzystanie z routera przez większość czasu, ponieważ mogą dostarczyć więcej informacji o urządzeniu. Fing może nawet dowiedzieć się, czy masz konsolę w swojej sieci, co jest całkiem fajne.

Teraz powinno być całkiem łatwo znaleźć urządzenie, które nie powinno być podłączone do twojej sieci. Jeśli tak jest, co możesz zrobić? Czytaj dalej, aby dowiedzieć się, jak zabezpieczyć sieć bezprzewodową.

Bezpieczna sieć bezprzewodowa

Pierwszym krokiem, który powinieneś zrobić, jeśli uważasz, że Twoja sieć została naruszona, jest całkowite zresetowanie routera, jak wspomniano wcześniej, lub zakup nowego routera, jeśli obecny jest stary. Jeśli ktoś był w stanie połączyć się z routerem bezprzewodowym, mógł również naruszyć router i być w stanie monitorować całą aktywność w sieci.

Następnym krokiem jest zalogowanie się do routera i natychmiastowa zmiana domyślnego loginu dla routera. Wiele osób zakłada, że ustawienie silnego hasła Wi(WiFi) -Fi to wszystko, czego potrzebują, ale tak nie jest. Prawdą jest, że aby ktoś mógł się zalogować do routera, musi najpierw połączyć się z siecią bezprzewodową. Jednak wiele razy masz gości, którym nie możesz w pełni ufać, którzy muszą połączyć się z siecią bezprzewodową na krótki czas.

Administrator routera

Po połączeniu, jeśli są typem hakera, mogą spróbować połączyć się z routerem i wypróbować domyślną nazwę użytkownika i hasło, aby się zalogować. Jeśli nigdy ich nie zmieniłeś, mogą teraz uzyskać dostęp do routera i mieć pełną kontrolę nad siecią Wi -Fi. Dlatego natychmiast zmień hasło logowania do routera.

Jeśli możesz również zmienić nazwę użytkownika, zrób to. Administrator(Admin) to absolutnie najczęstsza nazwa użytkownika na routerach, a jej zmiana znacznie utrudnia komuś dostęp do routera. Jeśli masz router bezprzewodowy od usługodawcy internetowego(ISP) , nazwa użytkownika i hasło do interfejsu administratora routera są również drukowane bezpośrednio na urządzeniu, więc pamiętaj o zmianie wartości domyślnych.

Będziesz musiał przeglądać różne strony ustawień i konfiguracji, ponieważ te opcje znajdują się w różnych miejscach dla różnych dostawców. Teraz, gdy zmieniłeś dane logowania routera, następnym krokiem jest skonfigurowanie zabezpieczeń sieci bezprzewodowej.

WPA/WPA2

Istnieją trzy główne sposoby zabezpieczenia routera na tym etapie: wybór między szyfrowaniem WEP(WEP) , WPA i WPA2 , wyłączenie rozgłaszania SSID i włączenie bezprzewodowego uwierzytelniania MAC . Głęboko wierzę, że naprawdę potrzebujesz tylko szyfrowania WPA2 z długim kluczem, aby być bardzo bezpiecznym, ale niektórzy ludzie lubią podejmować dodatkowe środki ostrożności i może to być warte dodatkowego wysiłku, jeśli masz bardzo poufne informacje przechowywane na swoich urządzeniach.

Niektóre routery sprawiają, że jest to naprawdę łatwe, na przykład strona zaawansowanych ustawień zabezpieczeń routera Verizon FIOS pokazana powyżej. Jeśli to możliwe, powinieneś używać tylko WPA2 . WEP jest bardzo niepewny, a WPA można dość łatwo złamać. Jeśli masz urządzenia w swojej sieci, które nie mogą się połączyć po skonfigurowaniu WPA2 , powinieneś wybrać opcję, która ma WPA + WPA2 Personal . Upewnij się, że wybrałeś długie hasło. Pamiętaj, że nie musi to być zbiór losowych liczb, symboli lub liter, aby zapewnić bezpieczeństwo. Silne hasło musi być po prostu długim(strong password just has to be a long passphrase) hasłem .

Jeśli wykonałeś powyższe kroki, resetując router, konfigurując hasło administratora i używając WPA2 , możesz być prawie pewien, że każdy, kto był wcześniej podłączony do Twojej sieci bezprzewodowej, jest teraz odłączony.

Jeśli chcesz pójść dalej, możesz przeczytać mój post na temat wyłączania rozgłaszania SSID , ale tak naprawdę nie zwiększa to bezpieczeństwa Twojej sieci. Włączenie filtrowania adresów MAC(Enabling MAC address filtering) zwiększy bezpieczeństwo sieci, ale sprawi, że wszystko będzie znacznie mniej wygodne. Za każdym razem, gdy chcesz podłączyć nowe urządzenie do swojej sieci, musisz znaleźć adres MAC urządzenia , zalogować się do routera i dodać go do listy filtrowania.

Podsumowując, jeśli podejrzewasz nietypową aktywność w swojej sieci, powinieneś natychmiast wykonać czynności opisane powyżej. Istnieje prawdopodobieństwo , że ktoś może monitorować Twój komputer(someone may be monitoring your computer) , jeśli jest podłączony do Twojej sieci, więc lepiej być bezpiecznym niż żałować. Jeśli masz jakieś pytania, napisz komentarz. Cieszyć się!

Related posts

Jak wyświetlić usunięte posty na Instagramie (swoje lub kogoś innego)

Jak wyciszyć kogoś na Discord

Jak wyszukiwać i znajdować czyjeś usunięte tweety

Kto jest właścicielem Internetu? Wyjaśnienie architektury internetowej

Etykieta komentarzy w Internecie, aby poprawić wrażenia społeczne

10 najlepszych sposobów zabezpieczenia komputera przed dziećmi

7 szybkich poprawek, gdy Minecraft ciągle się zawiesza

Jak wyszukiwać znajomych na Facebooku według lokalizacji, pracy lub szkoły?

Jak wyciszyć kogoś na Instagramie i Facebooku

3 sposoby na zrobienie zdjęcia lub filmu na Chromebooku

Jak znaleźć urodziny na Facebooku

Czy niebezpieczne jest przywiązywanie się do telefonu komórkowego w celu uzyskania dostępu do Internetu?

Jak śledzić czyjąś lokalizację za pomocą Facebook Messenger

Czy możesz zmienić swoje imię na Twitchu? Tak, ale bądź ostrożny

Jak stworzyć przezroczyste tło w GIMP

Jak zgłosić kogoś na Discord

Jak zablokować kogoś na Instagramie i Facebooku?

5 najlepszych sposobów na znalezienie czyjegoś adresu e-mail

7 rzeczy, o których należy pamiętać, porównując nowych dostawców Internetu

Jaka jest ocena pasażera Ubera i jak ją sprawdzić