Porywanie przeglądarki i bezpłatne narzędzia do usuwania porywacza przeglądarki

Wydaje się, że przejęcia przeglądarek(Browser Hijacks) rosną w alarmującym tempie na całym świecie i może to być naprawdę uciążliwe, a czasami również niebezpieczne. W tym poście przyjrzymy się porwaniu przeglądarki(Browser Hijacking) oraz sposobom zapobiegania i usuwania porwania przeglądarki(Browser Hijacking) w przeglądarkach Edge , Firefox , Chrome , Internet Explorer i Opera dla systemu Windows 10(Windows 10) , natywnie lub za pomocą bezpłatnych narzędzi i oprogramowania do usuwania porywacza przeglądarki .(Browser Hijacker Removal)

Co to jest przejmowanie przeglądarki

Przejęcie przeglądarki(Browser) następuje, gdy odkryjesz, że ustawienia przeglądarki internetowej zostały zmienione bez Twojej zgody. Może się to zdarzyć, gdy instalujesz nowe oprogramowanie, a podczas instalacji ustawienia ulegają zmianie; lub może wystąpić, jeśli jakieś złośliwe oprogramowanie przejmie kontrolę nad Twoim komputerem, w tym przeglądarką, i zmieni jego ustawienia bez Twojej wiedzy. Przykładem jest złośliwe oprogramowanie przeglądarki Chromium(Chromium browser malware) .

Skąd mam wiedzieć, czy moja przeglądarka została przejęta?

Mówiąc konkretnie, gdy Twoja przeglądarka zostanie przejęta, mogą się zdarzyć następujące zdarzenia:

- Strona główna uległa zmianie

- Zmieniono domyślną wyszukiwarkę

- Nie możesz przejść do niektórych stron internetowych, takich jak strony główne oprogramowania zabezpieczającego

- Zostaniesz przekierowany na strony, których nigdy nie zamierzałeś odwiedzać

- Widzisz reklamy lub reklamy wyskakujące na ekranie. Nieobsługiwane przez witrynę

- Widzisz dodane nowe paski narzędzi

- Zobaczysz dodane nowe zakładki(Bookmarks) lub ulubione(Favorites) .

- Twoja przeglądarka internetowa zaczyna działać wolno.

Jeśli napotykasz którykolwiek z tych problemów, Twoja przeglądarka internetowa mogła zostać przejęta!

Czy porywacze przeglądarki są niebezpieczne?

Oczywiście porywacze przeglądarki są niebezpieczne. Mogą nie tylko pokazywać Ci wyskakujące reklamy, ale także przekierowywać Cię na złośliwe strony internetowe, kraść hasła i poufne dane lub zachowanie podczas przeglądania — a nawet przejąć kontrolę nad Twoim komputerem!

Porywacz przeglądarki

Zanim zobaczymy, co to jest porywacz przeglądarki(Browser Hijacker) , zobaczmy, co to jest obiekt pomocniczy przeglądarki(Browser Helper Object) lub BHO. Są to w zasadzie małe programy, które mają na celu wzbogacenie przeglądania. BHO to komponenty COM ( Component Object Model ), które Internet Explorer ładuje przy każdym uruchomieniu. Te obiekty działają w tym samym kontekście pamięci, co przeglądarka. Oznacza to, że za każdym razem, gdy uruchamiasz Internet Explorer , zainstalowane BHO(BHOs) są ładowane i działają razem z przeglądarką. BHO(BHOs) są również obsługiwane przez Eksplorator plików(File Explorer) i mogą być ładowane przy każdym uruchomieniu Eksploratora plików(File Explorer) .

Teraz, jeśli jakikolwiek BHO , rozszerzenie, dodatek, pasek narzędzi lub wtyczka zostanie zainstalowana w Twojej przeglądarce ze złośliwymi zamiarami, możesz oznaczyć to oprogramowanie jako porywacza przeglądarki(Browser Hijacker) .

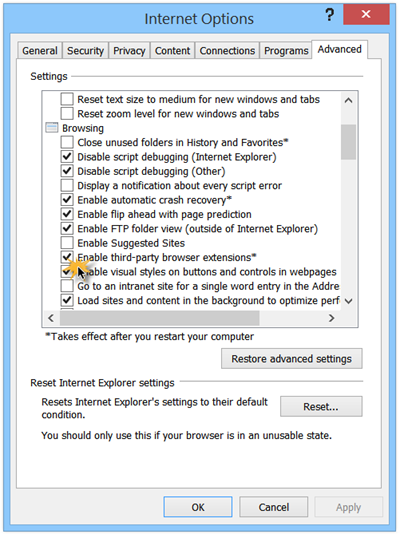

Jeśli chcesz, możesz włączyć lub wyłączyć BHO i rozszerzenia(Extensions) za pomocą opcji (Options)internetowych(Internet) w przeglądarce Internet Explorer(Internet Explorer) , jak pokazano poniżej.

Po prostu odznacz opcję Włącz rozszerzenia przeglądarki innych firm(Enable third-party browser extensions) .

Jak zatrzymać przechwytywanie przeglądarki — Zapobieganie przejmowaniu przeglądarki?(– Browser Hijack Prevention)

- Zainstaluj dobre oprogramowanie zabezpieczające i włącz opcję wykrywania potencjalnie niechcianych programów(Potentially Unwanted Programs) , jeśli pozwala na to oprogramowanie antywirusowe.

- Zachowaj(Take) ostrożność podczas instalowania nowego oprogramowania. Nigdy nie(Never) klikaj na ślepo Next , Next , Next .

- Zrezygnuj z oprogramowania innych firm.

- Nigdy nie instaluj wtyczek lub rozszerzeń o wątpliwej wiarygodności i odinstaluj te, których nie potrzebujesz.

- Jeśli możesz, zainstaluj oprogramowanie, które może obserwować Twój system w czasie rzeczywistym – coś takiego jak WinPatrol . To i inne narzędzia zostały omówione nieco więcej na końcu tego postu.

- Wzmocnij(Harden) ustawienia ActiveX . Otwórz Opcje (Options)internetowe (Internet) > Security > Internet > Custom Level . W sekcji ActiveX ustaw opcję Pobierz podpisane formanty ActiveX(Download signed ActiveX controls) na Monituj, Pobierz niepodpisane formanty ActiveX(Download unsigned ActiveX controls) na Wyłącz i zainicjuj oraz Skryptuj formanty ActiveX nieoznaczone jako bezpieczne(Initialize and Script ActiveX controls not marked as safe) do wyłączenia.

Przeczytaj(Read) : Jak najlepiej zabezpieczyć przeglądarki internetowe w systemie Windows 10(How to best secure web browsers for Windows 10) .

Usuwanie przejęcia przeglądarki

1] Możesz otworzyć Menedżera(Addons Manager) dodatków w swojej przeglądarce i sprawdzić wszystkie zainstalowane dodatki, rozszerzenia i wtyczki. Jeśli znajdziesz coś podejrzanego, możesz go odinstalować.

2] Jeśli okaże się, że jest to po prostu przypadek przejęcia domyślnej strony wyszukiwania lub strony głównej, możesz przywrócić te ustawienia z powrotem za pomocą ustawień przeglądarki. Ale jeśli jest to poważniejsze, na przykład przekierowywanie linków do innych witryn, niemożność otwarcia niektórych witryn itp., Być może Twój plik Hosts (Hosts file ) również mógł zostać przejęty. Może być konieczne zresetowanie pliku Hosts.(reset your Hosts File.)(reset your Hosts File.)

3] Opróżnianie pamięci podręcznej DNS(Flushing your DNS Cache)(Flushing your DNS Cache) jest również czymś, co chcielibyśmy polecić, jeśli okaże się, że Twoja przeglądarka została przejęta.

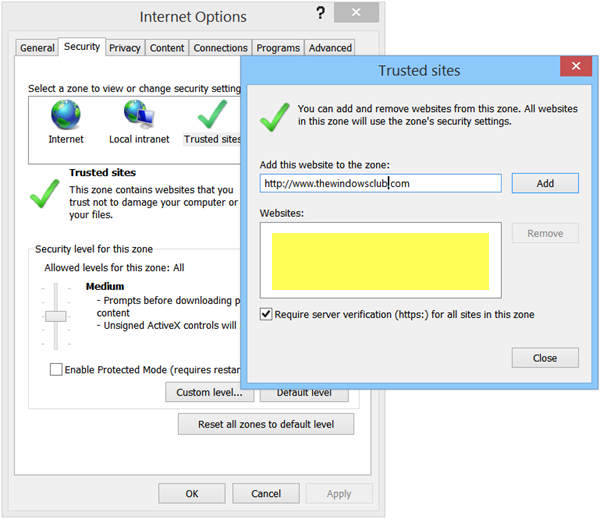

4] Sprawdź(Check) , czy jakieś witryny zostały już dodane do strefy Zaufane witryny,(Trusted Sites Zone) jak pokazano poniżej.

Przeczytaj więcej o zarządzaniu strefami zabezpieczeń programu Internet Explorer .

5] Możesz również użyć narzędzia Resetuj ustawienia przeglądarki(Reset browser settings) swojej przeglądarki internetowej, aby zresetować wszystkie jej ustawienia do oryginalnych wartości domyślnych. Jest to dość potężne i przydatne narzędzie w przypadku przejęcia kontroli nad przeglądarką. Przeczytaj te linki, aby uzyskać więcej informacji:

- Resetuj krawędź(Reset Edge)

- Zresetuj Internet Explorer

- Zresetuj Firefoksa

- Zresetuj Chrome(Reset Chrome) .

6] Gdy to zrobisz, możesz uruchomić CCleaner , a następnie w pełni przeskanować(full-scan) komputer za pomocą oprogramowania antywirusowego.

Narzędzia do usuwania porywacza przeglądarki

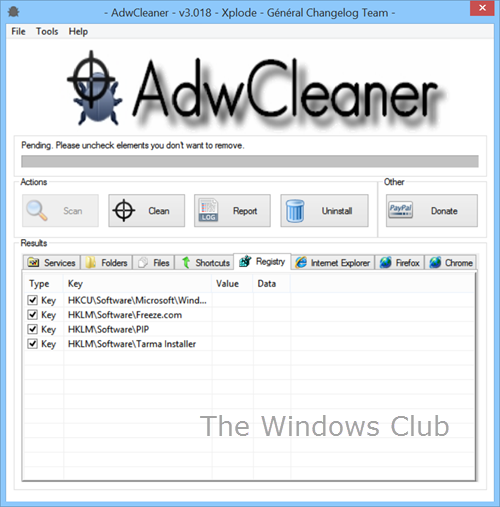

1] AdwCleaner to dobre narzędzie, które skanuje komputer w poszukiwaniu PUP(PUPs) i porywaczy przeglądarki(Browser Hijackers) i pomaga je łatwo usunąć. Potencjalnie niechciane programy(Programs) lub PUP(PUPs) są często proponowane podczas instalacji oprogramowania. Mogą być obecną formą pasków narzędzi, które mogą przejąć kontrolę nad Twoją przeglądarką, zwłaszcza jeśli nie pobrałeś ich z bezpiecznych witryn pobierania oprogramowania . AdwCleaner to przenośne narzędzie, za pomocą którego możesz również zainstalować Hosts Anti-PUP/Adware , klikając Narzędzia(Tools) , a następnie Hosts Anti-PUP/Adware . Jest to program, który zmniejsza ryzyko instalacjiPotencjalnie niechciane programy(Potentially Unwanted Programs) i porywacze przeglądarki(Browser Hijackers) , blokując dostęp do niektórych witryn.

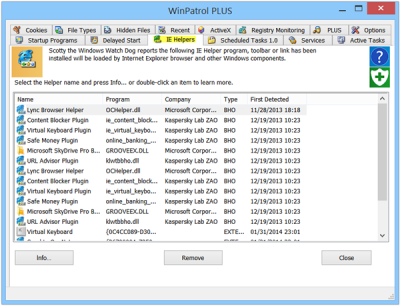

2] WinPatrol jest jednym z przydatnych darmowych programów, które ostrzegają o każdej zmianie w systemie.

Pomoże również usunąć wszelkie złośliwe obiekty pomocnicze przeglądarki(Browser Helper Objects) w programie Internet Explorer(Internet Explorer) za pośrednictwem jego zakładki IE Helpers . Musisz jednak wiedzieć, które z nich są złośliwe, zanim je odinstalujesz lub usuniesz.

3] HitmanPro.Alert to dobre narzędzie do wykrywania włamań do przeglądarki . HitmanPro.Alert to bezpłatne narzędzie do wykrywania integralności przeglądarki i wykrywania włamań, które ostrzega użytkowników, gdy bankowość internetowa i transakcje finansowe nie są już bezpieczne. Koncentruje się na ochronie systemu przed trojanami bankowymi.

HitmanPro.Alert natychmiast wykryje ponad 99% wszystkich znanych i nowych trojanów(Trojans) bankowych oraz złośliwego oprogramowania typu Man-in-the-Browser(Man-in-the-Browser) i automatycznie poinformuje użytkowników, gdy krytyczne funkcje systemu zostaną przekierowane do niezaufanych programów.

4] Aby uniknąć instalacji tych programów, upewnij się, że włączyłeś wykrywanie potencjalnie niechcianych programów(enable detection of Potentially Unwanted Programs) w swoim programie antywirusowym. Jeśli potrzebujesz pomocy w odinstalowaniu pasków narzędzi, te bezpłatne narzędzia do usuwania pasków narzędzi(free toolbar removal tools)(free toolbar removal tools) z pewnością Ci pomogą.

Jak ręcznie usunąć porywacza przeglądarki?

Jeśli chcesz ręcznie usunąć porywacza przeglądarki, poszukaj podejrzanych programów w Panelu sterowania(Control Panel) i usuń je. Sprawdź też, czy w przeglądarce nie ma podejrzanych dodatków. Możesz również przywrócić domyślne ustawienia przeglądarki. Na koniec przeskanuj swój komputer za pomocą oprogramowania antywirusowego.

Dodatkowe odczyty:(Additional reads:)

- Przewodnik i narzędzia do usuwania złośliwego oprogramowania dla początkujących(Malware Removal Guide & Tools for Beginners)

- Co to jest Rogue Software i jak je sprawdzić, zapobiec lub usunąć?(What is Rogue Software & how to check for, prevent, or remove it?)

- ZHPCleaner to oprogramowanie do usuwania porywaczy przeglądarki i przywracania ustawień proxy .

Chętnie poznamy Twoje doświadczenia. Czy kiedykolwiek doświadczyłeś przejęcia przeglądarki? Co zrobiłeś, aby go usunąć? Jakieś sugestie, które możesz przekazać innym naszym czytelnikom?(We would love to hear about your experiences. Have you ever experienced a browser hijack? What did you do to remove it? Any suggestions, you may want to give our other readers?)

Related posts

Darmowe narzędzia do usuwania złośliwego oprogramowania do usuwania określonych wirusów w systemie Windows 11/10

Najlepsze bezpłatne oprogramowanie do usuwania oprogramowania szpiegującego i złośliwego oprogramowania

26 najlepszych darmowych narzędzi do usuwania złośliwego oprogramowania

Jak całkowicie usunąć złośliwe oprogramowanie za pomocą bezpłatnych narzędzi?

Pobieranie recenzji przeglądarki Tor: Chroń swoją prywatność i bezpiecznie surfuj po sieci

Epic Privacy Browser na komputer z systemem Windows 11/10

Przegląd i pobieranie przeglądarki Maxthon MxNitro

Najlepsze bezpłatne narzędzia do wizualizacji danych online

Najlepsze bezpłatne narzędzia do monitorowania przepustowości dla systemu Windows 11/10

Pakiet: definicja, zapobieganie, przewodnik usuwania

Szybko przeglądaj historię wyszukiwania we wszystkich przeglądarkach w systemie Windows

Darmowe narzędzia do monitorowania ruchu sieciowego i internetowego dla systemu Windows 11/10

IObit Malware Fighter Bezpłatna recenzja i pobranie

Przeglądarka utknęła podczas sprawdzania przeglądarki przed uzyskaniem dostępu do wiadomości

Rozszerzenia przeglądarki do pomijania lub automatycznego wypełniania CAPTCHA

Natychmiastowe odświeżanie pamięci podręcznej wielu przeglądarek — Odświeżanie przeglądarki

Jak ponownie uruchomić przeglądarkę bez utraty kart w systemie Windows 11/10?

8 najlepszych darmowych witryn do skanowania i usuwania wirusów online

Przegląd przeglądarki Vivaldi, funkcje, pobieranie: inteligentna przeglądarka na Twój komputer!

5 najlepszych darmowych gier przeglądarkowych online, które zabijają godziny