Pobieranie recenzji przeglądarki Tor: Chroń swoją prywatność i bezpiecznie surfuj po sieci

Tor to skrót od The Onion Router . Chociaż nazwa sugeruje, że jest to router, w rzeczywistości jest to przeglądarka. Tor to przeglądarka, która oznacza anonimowość i prywatność w Internecie(Internet) . Ta recenzja Tora(Tor) mówi o tym, jak działa Tor i jak zapewnia anonimowość podczas przeglądania Internetu(Internet) .

Przegląd przeglądarki Tor

Tor a inne przeglądarki

Chociaż Microsoft Edge , Mozilla Firefox i Google Chrome oferują funkcję, w której możesz przeglądać anonimowo ( tryby InPrivate i InCognito ), nadal pozostają w tyle, gdy pośrednicy znajdują się między źródłem a miejscem docelowym ruchu internetowego. Kiedy przeglądasz sieć, wysyłasz e-mail lub pobierasz audio/wideo lub cokolwiek, dane są wysyłane w formie pakietów.

Każdy pakiet danych ma nagłówek informujący o źródle i miejscu docelowym pakietu danych. Nawet jeśli używasz połączenia szyfrowanego, nagłówki pakietów są podatne na ataki. Każdy, kto znajduje się między źródłem a miejscem docelowym, może przeczytać nagłówek pakietu, aby dowiedzieć się o Tobie i Twoich nawykach związanych z przeglądaniem. Ludzie szpiegujący to dostawcy usług internetowych(ISPs) , agencje reklamowe, a czasem nawet agencje rządowe. W związku z tym na przeglądanie i to, co widzisz w Internecie(Internet) , mają wpływ informacje o Tobie zebrane przez inne osoby.

Dlaczego potrzebujesz Tor

Tor został opracowany z całkowitą koncentracją na prywatności użytkowników. Ludzie używają Tora(Tor) do wysyłania poufnych e-maili. Wysoki poziom bezpieczeństwa Tora(Tor) uniemożliwia hakerom poznanie pochodzenia e-maili, a tym samym lokalizacji nadawcy. Poniżej przedstawiono niektóre zastosowania Tora(Tor) , które wyjaśniają, kto potrzebuje najbezpieczniejszej przeglądarki dostępnej na świecie:

- Możesz przesyłać dane anonimowo.

- Możesz surfować po Internecie bez pozostawiania śladów, ponieważ ślady są usuwane, gdy tylko dane są przesyłane z jednego przekaźnika do drugiego. Do przekaźników przejdę za chwilę – w kolejnym rozdziale.

- Możesz przeglądać strony internetowe, które w innym przypadku są cenzurowane w Twoim kraju – ponieważ dostawcy usług internetowych(ISPs) nie będą wiedzieć, do czego próbujesz uzyskać dostęp.

- Możesz hostować strony internetowe, które będą trudne do cenzurowania, ponieważ nikt nie wie, kto je obsługuje.

Istnieje wiele zastosowań Tora –(Tor –) zwłaszcza w świecie, w którym prywatność użytkowników była pod wścibskim okiem różnych agencji reklamowych, sieci społecznościowych i agencji rządowych. Ponadto dostawcy usług internetowych(ISPs) przechwytują żądania połączenia, zanim faktycznie nawiążesz połączenie z witryną internetową. Używając Tora(Tor) , nie pozostawisz żadnych danych dla takich agencji.

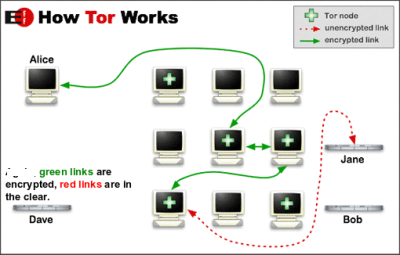

Sieć przekaźnikowa Tora – jak działa Tor(Tor Relay Network – How Tor Works)

Tor Network działa na sieci przekaźników utworzonej przez osoby, które zgłosiły się na ochotnika do projektu. W przeciwieństwie do innych przeglądarek, które mają stałe routery, które odbierają pakiety danych w celu przekazania ich do miejsc docelowych, przeglądarka Tor używa wielu przekaźników. Aby było jaśniej, oto procedura:

- Kiedy wpiszesz adres URL(URL) w pasku adresu Tora , (Tor)tworzona jest losowa trasa(a random route is formed) przy użyciu komputerów przekaźnikowych w sieci Tor .

- Każdy komputer przekaźnikowy w sieci pracuje jako router. Odbiera pakiety danych, przekazuje je do następnego komputera przekaźnikowego w sieci po skasowaniu informacji o poprzednim routerze.

- Gdy pakiet danych opuści komputer przekazujący, wszelkie informacje o pakiecie danych są usuwane z komputera przekazującego.

- Mniej więcej co dziesięć minut konfigurowany jest nowy przekaźnik, aby jeszcze bardziej chronić Twoją prywatność.

Poniższy rysunek pokazuje, jak działa Tor:

Cel jest jasny – stworzyć labirynt przekaźników, tak aby wszystkie informacje o pierwotnym źródle zostały utracone w sieci. Uniemożliwia to skryptom w docelowej witrynie śledzenie, kto i skąd wysłał żądanie/dane.

Co to jest pakiet Tora?

Po pobraniu pakietu Tora(Tor) otrzymujesz trzy podstawowe programy:

- Graficzny interfejs Vidalii

- Przeglądarka Tor

- Przycisk Tor

Kiedy po raz pierwszy pobierasz pakiet Tora(Tor) , musisz rozpakować pliki. Nie potrzebujesz żadnych instalacji. Oznacza to, że możesz przenosić wyodrębnione pliki na dysku USB do użytku z dowolnym komputerem z dowolnym systemem operacyjnym.

Przeczytaj(Read) : Najlepsze przeglądarki prywatności dla komputerów z systemem Windows(Best Privacy browsers for Windows PC) .

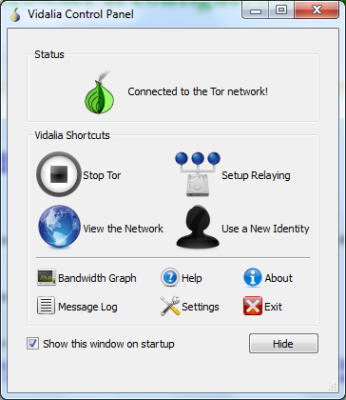

Po rozpakowaniu pakietu Tor Browser znajdziesz plik wykonywalny z napisem „ Start Tor Browser.Exe ”. Po dwukrotnym kliknięciu tego pliku uruchamia się interfejs graficzny Vidalia . Poza uruchomieniem Tora(Tor) po utworzeniu sieci przekaźnikowej Tora(Tor) , interfejs graficzny umożliwia:

- Zmień domyślne ustawienia przeglądarki Tor

- Zobacz komputery działające jako przekaźnik w sieci Tor

- Sprawdź przepustowość

- Uruchom(Start) i zatrzymaj przeglądarkę Tor (podłącz i rozłącz połączenie Tor )

- Sprawdź pliki pomocy i Informacje

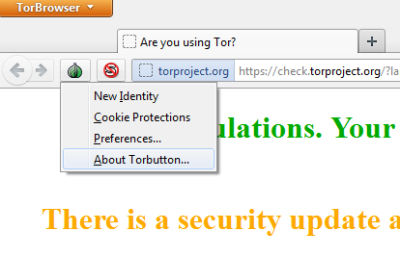

Po skonfigurowaniu przekaźnika otrzymasz przeglądarkę Tor , jak pokazano na pierwszym obrazku w powyższej sekcji. Przycisk Tor znajduje się przed paskiem adresu i pozwala na zezwolenie/zablokowanie uruchamiania plików cookie na odwiedzanej stronie internetowej. Możesz także zmienić swoje preferencje za pomocą przycisku Tor . Jeśli chcesz, możesz rozpocząć nową sesję (nowy przekaźnik) za pomocą przycisku Tor .

Pamiętaj, że musisz pobrać wszystkie komponenty za pomocą pakietu Tor . Nie możesz i nie powinieneś próbować pobierać i używać poszczególnych komponentów, ponieważ komputer może stać się niestabilny.

Przeczytaj(Read) : Lista darmowych programów proxy(free Proxy software) dla komputerów z systemem Windows.

Jak korzystać z przeglądarki Tor

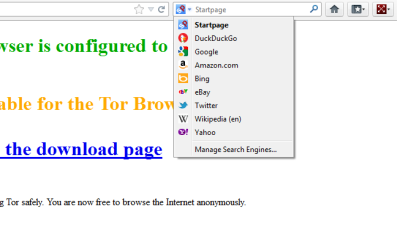

Jak w każdej przeglądarce, wystarczy wpisać adres URL(URL) w pasku adresu i nacisnąć Enter, aby odwiedzić wybraną witrynę. Pasek obok paska adresu to pasek szybkiego wyszukiwania. Pozwala wybrać strony internetowe, takie jak Google , Amazon , Bing , Twitter , Wikipedia i inne. Po wybraniu witryny, którą chcesz przeszukać, wprowadź wyszukiwany termin i naciśnij klawisz Enter .

Możesz kliknąć przycisk Tor (ikona cebuli po lewej stronie przeglądarki Tor ), aby skonfigurować pliki cookie Tora(Tor) i inne preferencje.

Możesz dodatkowo dostosować swoje preferencje dotyczące prywatności, wybierając zachowanie Tora(Tor) , jeśli chodzi o przeglądanie InCognito . Kliknij(Click) przycisk przeglądarki Tor(Tor Browser) na pasku tytułowym przeglądarki Tor(Tor Browser) i w powstałym podmenu kliknij Opcje(Options) i ponownie Opcje(Options) . W wyświetlonym oknie dialogowym kliknij kartę Prywatność(Privacy) . Na tej karcie możesz ustawić, czy chcesz zapisywać pliki cookie, historię pobierania, hasła itp. Możesz także ustawić tryb Tor , w którym „ (Tor)strony internetowe nie powinny próbować Cię śledzić(websites should not try to track you)” (Chociaż nie jest to zbyt wiarygodne, ponieważ agencje reklamowe, a zwłaszcza agencje rządowe, będą nadal Cię śledzić niezależnie od Twojej woli).

Możesz uzyskać dostęp do Dark Web za pomocą przeglądarki TOR(access the Dark Web using the TOR browser) .

Wady przeglądarki Tor

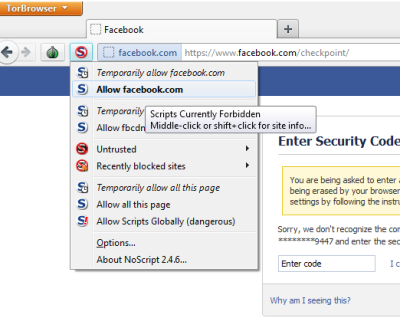

Jest tylko jeden – przeglądarka czasami działa wolniej. Wynika to z faktu, że pakiety danych są kierowane przez dużą liczbę punktów przekaźnikowych w przeglądarce Tor . Podczas przeglądania za pomocą Tora(Tor) nie mogłem znaleźć żadnych innych negatywów . Ponadto w niektórych witrynach konieczne może być zezwolenie na skrypty za pomocą ikony S tuż przed paskiem adresu. Strony takie jak Facebook i Twitter intensywnie wykorzystują skrypty, więc możesz napotkać problemy, jeśli uruchomisz Tora z zablokowanymi skryptami. Możesz przełączać blokowanie/zezwalanie na skrypty za pomocą przycisku S.

Pobieranie przeglądarki Tor

Powyższa recenzja Tora(Tor) obejmuje tylko najważniejsze funkcje przeglądarki. Możesz go pobrać lub uzyskać więcej informacji na stronie Tora . (Tor website.)Jeśli masz coś do dodania, zostaw komentarz poniżej.

Powiązane(Related) : Przeglądarka TOR nie otwiera się lub nie działa w systemie Windows .

Jak odinstalować przeglądarkę Tor

Możesz nie widzieć wpisu przeglądarki Tor w (Tor)Panelu sterowania(Control Panel) lub Ustawieniach(Settings) . Usunięcie przeglądarki Tor(Tor Browser) z systemu jest proste:

- Wyszukaj Tora(Tor) za pomocą opcji Rozpocznij wyszukiwanie(Start Search)

- Zlokalizuj folder lub aplikację Tor Browser

- Usuń(Delete) folder lub aplikację Tor Browser

- Opróżnij kosz

- Otóż to!

Browzar , inna przeglądarka dbająca o prywatność dla systemu Windows(Windows) , może Cię również zainteresować. Możesz również sprawdzić ten link, który mówi o alternatywnych przeglądarkach internetowych(alternate web browsers ) dla twojego komputera z systemem Windows(Windows) , z których każda oferuje inny zestaw funkcji lub ten o przeglądarkach przenośnych(portable browsers) . Możesz również sprawdzić Epic Privacy Browser .

Related posts

Przegląd przeglądarki Vivaldi, funkcje, pobieranie: inteligentna przeglądarka na Twój komputer!

Jak uzyskać dostęp do Dark Web za pomocą przeglądarki TOR?

Epic Privacy Browser na komputer z systemem Windows 11/10

Najlepsze alternatywy dla Tora do anonimowego przeglądania

10 najlepszych przeglądarek internetowych zapewniających prywatność w 2022 r.

Jak wyłączyć geolokalizację w Firefoksie, Chrome i Edge

5 najlepszych serwerów proxy, które pomogą Ci anonimowo surfować po Internecie

Najlepsze wskazówki dotyczące prywatności w Snapchacie

Klasyczna przeglądarka korzysta z silnika Chromium i jest wysoce konfigurowalna

Jak przetłumaczyć stronę internetową w Chrome, Firefox i Edge

5 najlepszych dodatków do Firefoksa zapewniających prywatność dla bezpieczeństwa online

Jak zarządzać plikami cookie przeglądarki w celu uzyskania lepszej prywatności?

Bezpłatna przeglądarka pamięci podręcznej dla przeglądarek Chrome, Firefox i Edge

Zarządzaj lub wyłączaj dodatki i rozszerzenia przeglądarki w Chrome, Firefox

Przeglądarka utknęła podczas sprawdzania przeglądarki przed uzyskaniem dostępu do wiadomości

Natychmiastowe odświeżanie pamięci podręcznej wielu przeglądarek — Odświeżanie przeglądarki

Test bezpieczeństwa przeglądarki, aby sprawdzić, czy Twoja przeglądarka jest bezpieczna

Recenzja książki — przejmij kontrolę nad swoją prywatnością w Internecie — Joe Kissell

Co to jest sieć Tor i do czego służy?

Zainstaluj YouTube jako progresywną aplikację internetową w Chrome lub Edge