Jak znaleźć konta powiązane z adresem e-mail i numerem telefonu?

Rejestracja w nowej usłudze lub aplikacji jest łatwym i szybkim zadaniem. Obecnie przygotowanie nowego konta zajmuje tylko kilka minut. Podczas surfowania po Internecie większość z nas rejestruje się w wielu aplikacjach i usługach, korzystając z naszych identyfikatorów(IDs) e-mail lub numerów telefonów. Jednak świadomość, że Twoje dane osobowe, takie jak identyfikator e-mail i numery telefonów, mogą być niewłaściwie wykorzystywane online przez cyberprzestępców i złośliwych sprawców może być niepokojące. Oto kilka wskazówek, jak znaleźć konta powiązane z adresem e-mail i numerem telefonu i przerwać je, jeśli którekolwiek z nich są złośliwe.

W jaki sposób łączymy nasze dane osobowe z różnymi aplikacjami i witrynami?

Rejestrujemy się w kilku usługach, rejestrujemy się, aby otrzymywać bezpłatne oferty i wypełniamy ankiety, korzystając z naszych adresów e-mail i numerów telefonów. Strony internetowe i linki mogą nie wydawać się złośliwe, a przy wszystkich stosowanych obecnie środkach bezpieczeństwa możemy uważać, że nasze informacje są bezpieczne. Jednak w czasach cyberataków i oszustw(cyber-attacks and frauds) firmy i hakerzy mogą uzyskać dostęp do Twoich poufnych informacji.

Przyjrzyjmy się kilku prostym sposobom znajdowania kont powiązanych z Twoim adresem e-mail.

Jak znaleźć konta powiązane z Twoim adresem e- mail ?(Email)

Najpierw sprawdź swoją skrzynkę odbiorczą i przejrzyj wiadomości w poszukiwaniu próśb o weryfikację konta(account verification requests) . Za każdym razem, gdy rejestrujemy się w jakiejkolwiek usłudze lub aplikacji, otrzymujemy wiadomość e-mail z prośbą o weryfikację konta. Przeważnie e-mail z linkiem do potwierdzenia adresu e-mail ląduje w naszej skrzynce odbiorczej(Inbox) . Sprawdzanie naszych skrzynek odbiorczych(Inbox) pod kątem takich wiadomości to sprytny sposób na ocenę, jakie wszystkie usługi, witryny i aplikacje mogą mieć podgląd na nasze konta e-mail. Dokładna kontrola może uratować życie, ponieważ możesz bezpośrednio zrezygnować z subskrypcji za pomocą linku podanego w takich wiadomościach e-mail. Możesz użyć słów kluczowych wyszukiwania, takich jak;

- Zweryfikuj informacje o swoim koncie.

- Potwierdź adres e-mail.

- Dokończ rejstracje.

Powinieneś być w stanie znaleźć takie e-maile i podsumować sytuację. Niektóre aplikacje i usługi innych firm są również dostępne do sortowania i pobierania wiadomości e-mail wysyłanych przez różne witryny, aplikacje oraz ankiety wysłanej do użytkownika w celu rejestracji.

Następną rzeczą, którą możesz zrobić, to znaleźć konta powiązane z Twoim adresem e-mail w ustawieniach konta. (account settings. )Możesz szybko sprawdzić konta i profile, które wygenerowałeś online, używając swojego adresu e-mail, po prostu sprawdzając w swoim programie pocztowym. Większość platform pocztowych, takich jak Yahoo , Gmail i Outlook , oferuje opcję sprawdzania profili utworzonych za pomocą konta e-mail.

Perspektywy

Aby znaleźć konta połączone z Outlookiem(Outlook) lub Hotmailem(Hotmail) , musisz znaleźć różne profile i konta, które utworzyłeś za pomocą poczty Hotmail lub Outlook na swoim koncie Outlook . Musisz zarządzać wieloma rejestracjami innych firm i dostępem z konta Microsoft .

Zaloguj(Log) się do poczty e-mail programu Outlook (Outlook)Odwiedź stronę(Visit) swojego konta Wybierz(Select) kartę Prywatność (Privacy)Przewiń(Scroll) w dół do Inne ustawienia prywatności Znajdź sekcję Aplikacje(Apps) i usługi i kliknij listę aplikacji(Apps) i usług, które mogą mieć uprawnienia dostępu do Twoich danych Przeszukaj(Scan) listę witryn internetowych i cofnij dostęp do aplikacji i kont, których już nie używasz.

Aby odwołać dostęp, wybierz Edytuj(Select Edit) jako nazwę aplikacji i wybierz „Usuń te uprawnienia”.

W ten sposób będziesz w stanie szybko określić, które aplikacje i witryny internetowe mogą uzyskać dostęp do poczty e-mail programu Outlook(Outlook) i powiązanych danych. Odwiedź Outlook.com i Microsoft sprawdź swoje ustawienia.

Gmail

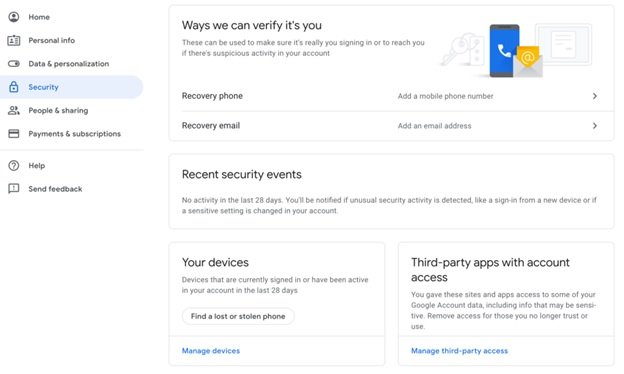

Jeśli zazwyczaj używasz identyfikatora Gmail(Gmail ID) do subskrypcji i rejestracji, możesz szybko sprawdzić profile dołączone do Twojego konta Gmail . W ustawieniach konta Google(Google Account) możesz wyświetlić listę wszystkich autoryzowanych witryn. W tym celu wykonaj kolejne kroki.

- Przejdź do Ustawień konta Google.

- Wybierz menu bezpieczeństwa

- Przejdź do połączonych aplikacji(Connected Applications) i witryn(Sites)

- Wybierz Zarządzaj dostępem

- Stamtąd możesz wyświetlić wszystkie strony internetowe, które zarejestrowałeś za pomocą konta Gmail . Możesz łatwo cofnąć dostęp do niechcianych kont.

Odwiedź stronę bezpieczeństwa swojego konta i otwórz aplikacje innych(Third-party) firm z dostępem do konta. W tej sekcji możesz uzyskać listę wszystkich zewnętrznych aplikacji, które mogą odczytywać informacje o Twoim koncie, poświęcić chwilę na dokładne przeskanowanie wszystkich wymienionych tam aplikacji i witryn internetowych oraz cofnąć uprawnienia witrynom, które wydają się ryzykowne lub już nie posługiwać się.

Wieśniak

Jeśli używasz identyfikatora e-mail Yahoo , oto kroki dla Ciebie. Możesz z łatwością sprawdzić konta powiązane z Twoim adresem e- mail z interfejsu poczty Yahoo i wybrać aplikacje, którym chcesz przyznać lub cofnąć dostęp.

Kliknij(Click) ikonę profilu z informacji o koncie.

Wybierz Zarządzaj połączeniem aplikacji(Manage App) i witryny internetowej(Website Connection) — zawiera listę wszystkich ostatnio wykonanych działań w aplikacji. Możesz łatwo usunąć dostęp do aplikacji lub stron internetowych, których już nie używasz.

Znajdź konta powiązane z Twoim numerem telefonu(Phone)

Wiele stron internetowych używa numerów telefonów do weryfikacji tożsamości użytkowników. Jest to niezawodny sposób określania autentyczności użytkowników i zapewnia, że boty i fałszywe konta nie są tworzone przy użyciu fałszywych wiadomości e-mail. Witryny i usługi, takie jak Google , Facebook i Twitter , często wymagają weryfikacji numeru telefonu, aby umożliwić utworzenie konta i odzyskanie w przypadku odzyskania hasła.

Niestety znalezienie kont powiązanych z numerem telefonu nie jest proste i łatwe.

Prawdopodobnie jedyny sposób, aby dowiedzieć się, które aplikacje używają Twojego numeru telefonu, chyba że prośba o odzyskanie konta zostanie wysłana na ten numer telefonu. Zawsze należy zwracać uwagę na otrzymane wiadomości w celu potwierdzenia każdego żądania usługi lub otrzymanego OTP . Jeśli uważasz, że otrzymałeś niezamierzone lub nieznane żądanie, sprawdź i odwołaj usługi.

Możesz także użyć aplikacji innych firm, aby dowiedzieć się, z jakich kont jest używany Twój numer telefonu.

Jak sprawdzić zapisane konta przeglądarki

Najczęściej strony i aplikacje otwieramy w przeglądarce zainstalowanej na Twoim telefonie lub laptopie. Pamięć podręczna przeglądarki(Browser) zapisuje wprowadzone dane w różnych formularzach i polach. Wiele witryn korzysta z plików cookie przeglądarki, aby zachować wprowadzone informacje w celu szybszego renderowania i późniejszej oszczędności czasu. Sprawdź ustawienia konta(Account) przeglądarki , aby szybko poznać chronione konta i informacje. Możesz również uzyskać listę wszystkich utworzonych funduszy.

Jak znaleźć konta połączone z mediami społecznościowymi(Social Media)

Obecnie wiele aplikacji i stron internetowych umożliwia rejestrację i rejestrację w profilach mediów społecznościowych, aby uzyskać szybki i łatwy dostęp. Chociaż wydaje się to łatwe, większość z nas nie zdaje sobie sprawy, że aplikacje uzyskują dostęp do wszystkich naszych informacji i aktywności za pomocą jednego kliknięcia.

Wiele aplikacji do gier i aplikacji społecznościowych pozwala nam logować się za pomocą konta na Facebooku(Facebook) , a większość portali pracy integruje teraz konto LinkedIn , aby szybko uzyskać dostęp do naszych informacji zawodowych i akademickich w celu błyskawicznego tworzenia profili. Często nie śledzimy wszystkich takich aplikacji i usług, w których się rejestrujemy. Hakerzy mogą nadużywać naszych danych i danych wrażliwych, a my możemy paść ofiarą cyberprzemocy, ataków phishingowych itp. Na szczęście łatwo jest dowiedzieć się, które konta mają dostęp do naszych profili w mediach społecznościowych.

Możesz szybko sprawdzić konta powiązane z Twoimi Facebook , LinkedIn , Twitter i Instagram , patrząc na ustawienia. Rozsądnie jest sprawdzać konta, które mają uprawnienia do wkradania się do twoich profili w mediach społecznościowych i wykorzystywania twoich informacji.

Należy zachować ostrożność i cofnąć uprawnienia do wszystkich stron internetowych i aplikacji, z których już nie korzystamy.

Zaleca się również logowanie się do różnych aplikacji do gier i quizów za pomocą oddzielnego identyfikatora e-mail lub logowanie jako gość.

Sprawdź swoją aktywność na kontach

To może wydawać się trochę kłopotliwe. Jednym z najlepszych sposobów sprawdzenia, do jakich aplikacji i witryn możesz mieć dostęp do poczty e-mail, jest sprawdzenie swojej wcześniejszej aktywności na różnych platformach.

Jeśli masz konto Microsoft , możesz odwiedzić Pulpit nawigacyjny Microsoft Activity Dashboard(Microsoft Activity Dashboard) .

Jeśli masz konto Google , możesz sprawdzić swoją aktywność, odwiedzając myactivity.google.com i przejrzeć różne odwiedzane witryny i oglądane filmy.

Podobnie możesz sprawdzić swoją przeszłą aktywność na Facebooku(past activity on Facebook) i mieć szczegółowy widok różnych działań, aby sprawdzić, czy zarejestrowałeś się za pomocą swojego konta w aplikacjach innych firm.

Wniosek(Conclusion)

Internet jest niesamowicie ryzykowną przestrzenią, w której mnóstwo złośliwego oprogramowania i hakerów może podważać Twoje ważne informacje(hackers can be prying over your vital information) . Używając jednego adresu e-mail i numeru telefonu, hakerzy mogą z łatwością dokonać kradzieży tożsamości i wyrządzić Ci krzywdę na wiele sposobów. Najlepszym sposobem jest znalezienie kont powiązanych z Twoim adresem e-mail i śledzenie ich.

Related posts

Wskazówki dla użytkowników poczty e-mail: Zabezpiecz i chroń swoje konto e-mail

Jak przywrócić smartfon z Windows 10 Mobile do Windows Phone 8.1?

Jak zaktualizować smartfon z Windows Phone 8.1 do Windows 10 Mobile?

5 sposobów na wydłużenie czasu pracy baterii w systemie Windows Phone 8.1 i Windows 10 Mobile

Oszustwa Microsoft: Oszustwa związane z telefonem i pocztą e-mail, które nadużywają nazwy firmy Microsoft

Artykuł o zabezpieczeniach internetowych i wskazówki dla użytkowników systemu Windows

SSuite Picsel Security umożliwia szyfrowanie wiadomości w obrazach

LinkedIn Zaloguj się i zaloguj Wskazówki dotyczące bezpieczeństwa i prywatności

Jak używać i dodawać konta Work/School do aplikacji Microsoft Authenticator

Chroń główny rekord rozruchowy komputera za pomocą filtra MBR

Jak korzystać z Sandboxie w systemie Windows 11/10?

Jak otworzyć Centrum zabezpieczeń systemu Windows w systemie Windows 11/10?

Wyjaśnienie reakcji na incydent: etapy i oprogramowanie Open Source

Jak dostosować informacje kontaktowe pomocy technicznej w zabezpieczeniach systemu Windows

Jak zresetować aplikację Zabezpieczenia systemu Windows w systemie Windows 11/10?

Jak włączyć lub wyłączyć powiadomienia z Centrum zabezpieczeń systemu Windows

Jak zabezpieczyć swoją sieć Wi-Fi — dowiedz się, kto jest połączony

Test bezpieczeństwa przeglądarki, aby sprawdzić, czy Twoja przeglądarka jest bezpieczna

Jak wyłączyć powiadomienia dotyczące bezpieczeństwa i konserwacji w systemie Windows 11/10?

Jak zapewnić bezpieczeństwo witryn internetowych: zagrożenia i radzenie sobie z lukami