Jak przeprowadzić atak DDoS na stronę internetową za pomocą CMD

Obecnie hakerowi bardzo łatwo jest włamać się na niezabezpieczoną stronę internetową. Nawet pojedyncza luka w witrynie lub aplikacji ułatwia hakerowi zhakowanie go różnymi metodami. A atak DDoS jest jedną z powszechnie stosowanych metod do tego samego. Korzystając z ataku DDoS , każda niewielka strona internetowa może bardzo łatwo ulec awarii. Więc zrozummy to głębiej.

Jak przeprowadzić atak DDoS(DDoS Attack) na stronę internetową(Website) za pomocą CMD

Zanim nauczysz się, jak przeprowadzić atak DDoS , musisz zrozumieć, czym jest atak DDoS .

Co to jest atak DDoS?(What is a DDoS attack? )

DDoS(D) oznacza „ rozproszona odmowa usługi (o)”(S) . _ (D)Atak DDoS to cyberatak,(cyber-attack) w którym sprawca próbuje uniemożliwić zamierzonym użytkownikom dostęp do strony internetowej, sieci lub maszyny poprzez tymczasowe zakłócenie usług hosta podłączonego do Internetu. Takie ataki są zwykle przeprowadzane poprzez uderzanie w docelowy zasób, taki jak serwery WWW, sieci, e-maile itp., ze zbyt dużą liczbą żądań w tym samym czasie. Z tego powodu serwer nie odpowiada na wszystkie żądania jednocześnie i prowadzi do jego awarii lub spowolnienia.

Jak działa atak typu Distributed Denial of Service (DDoS)?(How Distributed Denial of Service (DDoS) attack works?)

Każdy serwer ma predefiniowaną zdolność obsługi żądań na raz i może obsłużyć tylko taką liczbę żądań w tym czasie. W celu przeprowadzenia ataku DDoS na serwer, jednorazowo do serwera wysyłana jest duża liczba żądań. W związku z tym transmisja danych pomiędzy serwerem a użytkownikiem zostaje rozłączona. W rezultacie witryna zawiesza się lub tymczasowo przestaje działać, ponieważ traci przydzieloną przepustowość.

Jak zapobiec atakowi DDoS?(How to prevent a DDoS attack?)

Atakowi DDoS można zapobiec poprzez:

- Instalowanie poprawek bezpieczeństwa(security patches) .

- Wykorzystywanie systemów wykrywania włamań(intrusion detection systems) do identyfikowania, a nawet powstrzymywania wszelkiego rodzaju nielegalnych działań.

- Używanie zapory do blokowania całego ruchu pochodzącego od atakującego poprzez identyfikację jego adresu IP.

- Lub za pomocą routera(router) skonfigurowanego za pomocą listy kontroli dostępu ( ACL ), aby ograniczyć dostęp do sieci i odrzucić podejrzany nielegalny ruch.

Narzędzia do przeprowadzenia ataku DDoS(Tools for performing a DDoS attack)

Poniżej przedstawiono narzędzia powszechnie używane do przeprowadzania ataku DDoS .

1. Nemesy

Służy do generowania losowych pakietów. Działa na oknach. Ze względu(Due) na charakter programu, jeśli masz program antywirusowy, najprawdopodobniej zostanie on wykryty jako wirus.

2. Ziemia i LaTierra(2. Land and LaTierra)

To narzędzie służy do fałszowania adresów IP i otwierania połączeń TCP .

3. Pantera(3. Panther)

To narzędzie może być użyte do zalania sieci ofiary wieloma pakietami UDP(UDP packets) .

Jeśli chcesz wiedzieć, jak przeprowadzić atak DDoS i usunąć dowolną witrynę, czytaj dalej ten artykuł, ponieważ w tym artykule podano metodę krok po kroku, aby przeprowadzić atak DDoS za pomocą wiersza polecenia ( CMD ).

Jak przeprowadzić atak DDoS(DDoS Attack) na stronę internetową(Website) za pomocą CMD

Aby przeprowadzić atak DDoS na stronę internetową przy użyciu wiersza poleceń ( CMD ), wykonaj następujące kroki:

Uwaga(Note) : Aby wykonać ten atak, powinieneś mieć dobre połączenie internetowe z nieograniczoną przepustowością.

1. Wybierz stronę internetową, na której chcesz przeprowadzić atak DDoS .

2. Znajdź adres IP tej witryny, wykonując następujące kroki.

a. Otwórz wiersz polecenia(Open the command prompt) .

b. Wpisz poniższe polecenie i naciśnij klawisz Enter.

pinguj www.google.com – t(ping www.google.com –t)

Uwaga: (Note:) Zastąp(Replace) www.google.com witryną, na której chcesz przeprowadzić atak DDoS .

c. W wyniku zobaczysz adres IP wybranej strony internetowej.

Uwaga(Note) : adres IP będzie wyglądał następująco: xxx.xxx.xxx.xxx

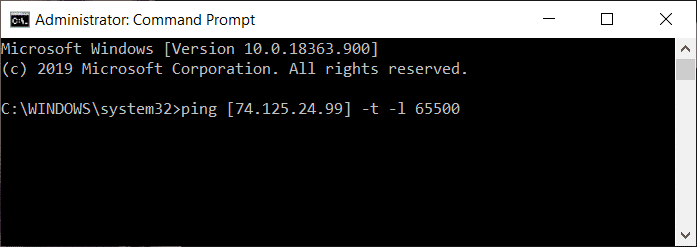

3. Po uzyskaniu adresu IP wpisz poniższe polecenie w wierszu poleceń.

ping [adres ip wybranej strony internetowej] –t –l 65500(ping [ip address of selected website] –t –l 65500)

Korzystając z powyższego polecenia, komputer ofiary zostanie pingowany nieskończonymi pakietami danych o wartości 65500.

W powyższym poleceniu:

- Ping wysyła pakiety danych do witryny ofiary .

- Adres IP wybranej witryny to adres IP witryny ofiary

- Opcja -t oznacza, że pakiety danych powinny być wysyłane do momentu zatrzymania programu.

- -l określa ładunek danych , który ma zostać wysłany do witryny ofiary.

- Wartość 65500 to liczba pakietów danych, które zostały wysłane na stronę ofiary.

4. Naciśnij przycisk Enter, aby uruchomić polecenie i upewnij się, że uruchamiasz polecenie przez wiele godzin.

Uwaga:(Note:) Aby atak był skuteczniejszy, powinieneś przeprowadzić atak na stronę ofiary za pomocą pingów z więcej niż jednego komputera. Aby to zrobić, po prostu uruchom to samo powyższe polecenie na wielu komputerach jednocześnie.

5. Teraz odwiedź stronę po 2 lub 3 godzinach. Zauważysz, że strona jest chwilowo niedostępna lub serwer wyświetla tam niedostępną(unavailable) wiadomość.

Tak więc, uważnie wykonując każdy krok, będziesz w stanie przeprowadzić udany atak DDoS na stronę internetową, używając tylko wiersza polecenia(Command Prompt) , aby ją wyłączyć lub tymczasowo zawiesić.

Możesz również zobaczyć efekt ataku DDoS na zaatakowaną stronę internetową za pomocą menedżera zadań(task manager) i przeglądając aktywność sieciową.

Aby zobaczyć efekt ataku DDoS na atakowaną witrynę, wykonaj następujące kroki.

1. Otwórz menedżera zadań(task manager) na komputerze.

2. Kliknij prawym przyciskiem myszy i wybierz Uruchom menedżera zadań(Start task manager) .

3. Pod paskiem menu zauważysz sześć zakładek. Kliknij (Click)Sieć(Networking) _

4. Zobaczysz wyniki podobne do wyników pokazanych na poniższym rysunku.

Przeczytaj także: (Also Read:) Jak zainstalować powłokę Linux Bash w systemie Windows 10(How To Install Linux Bash Shell On Windows 10)

Wniosek jest taki, że jeśli atak DDoS na zaatakowaną witrynę zakończy się sukcesem(DDoS attack on the targeted website is successful) , będziesz mógł zaobserwować wzmożoną aktywność sieciową, którą możesz łatwo zweryfikować z zakładki sieciowej menedżera zadań.

Related posts

3 sposoby na usunięcie pokazu slajdów z dowolnej witryny internetowej

Jak zidentyfikować atak DDoS na serwer i powstrzymać go?

Jak utworzyć skrót do witryny na pulpicie w Chrome?

How to Extract WhatsApp Group Contacts (2022)

Napraw stronę główną Facebooka nie ładuje się poprawnie

Jak zobaczyć ukryte zdjęcia na Facebooku?

Napraw Discord Go Live, który się nie pojawia

Połącz wszystkie swoje konta e-mail w jedną skrzynkę odbiorczą Gmail

Jak aktywować tryb ciemny YouTube

Jak usunąć konto Venmo?

Jak usunąć filtr z filmu TikTok

2 sposoby zmiany marginesów w Dokumentach Google

Jak na żywo na Discordzie (2022)

Jak dezaktywować lub usunąć swoje konto na Instagramie (2022)

Jak wyłączyć SafeSearch w Google?

Jak wyczyścić kolejkę w Spotify na komputerze i urządzeniu mobilnym?

Napraw czarny ekran League of Legends w systemie Windows 10

Napraw problemy z macOS Big Sur (naprawiono 13 problemów)

Jak usuwać osoby na Snapchacie (usuwać i blokować znajomych)

Jak zrobić jednostronicowy krajobraz w programie Word