Co to jest rejestr systemu Windows i jak to działa?

Rejestr(Registry) systemu Windows to zbiór konfiguracji, wartości i właściwości aplikacji systemu Windows, a także systemu operacyjnego Windows, który jest zorganizowany i przechowywany w sposób hierarchiczny w pojedynczym repozytorium.

Za każdym razem, gdy nowy program zostanie zainstalowany w systemie Windows , w (Windows)rejestrze systemu(Windows Registry) Windows zostanie wprowadzony wpis z jego atrybutami, takimi jak rozmiar, wersja, lokalizacja w pamięci itp.

Ponieważ informacje te są przechowywane w bazie danych, nie tylko system operacyjny jest świadomy wykorzystywanych zasobów, ale także inne aplikacje mogą czerpać korzyści z tych informacji, ponieważ są świadome wszelkich konfliktów, które mogą powstać, jeśli określone zasoby lub pliki będą współ- istnieć.

Co to jest rejestr systemu Windows(Windows Registry) i jak(How) to działa?

Rejestr systemu Windows(Windows Registry) jest naprawdę sercem działania systemu Windows(Windows) . Jest to jedyny system operacyjny, który wykorzystuje takie podejście do rejestru centralnego. Gdybyśmy mieli wizualizować, każda część systemu operacyjnego musi wchodzić w interakcję z rejestrem Windows(Windows Registry) od sekwencji rozruchu do czegoś tak prostego, jak zmiana nazwy pliku.

Mówiąc(Simply) najprościej, jest to po prostu baza danych podobna do katalogu kart bibliotecznych, w której wpisy w rejestrze są jak stos kart przechowywany w katalogu kart. Klucz rejestru byłby kartą, a wartość rejestru byłaby ważną informacją zapisaną na tej karcie. System operacyjny Windows używa rejestru do przechowywania szeregu informacji używanych do kontrolowania naszego systemu i oprogramowania oraz zarządzania nimi. Może to być wszystko, od informacji o sprzęcie komputera po preferencje użytkownika i typy plików. Prawie(Almost) każda forma konfiguracji, którą wykonujemy w systemie Windows(Windows) , wiąże się z edycją rejestru.

Historia rejestru systemu Windows

W początkowych wersjach systemu Windows twórcy aplikacji musieli dołączyć oddzielne rozszerzenie pliku .ini wraz z plikiem wykonywalnym. Ten plik .ini zawierał wszystkie ustawienia, właściwości i konfigurację wymagane do prawidłowego działania danego programu wykonywalnego. Okazało się to jednak bardzo nieefektywne ze względu na nadmiarowość pewnych informacji, a także stanowiło zagrożenie bezpieczeństwa dla programu wykonywalnego. W rezultacie nowa implementacja znormalizowanej, scentralizowanej i bezpiecznej technologii była oczywistą koniecznością.

Wraz z pojawieniem się Windows 3.1 , podstawowa wersja tego zapotrzebowania została zaspokojona dzięki centralnej bazie danych wspólnej dla wszystkich aplikacji i systemu zwanej Rejestrem Windows(Windows Registry) .

To narzędzie było jednak bardzo ograniczone, ponieważ aplikacje mogły przechowywać tylko niektóre informacje konfiguracyjne pliku wykonywalnego. Z biegiem lat, Windows 95 i Windows NT dalej rozwijane na tym fundamencie, wprowadziły centralizację jako podstawową funkcję w nowszej wersji Rejestru Windows(Windows Registry) .

To powiedziawszy, przechowywanie informacji w Rejestrze Windows(Windows Registry) jest opcją dla twórców oprogramowania. Tak więc, jeśli twórca aplikacji miałby stworzyć przenośną aplikację, nie musi dodawać informacji do rejestru, lokalna pamięć masowa z konfiguracją, właściwościami i wartościami może zostać utworzona i pomyślnie przesłana.

Istotność Rejestru Windows(Windows Registry) w odniesieniu do innych systemów operacyjnych

Windows to jedyny system operacyjny, który wykorzystuje takie podejście do centralnego rejestru. Gdybyśmy mieli wizualizować, każda część systemu operacyjnego musi wchodzić w interakcję z Rejestrem Windows(Windows Registry) od sekwencji rozruchu do zmiany nazwy pliku.

Wszystkie inne systemy operacyjne, takie jak iOS, Mac OS , Android i Linux , nadal używają plików tekstowych do konfigurowania systemu operacyjnego i modyfikowania jego zachowania.

W większości wariantów Linuksa(Linux) pliki konfiguracyjne są zapisywane w formacie .txt , staje się to problemem, gdy musimy pracować z plikami tekstowymi, ponieważ wszystkie pliki .txt są uważane za krytyczne pliki systemowe. Więc jeśli spróbujemy otworzyć pliki tekstowe w tych systemach operacyjnych, nie będziemy mogli ich wyświetlić. Te systemy operacyjne próbują ukryć to jako środek bezpieczeństwa, ponieważ wszystkie pliki systemowe, takie jak konfiguracje karty sieciowej, zapory, systemu operacyjnego, graficznego interfejsu użytkownika, interfejsu kart wideo itp., są zapisywane w formacie ASCII.(ASCII format.)

Aby obejść ten problem, zarówno macOS, jak i iOS, wdrożyły zupełnie inne podejście do rozszerzenia pliku tekstowego, implementując rozszerzenie .plist(.plist extension) , które zawiera wszystkie informacje o konfiguracji systemu i aplikacji, ale nadal zapewnia korzyści z posiadania pojedynczego rejestru. przeważają nad prostą zmianą rozszerzenia pliku.

Jakie są zalety rejestru systemu Windows(Windows Registry) ?

Ponieważ każda(Every) część systemu operacyjnego stale komunikuje się z Rejestrem Windows(Windows Registry) , musi być przechowywana w bardzo szybkim magazynie. Dlatego(Hence) ta baza danych została zaprojektowana z myślą o niezwykle szybkich odczytach i zapisach, a także wydajnym przechowywaniu.

Gdybyśmy mieli otworzyć i sprawdzić rozmiar bazy danych rejestru, zwykle wahałaby się ona od 15 do 20 megabajtów, co czyni ją wystarczająco małą, aby zawsze była ładowana do pamięci RAM(RAM) ( pamięć o dostępie swobodnym(Random Access Memory) ), która przypadkowo jest najszybszą dostępną pamięcią system operacyjny.

Ponieważ rejestr musi być ładowany do pamięci przez cały czas, jeśli rozmiar rejestru jest duży, nie pozostawi on wystarczającej ilości miejsca, aby wszystkie inne aplikacje działały płynnie lub w ogóle. Byłoby to szkodliwe dla wydajności systemu operacyjnego, dlatego rejestr systemu Windows(Windows Registry) został zaprojektowany z myślą o wysokiej wydajności.

Jeśli wielu użytkowników wchodzi w interakcję z tym samym urządzeniem i istnieje wiele wspólnych aplikacji, ponowna instalacja tych samych aplikacji dwa lub kilka razy byłaby stratą dość drogiej pamięci masowej. Rejestr systemu Windows(Windows) doskonale sprawdza się w tych scenariuszach, w których konfiguracja aplikacji jest współużytkowana przez różnych użytkowników.

To nie tylko zmniejsza całkowitą ilość używanej pamięci, ale także daje użytkownikom dostęp do wprowadzania zmian w konfiguracji aplikacji z jednego portu interakcji. Oszczędza to również czas, ponieważ użytkownik nie musi ręcznie przechodzić do każdego pliku .ini magazynu lokalnego .

Scenariusze z wieloma użytkownikami(Multi-User) są bardzo powszechne w konfiguracjach korporacyjnych, w tym przypadku istnieje silna potrzeba dostępu z uprawnieniami użytkownika. Ponieważ nie wszystkie informacje lub zasoby mogą być udostępniane wszystkim, potrzeba dostępu użytkownika opartego na prywatności została łatwo zaimplementowana za pośrednictwem scentralizowanego rejestru systemu Windows. Tutaj administrator sieci zastrzega sobie prawo do wstrzymania lub zezwolenia na podstawie podjętej pracy. Dzięki temu pojedyncza baza danych jest wszechstronna, a także solidna, ponieważ aktualizacje mogą być przeprowadzane jednocześnie ze zdalnym dostępem do wszystkich rejestrów wielu urządzeń w sieci.

Jak działa rejestr systemu Windows?

Przyjrzyjmy się podstawowym elementom rejestru systemu Windows(Windows Registry) , zanim zaczniemy brudzić sobie ręce.

Rejestr systemu Windows(Windows Registry) składa się z dwóch podstawowych elementów zwanych kluczem rejestru(Registry Key) , który jest obiektem kontenera lub po prostu jest jak folder, w którym przechowywane są różne typy plików oraz wartości rejestru(Registry Values) , które nie są obiektami kontenera, które są jak pliki, które może mieć dowolny format.

Powinieneś także wiedzieć: (You should also know:) Jak przejąć pełną kontrolę lub prawo własności do kluczy rejestru systemu Windows(How to Take Full Control or Ownership of Windows Registry Keys)

Jak uzyskać dostęp do rejestru systemu Windows?

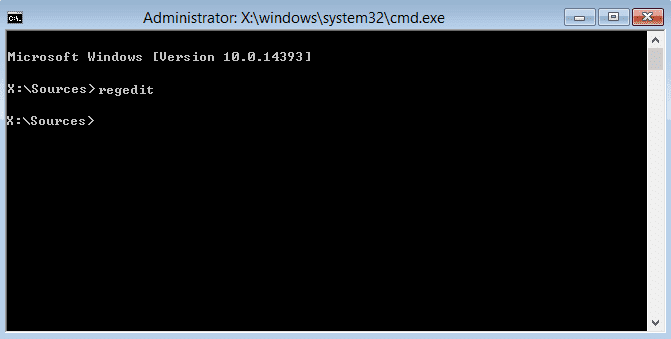

Możemy uzyskać dostęp do rejestru systemu Windows(Windows Registry) i skonfigurować go za pomocą narzędzia Edytor rejestru , (Registry Editor)Microsoft zawiera bezpłatne narzędzie do edycji rejestru wraz z każdą wersją swojego systemu operacyjnego Windows(Windows Operating System) .

Dostęp do tego Edytora rejestru(Registry Editor) można uzyskać, wpisując "Regedit" w wierszu polecenia(Command Prompt) lub po prostu wpisując "Regedit" w polu wyszukiwania lub uruchamiania z menu Start . Ten edytor jest portalem umożliwiającym dostęp do rejestru systemu Windows(Windows) i pomaga nam eksplorować i wprowadzać zmiany w rejestrze. Rejestr to termin ogólny używany przez różne pliki bazy danych znajdujące się w katalogu instalacji systemu Windows(Windows) .

Czy edytowanie Edytora rejestru jest bezpieczne?(Is it Safe to edit Registry Editor?)

Jeśli nie wiesz, co robisz, niebezpiecznie jest bawić się konfiguracją rejestru . (Registry)Za każdym razem, gdy edytujesz Rejestr(Registry) , upewnij się, że postępujesz zgodnie z instrukcjami i zmieniaj tylko to, co zgodnie z instrukcjami.

Jeśli świadomie lub przypadkowo usuniesz coś z rejestru systemu Windows(Windows Registry) , może to zmienić konfigurację systemu, co może doprowadzić do niebieskiego ekranu(Blue Screen) śmierci lub(Death) systemu Windows nie uruchomi się.

Dlatego generalnie zaleca się wykonanie kopii zapasowej rejestru systemu Windows(backup Windows Registry) przed wprowadzeniem w nim jakichkolwiek zmian. Możesz także utworzyć punkt przywracania systemu(create a system restore point) (który automatycznie tworzy kopię zapasową Rejestru(Registry) ), którego można użyć, jeśli kiedykolwiek zajdzie potrzeba przywrócenia normalnych ustawień Rejestru . (Registry)Ale jeśli tylko to, co ci powiedziano, nie powinno być żadnego problemu. Jeśli chcesz wiedzieć, jak przywrócić rejestr systemu Windows, ten samouczek(restore Windows Registry then this tutorial) wyjaśnia, jak to zrobić w prosty sposób.

Przyjrzyjmy się strukturze rejestru systemu Windows(Windows Registry)

Użytkownik znajduje się w niedostępnym miejscu przechowywania, które istnieje tylko dla dostępu systemu operacyjnego.

Klucze(Keys) te są ładowane do pamięci RAM(RAM) podczas rozruchu systemu i są stale przesyłane w określonym przedziale czasu lub w przypadku wystąpienia określonego zdarzenia lub zdarzeń na poziomie systemu.

Pewna część tych kluczy rejestru jest przechowywana na dysku twardym. Te klucze, które są przechowywane na dysku twardym, nazywane są ulami. Ta sekcja rejestru zawiera klucze rejestru, podklucze rejestru i wartości rejestru. W zależności od poziomu uprawnień, jakie otrzymał użytkownik, miałby on dostęp do niektórych części tych kluczy.

Klucze znajdujące się na szczycie hierarchii w rejestrze rozpoczynającym się od HKEY są uważane za gałęzie.

W Edytorze(Editor) ule znajdują się po lewej stronie ekranu, gdy wszystkie klawisze są wyświetlane bez rozwijania. Są to klucze rejestru, które pojawiają się jako foldery.

Przyjrzyjmy się strukturze klucza rejestru systemu Windows i jego podkluczy:

Przykład nazwy klucza – „HKEY_LOCAL_MACHINESYSTEMINputBreakloc_0804”

Tutaj „loc_0804” odnosi się do podklucza „Break” odnosi się do podklucza „Input”, który odnosi się do podklucza „SYSTEM” klucza głównego HKEY_LOCAL_MACHINE .

Wspólne klucze główne w rejestrze systemu Windows(Common Root Keys in Windows Registry)

Każdy z poniższych kluczy to osobna gałąź, która zawiera więcej kluczy w kluczu najwyższego poziomu.

i. HKEY_CLASSES_ROOT

Jest to gałąź rejestru rejestru systemu Windows(Windows Registry) , która składa się z informacji o skojarzeniu rozszerzeń plików, identyfikatora programowego(programmatic identifier) ( ProgID ), danych identyfikatora interfejsu(Interface ID) ( IID ) oraz identyfikatora klasy (CLSID)(Class ID (CLSID)) .

Ta gałąź rejestru HKEY_CLASSES_ROOT jest bramą dla wszelkich działań lub zdarzeń, które mają miejsce w systemie operacyjnym Windows . Załóżmy(Suppose) , że chcemy uzyskać dostęp do niektórych plików mp3 w folderze Pobrane . (Downloads)System operacyjny uruchamia swoje zapytanie, aby podjąć wymagane działania.

W momencie, gdy uzyskasz dostęp do ula HKEY_CLASSES_ROOT , naprawdę łatwo jest przytłoczyć tak ogromną listę plików rozszerzeń. Jednak to właśnie te klucze rejestru sprawiają, że system Windows działa płynnie

Oto kilka przykładów kluczy rejestru gałęzi HKEY_CLASSES_ROOT :

HKEY_CLASSES_ROOT\.otf HKEY_CLASSES_ROOT\.htc HKEY_CLASSES_ROOT\.img HKEY_CLASSES_ROOT\.mhtml HKEY_CLASSES_ROOT\.png HKEY_CLASSES_ROOT\.dll

Za każdym razem, gdy klikniemy dwukrotnie i otworzymy plik, powiedzmy, zdjęcie, system wysyła zapytanie przez HKEY_CLASSES_ROOT , gdzie wyraźnie podane są instrukcje, co zrobić, gdy taki plik jest wymagany. Tak więc system kończy się otwarciem przeglądarki zdjęć wyświetlającej żądany obraz.

W powyższym przykładzie rejestr wykonuje wywołanie kluczy przechowywanych w kluczu HKEY_CLASSES_ROOT\.jpgGałąź HKEY_CLASSES_ROOT to zbiorcze dane znalezione zarówno w gałęzi HKEY_LOCAL_MACHINE ( HKEY_LOCAL_MACHINE\Software\Classes ), jak i HKEY_CURRENT_USER ( HKEY_CURRENT_USER\Software\Classes ). Tak więc, gdy klucz rejestru znajduje się w dwóch lokalizacjach, powoduje konflikty. Zatem dane znalezione w HKEY_CURRENT_USER\Software\Classes są używane w HKEY_CLASSES_ROOT . Dostęp do niego można uzyskać, otwierając klucz HKEY_CLASSES po lewej stronie ekranu.

ii. HKEY_LOCAL_MACHINE

Jest to jedna z kilku gałęzi rejestru, które przechowują wszystkie ustawienia specyficzne dla komputera lokalnego. Jest to klucz globalny, w którym przechowywane informacje nie mogą być edytowane przez żadnego użytkownika ani program. Ze względu(Due) na globalny charakter tego podklucza wszystkie informacje przechowywane w tej pamięci mają postać wirtualnego kontenera działającego w sposób ciągły w pamięci RAM . (RAM)Większość informacji konfiguracyjnych dla zainstalowanych przez użytkowników oprogramowania, a sam system operacyjny Windows jest zajęty w (Windows)kluczu HKEY_LOCAL_MACHINE(HKEY_LOCAL_MACHINE) . Cały aktualnie wykryty sprzęt jest przechowywany w gałęzi HKEY_LOCAL_MACHINE .

Dowiedz się również, jak: (Also know how to:) Napraw awarie Regedit.exe podczas przeszukiwania rejestru(Fix Regedit.exe Crashes when searching through Registry)

Ten klucz rejestru jest dalej podzielony na 7 podkluczy:(This registry key is further divided into 7 sub-keys:)

1. SAM ( Security Accounts Manager ) – jest to plik klucza rejestru, który przechowuje hasła użytkowników w bezpiecznym formacie (w hashu LM i NTLM ). Funkcja skrótu to forma szyfrowania służąca do ochrony informacji o kontach użytkowników.

Jest to zablokowany plik, który znajduje się w systemie pod C:WINDOWSsystem32config, którego nie można przenieść ani skopiować, gdy system operacyjny jest uruchomiony.

System Windows(Windows) używa pliku klucza rejestru Security Accounts Manager do uwierzytelniania użytkowników podczas logowania się na swoje konta Windows . Za każdym razem, gdy użytkownik się loguje, system Windows(Windows) używa serii algorytmów skrótu do obliczenia skrótu wprowadzonego hasła. Jeśli skrót wprowadzonego hasła jest równy skrótowi hasła w pliku rejestru SAM(SAM registry file) , użytkownicy będą mogli uzyskać dostęp do swojego konta. Jest to również plik, na który atakuje większość hakerów.

2. Bezpieczeństwo(2. Security) (dostępne tylko dla administratora) — ten klucz rejestru jest lokalny dla konta użytkownika administracyjnego, który jest zalogowany w bieżącym systemie. Jeśli system jest zarządzany przez jakąkolwiek organizację, użytkownicy nie mogą uzyskać dostępu do tego pliku, chyba że użytkownikowi przyznano jawnie dostęp administracyjny. Gdybyśmy mieli otworzyć ten plik bez uprawnień administratora, byłby on pusty. Teraz, jeśli nasz system jest podłączony do sieci administracyjnej, ten klucz będzie domyślnie ustawiony na lokalny profil bezpieczeństwa systemu ustanowiony i aktywnie zarządzany przez organizację. Ten klucz jest powiązany z SAM , więc po pomyślnym uwierzytelnieniu, w zależności od poziomu uprawnień użytkownika, stosowane są różne zasady lokalne i grupowe(group policies) .

3. System (krytyczny proces rozruchu i inne funkcje jądra) — ten podklucz zawiera ważne informacje związane z całym systemem, takie jak nazwa komputera, aktualnie zamontowane urządzenia sprzętowe, system plików i rodzaj zautomatyzowanych działań, które można podjąć w określonym zdarzeniu, powiedzmy tam jest niebieski ekran śmierci(Blue screen of death) z powodu przegrzania procesora(CPU) , istnieje logiczna procedura, która automatycznie rozpocznie przyjmowanie przez komputer w takim przypadku. Dostęp do tego pliku mają tylko użytkownicy z wystarczającymi uprawnieniami administracyjnymi. Po uruchomieniu systemu wszystkie dzienniki są dynamicznie zapisywane i odczytywane. Różne parametry systemu, takie jak alternatywne konfiguracje, które są znane jako zestawy sterujące.

4. Oprogramowanie(4. Software ) Tutaj przechowywane są wszystkie konfiguracje oprogramowania innych firm, takie jak sterowniki typu plug and play. (Third-party)Ten podklucz zawiera ustawienia oprogramowania i systemu Windows(Windows) powiązane z istniejącym profilem sprzętu, które mogą być zmieniane przez różne aplikacje i instalatory systemu. Twórcy oprogramowania(Software) mogą ograniczać lub zezwalać na dostęp użytkowników do informacji, gdy ich oprogramowanie jest używane, można to ustawić za pomocą podklucza „Policies”, który wymusza ogólne zasady użytkowania aplikacji i usług systemowych, które zawierają używane certyfikaty systemowe do uwierzytelniania, autoryzacji lub blokowania niektórych systemów lub usług.

5. Sprzęt(5. Hardware) będący podkluczem tworzonym dynamicznie podczas uruchamiania systemu

6. Komponenty(6. Components ) Informacje o konfiguracji komponentów dla poszczególnych urządzeń dla całego systemu można znaleźć tutaj

7. BCD.dat (w folderze oot na partycji systemowej), który jest krytycznym plikiem, który system odczytuje i rozpoczyna wykonywanie podczas sekwencji rozruchu systemu poprzez załadowanie rejestru do pamięci RAM(RAM) .

iii. HKEY_CURRENT_CONFIG

Głównym powodem istnienia tego podklucza jest przechowywanie wideo oraz ustawień sieciowych. Mogą to być wszystkie informacje dotyczące karty graficznej, takie jak rozdzielczość, częstotliwość odświeżania, współczynnik kształtu itp., A także sieć

Jest to również gałąź rejestru, część rejestru systemu Windows(Windows Registry) i przechowująca informacje o aktualnie używanym profilu sprzętowym. HKEY_CURRENT_CONFIG jest w rzeczywistości wskaźnikiem do klucza HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\HardwareProfiles\Currentregistry . Jest to po prostu wskaźnik do aktualnie aktywnego profilu sprzętowego wymienionego w HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\HardwareProfiles .

Tak więc HKEY_CURRENT_CONFIG pomaga nam przeglądać i modyfikować konfigurację profilu sprzętowego bieżącego użytkownika, co możemy zrobić jako administrator w dowolnej z trzech wymienionych powyżej lokalizacji, ponieważ wszystkie są takie same.

iv. HKEY_CURRENT_USER

Część gałęzi rejestru zawierająca ustawienia magazynu oraz informacje o konfiguracji systemu Windows(Windows) i oprogramowania specyficzne dla aktualnie zalogowanego użytkownika. Na przykład różne wartości rejestru w kluczach rejestru znajdują się w ustawieniach kontroli gałęzi HKEY_CURRENT_USER na poziomie użytkownika, takich jak układ klawiatury, zainstalowane drukarki, tapeta pulpitu, ustawienia wyświetlania, zmapowane dyski sieciowe i inne.

Wiele ustawień konfigurowanych w różnych apletach w Panelu sterowania(Control Panel) jest przechowywanych w gałęzi rejestru HKEY_CURRENT_USER . Ponieważ gałąź HKEY_CURRENT_USER jest specyficzna dla użytkownika, na tym samym komputerze zawarte w niej klucze i wartości będą się różnić w zależności od użytkownika. Różni się to od większości innych gałęzi rejestru, które są globalne, co oznacza, że przechowują te same informacje dla wszystkich użytkowników w systemie Windows(Windows) .

Kliknięcie po lewej stronie ekranu w edytorze rejestru da nam dostęp do klucza HKEY_CURRENT_USER(HKEY_CURRENT_USER) . Ze względów bezpieczeństwa informacje przechowywane w kluczu HKEY_CURRENT_USER to tylko wskaźnik do klucza umieszczonego w gałęzi HKEY_USERS jako nasz identyfikator bezpieczeństwa. Zmiany wprowadzone w jednym z obszarów zaczną obowiązywać natychmiast.

v. HKEY_USERS

Zawiera podklucze odpowiadające kluczom HKEY_CURRENT_USER dla każdego profilu użytkownika. Jest to również jedna z wielu gałęzi rejestru, które mamy w rejestrze systemu Windows(Windows Registry) .

Wszystkie dane konfiguracyjne użytkownika są tutaj rejestrowane dla każdego, kto aktywnie korzysta z urządzenia, a tego rodzaju informacje są przechowywane w kluczu HKEY_USERS(HKEY_USERS) . Wszystkie informacje dotyczące konkretnego użytkownika przechowywane w systemie, które odpowiadają danemu użytkownikowi, są przechowywane w gałęzi HKEY_USERS , możemy jednoznacznie zidentyfikować użytkowników za pomocą identyfikatora bezpieczeństwa lub identyfikatora SID(security identifier or the SID) , który rejestruje wszystkie zmiany konfiguracji wprowadzone przez użytkownika.

Wszyscy ci aktywni użytkownicy, których konto istnieje w gałęzi HKEY_USERS w zależności od uprawnień przyznanych przez administratora systemu, będą mogli uzyskać dostęp do współdzielonych zasobów, takich jak drukarki, sieć lokalna, lokalne dyski pamięci masowej, tło pulpitu itp. Ich konto ma określony rejestr klucze i odpowiadające im wartości rejestru przechowywane pod identyfikatorem SID(SID) bieżącego użytkownika .

Jeśli chodzi o informacje kryminalistyczne, każdy identyfikator SID(SID) przechowuje ogromną ilość danych na temat każdego użytkownika, ponieważ rejestruje każde zdarzenie i działania podejmowane na koncie użytkownika. Obejmuje to nazwę użytkownika ,(Name) liczbę logowań użytkownika do komputera, datę i godzinę ostatniego logowania, datę i godzinę zmiany ostatniego hasła, liczbę nieudanych logowań i tak dalej. Ponadto zawiera również informacje rejestru dotyczące ładowania systemu Windows(Windows) i wyświetlania monitu logowania.

Zalecane: (Recommended:) Napraw Edytor rejestru przestał działać(Fix The Registry editor has stopped working)

Klucze rejestru dla domyślnego użytkownika są przechowywane w pliku ntuser.dat w profilu, który musielibyśmy załadować jako gałąź za pomocą regedit, aby dodać ustawienia dla domyślnego użytkownika.

Rodzaje danych, których możemy się spodziewać w rejestrze systemu Windows(Types of data we can expect to find in the Windows Registry)

Wszystkie omówione powyżej klucze i podklucze będą miały konfiguracje, wartości i właściwości zapisane w dowolnym z następujących typów danych, zwykle jest to kombinacja następujących typów danych, które tworzą cały nasz rejestr systemu Windows.

- Wartości łańcuchowe, takie jak Unicode, który(Unicode which) jest standardem branży komputerowej dla spójnego kodowania, reprezentacji i obsługi tekstu wyrażonego w większości systemów pisma na świecie.

- Dane binarne

- Liczby całkowite bez znaku

- Dowiązania symboliczne

- Wartości wielociągowe

- Lista zasobów(Resource) ( sprzęt Plug and Play )

- (Resource)Deskryptor zasobów (sprzęt Plug and Play )

- 64-bitowe liczby całkowite

Wniosek(Conclusion)

Rejestr systemu Windows(Windows Registry) był niczym innym, jak rewolucją, która nie tylko zminimalizowała ryzyko związane z używaniem plików tekstowych jako rozszerzenia pliku do zapisywania konfiguracji systemu i aplikacji, ale także zmniejszyła liczbę plików konfiguracyjnych lub .ini, które twórcy aplikacji musiał być dostarczony wraz z oprogramowaniem. Korzyści z posiadania scentralizowanego repozytorium do przechowywania często używanych danych zarówno przez system, jak i oprogramowanie działające w systemie są bardzo oczywiste.

Łatwość obsługi oraz dostęp do różnych dostosowań i ustawień w jednym centralnym miejscu sprawiły, że system Windows stał się preferowaną platformą dla aplikacji komputerowych przez różnych programistów. Jest to bardzo widoczne, jeśli porównasz samą liczbę dostępnych aplikacji komputerowych w systemie Windows z systemem MacOS firmy Apple. Podsumowując, omówiliśmy sposób działania Rejestru Windows(Windows Registry) i jego strukturę plików oraz znaczenie różnych konfiguracji kluczy rejestru, a także pełne wykorzystanie edytora rejestru.

Related posts

Regbak umożliwia łatwe tworzenie kopii zapasowych i przywracanie rejestru systemu Windows

Registry Live Watch będzie śledzić zmiany w Rejestrze Windows na żywo

Darmowy defragmentator rejestru do defragmentacji rejestru systemu Windows

Zapobiegaj odinstalowaniu rozszerzeń Chrome za pomocą Rejestru systemu Windows

3 sposoby wyłączenia rejestru systemu Windows -

Jak naprawić lub naprawić uszkodzony rejestr w systemie Windows 11/10?

Jak przywrócić Rejestr za pomocą Wiersza Poleceń w Windows 11/10?

Co to jest rejestr systemu Windows (i co można z nim zrobić)?

Jak przeglądać i edytować Rejestr z Eksploratora w systemie Windows

Jak wyłączyć powiadomienia aplikacji za pomocą Edytora rejestru w systemie Windows 11/10?

Wyłącz pionowe zakładki w Microsoft Edge za pomocą Rejestru w Windows 10

Wyłącz przechwytywanie stron internetowych w Microsoft Edge za pomocą rejestru w systemie Windows 10

Lista ścieżek startowych, folderów i ustawień rejestru w systemie Windows 11/10

Wyłącz optymalizację dostarczania za pomocą zasad grupy lub Edytora rejestru

Proste pytania: Co to jest rejestr systemu Windows i do czego służy?

Jak zmienić czas ClickLock myszy za pomocą Edytora rejestru w systemie Windows

Jak wykonać kopię zapasową i przywrócić rejestr w systemie Windows 11/10

Aplikacje ze Sklepu Windows nie uruchamiają się? Sprawdź uprawnienia rejestru i plików

Włącz, wyłącz autokorektę i zaznacz błędnie napisane słowa w systemie Windows

Jak wykonać kopię zapasową i przywrócić rejestr w systemie Windows