Co to jest odmowa usługi okupu (RDoS)? Zapobieganie i środki ostrożności

Być może słyszałeś o DoS i DDoS . Ideą takiego ataku jest wyłączenie serwerów dowolnej organizacji, a tym samym uniemożliwienie im świadczenia usług użytkownikom. Zwykle główny serwer organizacji jest atakowany przez tak wiele żądań dostępu, że ulega awarii, odmawiając jakiejkolwiek usługi nikomu w ogóle. Ransom Denial of Service (RDoS) jest podobny, z wyjątkiem tego, że hakerzy podwajają się jako szantażowcy. Zobaczmy, czym jest Ransom Denial of Service ( RDoS ) i jak temu zapobiec, stosując odpowiednie środki ostrożności.

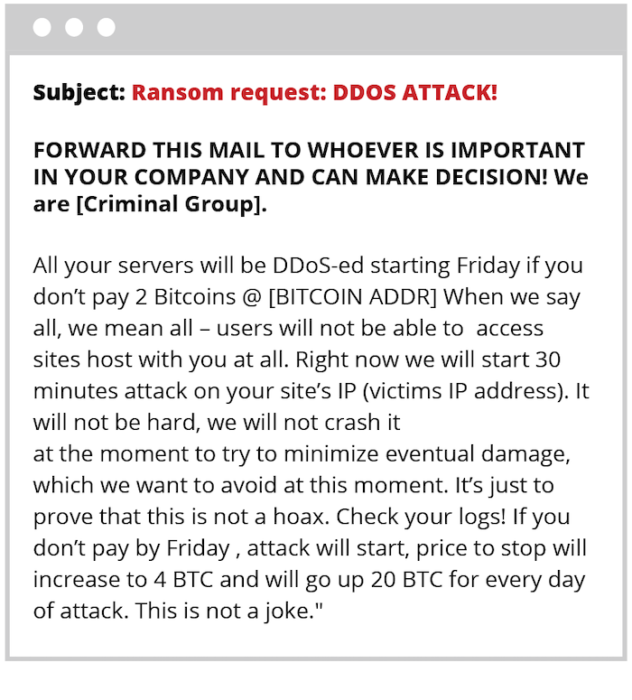

Ransom Denial of Service to sytuacja, w której hakerzy proszą o zapłacenie im pieniędzy, grożąc przeprowadzeniem ataku typu Distributed Denial of Service (DDoS)(Distributed Denial of Service (DDoS)) , jeśli nie zapłacisz przed określoną datą i godziną.

Aby pokazać, że poważnie podchodzą do ataku RDoS , mogą również przeprowadzić na krótki okres atak DDoS na instytucję, od której żądają okupu. Być może słyszałeś również o oprogramowaniu ransomware: pieniądze żądane przez hakerów po zaszyfrowaniu wszystkich danych na serwerach dowolnego podmiotu.

W przypadku Ransomware hakerzy najpierw szyfrują dane instytucji, a następnie wysyłają notatkę z żądaniem okupu, mówiąc, że odszyfrują dane PO(AFTER) tym, jak (hakerzy) zdobędą pieniądze. Dzięki RDoS notatka jest wysyłana PRZED(PRIOR) jakąkolwiek akcją w imieniu hakerów. Stwierdza wyraźnie, że hakerzy mają dostęp do serwerów firmowych i proszą o określoną kwotę pieniędzy w kryptowalucie(Bitcoins) (patrz Bitcoins(Cryptocurrency) ) przed konkretną datą. Jeśli pieniądze nie zostaną przekazane hakerom, mogą przystąpić do szyfrowania danych instytucji lub mogą je pozostawić.

RDoS wykorzystuje strach(RDoS) przed stratą i pomaga hakerom, ponieważ ludzie płacą, aby uniknąć ataku DDoS . Ponieważ w grę wchodzi tylko strach, hakerzy-amatorzy również zaczynają prosić o pieniądze. Mogą, ale nie muszą, mieć zasoby do DDoS na firmowym serwerze, ale nie ma nic złego w żądaniu wyłudzeń, z wyjątkiem szans, że zostaną złapani i wysłani do więzienia.

Czy powinieneś zapłacić?

Eksperci twierdzą, że nie powinieneś. Twierdzą, że jeśli chociaż jedna instytucja płaci szantażerom, to inni hakerzy też będą chcieli zarabiać. Zachęci to innych hakerów i oni również mogą zażądać okupu (pieniędzy za wymuszenie), mówiąc, że będą atakować serwery firmy DDoS , jeśli nie zostaną zapłacone.(DDoS)

Eksperci twierdzą również, że nie ma gwarancji, że nie dojdzie do ataku DDoS lub ataku ransomware, nawet jeśli pieniądze za wymuszenie zostaną zapłacone. Co więcej, takie działania zachęcą innych hakerów.

Czy powinieneś pozwolić, aby hakerzy szantażowali cię i płacili im pieniądze, o które proszą? Nie. Zawsze lepiej mieć plan przeciwdziałania takiemu scenariuszowi. Kolejna sekcja mówi o tym, jak przygotować się i poradzić sobie z atakiem DDoS . Jeśli masz plan, nie musisz obawiać się ataków DDoS , RDoS , ransomware lub podobnych problemów hakerskich.

… but then again – it is a practical decision you will have to take seeing what is at stake for you!

RDoS — środki ostrożności(RDoS – Precautions) zapobiegające przestojom w przypadku ataku

Kiedy atak DDoS(DDoS) następuje po żądaniu okupu, przygotowanie jest kluczem do bezstresowego rozwiązania sytuacji. Dlatego wymagany jest plan ochrony przed atakami DDoS . (DDoS)Planując plan ochrony przed atakami DDoS(DDoS) , załóżmy, że jest to powszechna procedura – to znaczy, że się powtarza. W ten sposób będziesz mógł stworzyć lepszy plan.

Niektóre osoby tworzą plan odzyskiwania po awarii(Disaster Recovery Plan) i używają go do odzyskiwania danych po ataku DDoS . Ale to nie jest naszym głównym celem. Musimy ograniczyć przepływ ruchu do strony internetowej firmy lub serwerów stron internetowych.

Dla bloga amatorskiego godzina przestoju może niewiele znaczyć. Ale w przypadku usług przetwarzania w czasie rzeczywistym – bankowości, sklepów internetowych i podobnych usług – liczy się każda sekunda. O tym należy pamiętać, aby utworzyć plan odpowiedzi DDoS(DDoS Response Plan) zamiast planu odzyskiwania DDoS(DDoS Recovery Plan) .

Dla twojej informacji, ta strona używa Sucuri do ochrony.

Niektóre z ważnych punktów, które należy wziąć pod uwagę podczas tworzenia ataku RDoS lub DDoS , to:

- Jak Twój dostawca usług internetowych(Internet Service Provider) może Ci pomóc?

- Czy Twój dostawca usług hostingowych(Hosting Service Provider) może Ci pomóc, wyłączając na jakiś czas witrynę z hosta (do momentu zatrzymania ataku DDoS )?

- Czy masz zewnętrznych dostawców zabezpieczeń, takich jak Susuri , Akamai lub Ceroro , którzy mogą wykrywać ataki DDoS , gdy tylko się rozpoczną? Usługi te mogą również blokować atak, identyfikując różne czynniki, takie jak geografia itp.

- Ile czasu zajmie zmiana adresu IP serwera, aby atak został zatrzymany (niewypały)?

- Czy(Did) rozważałeś plan oparty na chmurze, który może zwiększyć przepustowość w przypadku wystąpienia DDoS ? Zwiększona przepustowość oznacza więcej wysiłków ze strony hakerów. Jeśli zdecydujesz się na plan nieskończoności, ataki DDoS zatrzymają się szybko, ponieważ hakerzy będą musieli zorganizować więcej zasobów na wyłączenie firmowego serwera

To wyjaśnia odmowę usługi okupu(Ransom Denial) ( RDoS ) i(Service) sposób przygotowania się na atak DDoS . Jeśli masz coś do dodania, skomentuj poniżej.

Related posts

Rozproszone ataki typu „odmowa usługi” DDoS: ochrona, zapobieganie

Atak typu Denial of Service (DoS): co to jest i jak mu zapobiegać

Darmowe oprogramowanie anty-ransomware dla komputerów z systemem Windows

Utwórz reguły poczty e-mail, aby zapobiec ransomware na platformie Microsoft 365 Business

Włącz i skonfiguruj ochronę przed ransomware w Windows Defender

Jak chronić się przed atakami i infekcjami ransomware i jak im zapobiegać?

System Windows nie mógł uruchomić usługi autokonfiguracji sieci WLAN, błąd 1068

Czy powinienem zgłosić Ransomware? Gdzie mogę zgłosić Ransomware?

Jak włączyć lub wyłączyć usługę IP Helper w systemie Windows 10?

Jak dodać Dropbox jako usługę w chmurze do Microsoft Office

Brak usługi Instalatora Windows w Menedżerze usług w systemie Windows 11/10

Dostawca usług kryptograficznych Windows zgłosił błąd

Usługa inteligentnego transferu w tle nie działa w systemie Windows 11/10

SysMain hosta usługi powodujący wysokie zużycie procesora i pamięci

Usługa czasu systemu Windows nie działa, synchronizacja czasu kończy się niepowodzeniem i błędem

Jak wyłączyć usługę Windows Insider w systemie Windows 10?

CyberGhost Immunizer pomoże zapobiegać atakom ransomware

Poradnik dotyczący odpowiedzi na oprogramowanie ransomware pokazuje, jak radzić sobie ze złośliwym oprogramowaniem

Co zrobić po ataku Ransomware na komputer z systemem Windows?

Napraw niebieski ekran WYJĄTEK USŁUGI SYSTEMU w systemie Windows 11/10