Ataki Brute Force — definicja i zapobieganie

Hakerzy wykorzystują wiele metod, aby dostać się do komputera, sieci komputerowej, strony internetowej lub usługi online. Jednym z nich jest przeprowadzenie brutalnego ataku . (Brute Force Attack)Jest to jedna z najprostszych, ale czasochłonnych metod włamania się do serwera lub zwykłego komputera. Mechanizm ataku brute force ma swoje zalety – można go również wykorzystać do sprawdzenia bezpieczeństwa sieci i odzyskania zapomnianych haseł. W tym poście postaramy się zrozumieć definicję Brute Force Attack i zobaczymy podstawową metodę zapobiegania.

Ataki Brute Force

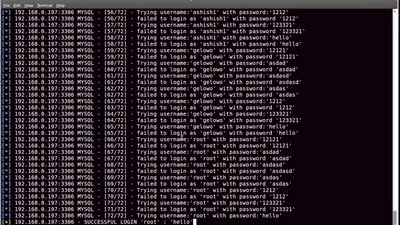

Atak Brute Force to rodzaj Cyberataku(Cyber Attack) , w którym masz oprogramowanie kręcące różne znaki, aby utworzyć możliwą kombinację haseł. Oprogramowanie do łamania haseł Brute Force Attack po prostu wykorzystuje wszystkie możliwe kombinacje, aby znaleźć hasła do komputera lub serwera sieciowego. Jest prosty i nie wykorzystuje żadnych inteligentnych technik. Ponieważ jest oparty na matematyce, złamanie hasła za pomocą aplikacji brute force zajmuje mniej czasu niż ręczne ich rozgryzanie. Powiedziałem, że oparte na matematyce, ponieważ komputery są dobre w matematyce i wykonują takie obliczenia w ułamku sekundy w porównaniu z ludzkimi mózgami, których tworzenie kombinacji zajmuje więcej czasu.

Brute Force Attack jest dobry lub zły w zależności od osoby, która go używa. Może to być cyberprzestępca próbujący włamać się do serwera sieciowego lub administrator sieci, który próbuje sprawdzić, jak bezpieczna jest jego sieć. Niektórzy użytkownicy komputerów używają również aplikacji brute force do odzyskiwania zapomnianych haseł.

Szybkość przetwarzania i hasła mają znaczenie podczas ataków Brute Force(Brute Force Attacks)

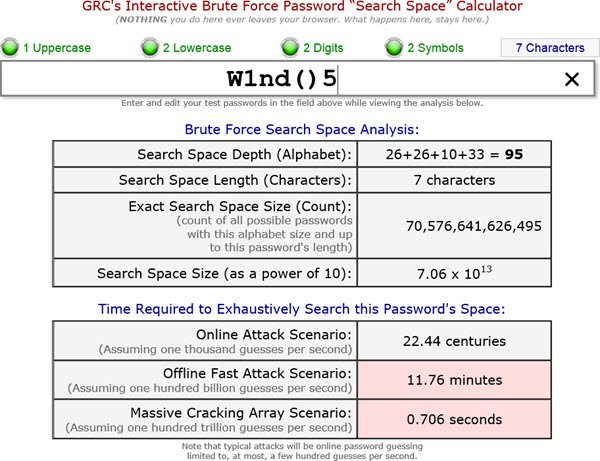

Jeśli używasz wszystkich małych liter i żadnych znaków specjalnych lub cyfr, może to zająć tylko 2-10 minut, zanim atak typu brute force może złamać hasło. Jednak połączenie wielkich i małych liter wraz z cyfrą (zakładając, że jest osiem cyfr), złamanie hasła zajmie ponad 14-15 lat.

Zależy to również od szybkości procesora komputera, czasu potrzebnego do złamania hasła do sieci lub normalnego logowania do samodzielnego komputera z systemem Windows .(Windows)

Dlatego warto mieć silne hasła. Aby utworzyć naprawdę silne hasła, możesz użyć znaków ASCII do tworzenia silniejszych haseł . Znaki ASCII(ASCII characters) odnoszą się do wszystkich znaków dostępnych na klawiaturze i nie tylko (możesz je zobaczyć, naciskając ALT+numbers (0-255) na Numpadzie(Numpad) ). Istnieje około 255 znaków ASCII(ASCII) , a każdy z nich ma kod, który jest odczytywany przez maszynę i konwertowany na binarny (0 lub 1), dzięki czemu może być używany z komputerami. Na przykład kod ASCII dla „spacji” to 32. Kiedy wprowadzisz spację, komputer odczytuje ją jako 32 i konwertuje ją na binarną – czyli 10000. Te 1, 0, 0, 0, 0, 0 są przechowywane jak ON, OFF ,OFF , OFF , OFF , OFF w pamięci komputera (zbudowanej z przełączników elektronicznych). Nie ma to nic wspólnego z brutalną siłą, z wyjątkiem tego, że w przypadku użycia wszystkich znaków ASCII(ASCII) , jeśli użyjesz znaków specjalnych w haśle, całkowity czas potrzebny na złamanie hasła może przekroczyć 100 lat. Mówiłem o ASCII dla osób, które nie wiedzą, jak znaki są przechowywane w pamięci komputera.

Oto link(Here is a link) do kalkulatora haseł Brute Force(Brute Force Password Calculator) , w którym możesz sprawdzić, ile czasu zajmie złamanie hasła. Podane są różne opcje, które obejmują małe litery, duże litery, cyfry i wszystkie znaki ASCII(ASCII) . Na podstawie tego, czego użyłeś w swoim haśle, wybierz opcje i kliknij Oblicz, aby zobaczyć, jak trudno byłoby atakowi Brute Force złamać Twój komputer lub serwer.(Brute)

(Brute Force Attack Prevention)Zapobieganie i ochrona przed (Protection)atakami Brute Force

Ponieważ w atakach typu brute force nie stosuje się żadnej specjalnej logiki poza wypróbowywaniem różnych kombinacji znaków używanych do tworzenia hasła, zapobieganie na bardzo podstawowym poziomie jest stosunkowo łatwe.

Oprócz korzystania z w pełni zaktualizowanego systemu operacyjnego Windows i oprogramowania zabezpieczającego należy używać silnego hasła(strong password) , które ma niektóre z następujących cech:

- Przynajmniej jedna duża litera

- Co najmniej jedna cyfra

- Co najmniej jeden znak specjalny

- Hasło powinno mieć minimum 8-10 znaków

- Znaki ASCII, jeśli chcesz.

Im dłuższe hasło, tym więcej czasu zajmie złamanie hasła. Jeśli Twoje hasło to „PA $ $ w0rd”, złamanie go za pomocą obecnie dostępnych aplikacji do ataku brute force zajmie ponad 100 lat. Nie używaj sugerowanego hasła w tym przykładzie, ponieważ bardzo łatwo jest je złamać za pomocą inteligentnego oprogramowania, które wymyka się ze sfery ataków typu brute force.

Nasz darmowy PassBox to poręczne małe narzędzie, które zapamięta wszystkie Twoje hasła, a nawet wygeneruje silne hasła do Twojego konta – możesz też użyć darmowego generatora haseł online,(online password generator ) aby anonimowo tworzyć silne hasła. Po wykonaniu tej czynności przetestuj swoje nowe hasło za pomocą narzędzia do sprawdzania(Password Checker) haseł firmy Microsoft . Narzędzie do sprawdzania haseł(Password Checker) ocenia siłę hasła podczas wpisywania.

Przeczytaj pokrewne(Related read) : Co to jest atak polegający na rozpylaniu hasła(Password Spray Attack) ?

Jeśli korzystasz z oprogramowania witryny WordPress , istnieje również wiele wtyczek zabezpieczających WordPress , które automatycznie blokują ataki typu brute force. Korzystanie z zapory sieciowej, takiej jak Sucuri lub Cloudflare , to kolejna opcja, którą możesz rozważyć. Jednym ze sposobów blokowania ataków brute-force jest zablokowanie kont po określonej liczbie nieudanych prób podania hasła. Wtyczka Limit Logins WordPress jest dobra do powstrzymywania ataków brute force na Twojego bloga. Inne środki obejmują zezwalanie na logowanie tylko z wybranych adresów IP, zmianę domyślnych adresów URL(URLs) logowania na inne oraz używanie Captcha do zwiększenia bezpieczeństwa bloga WordPress(harden your WordPress blog security) .

Czytaj dalej(Read next) : Jak blokować ataki Brute Force w systemie Windows Server .

Related posts

Rozproszone ataki typu „odmowa usługi” DDoS: ochrona, zapobieganie

Wymuś w przeglądarce Internet Explorer przywrócenie ostatniej sesji przeglądania

Przeglądanie, tworzenie kopii zapasowych i usuwanie zapisanych haseł w przeglądarce Internet Explorer

Wyłącz Internet Explorer 11 jako samodzielną przeglądarkę za pomocą zasad grupy

Jak sprawdzić, czy Twój adres IP przecieka?

Napraw błąd Origin podczas ładowania strony internetowej

Czy cały Internet może się zawiesić? Czy nadużycie może doprowadzić do awarii Internetu?

Jak dodać zaufaną witrynę w systemie Windows 11/10?

Jak dowiedzieć się lub sprawdzić, dokąd przekierowuje link lub adres URL?

Zezwalaj lub blokuj wyskakujące okienka w Chrome, Firefox, Edge, Opera, Internet Explorer

Jak zmodyfikować lub zmienić ustawienia routera WiFi?

Sprawdź, czy Twoje połączenie internetowe jest w stanie przesyłać strumieniowo treści 4K

Awaria przeglądarki Internet Explorer z powodu pliku iertutil.dll w systemie Windows 10

DNS Benchmark: zoptymalizuj swoje połączenie internetowe pod kątem szybkości

Co to jest translator adresów sieciowych (NAT)? Co to robi? Czy tego potrzebuję?

Surferzy vs właściciele stron internetowych vs blokery reklam vs wojna przeciwko blokerom reklam

Szybka migracja z Internet Explorera do Edge'a za pomocą tych narzędzi

Monitoruj swoje połączenie internetowe i strony internetowe za pomocą OverSite

Lista najlepszych darmowych programów i produktów do ochrony prywatności w Internecie dla systemu Windows 11/10

Net Disabler pozwala całkowicie włączyć lub wyłączyć Internet jednym kliknięciem