9 ważnych kryteriów, którymi należy się kierować przy wyborze oprogramowania antywirusowego

Szukasz(Are) najlepszego programu antywirusowego lub najlepszego rozwiązania zabezpieczającego dla swojego komputera lub urządzenia z systemem Windows ? (Windows)Na rynku jest tak wiele opcji, że możesz nie wiedzieć, które wybrać. Wiesz, że potrzebujesz antywirusa, ale nie wiesz, jakie kryteria powinien spełniać. Wszystkie firmy zajmujące się bezpieczeństwem reklamują swoje produkty jako najlepsze, posiadające najlepszy program antywirusowy lub zaporę ogniową, będące produktami kompletnymi i tak dalej i tak dalej. Komu jednak zaufać? Jak wybrać swój program antywirusowy? W tym przewodniku przedstawiamy kryteria, których należy użyć, aby wybrać najlepszy dla siebie produkt zabezpieczający:

1. Szukaj kompleksowej ochrony

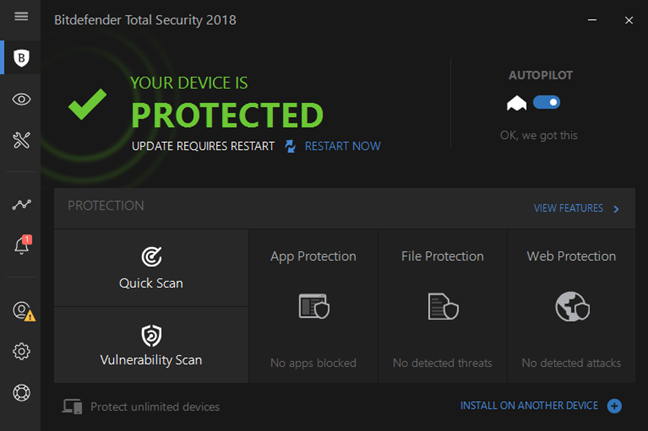

W latach dziewięćdziesiątych posiadanie dobrego produktu zabezpieczającego komputer oznaczało, że wystarczy mieć dobry program antywirusowy. W dzisiejszych czasach(Nowadays) dobry produkt zabezpieczający to nie tylko ochrona antywirusowa. Dotyczy to również ochrony zapory sieciowej, ochrony przed cyberprzestępczością podczas przeglądania Internetu, ochrony przed oprogramowaniem ransomware, ochrony VPN przed monitorowaniem i cenzurą stron trzecich i tak dalej.

Dobry produkt zabezpieczający musi zawierać kilka warstw bezpieczeństwa, które chronią Cię przed współczesnymi zagrożeniami cybernetycznymi. Dobry program antywirusowy jest dobry przeciwko tradycyjnym typom złośliwego oprogramowania, ale nie oznacza to, że komputer nie może zostać zainfekowany przez oprogramowanie ransomware, które może być nawet bardziej szkodliwe niż konwencjonalny wirus. Dlatego uważamy, że szukając kolejnego rozwiązania zabezpieczającego, należy sprawdzić, czy oferuje ono pełną ochronę(all-inclusive protection) . Oznacza to ochronę przed następującymi rodzajami zagrożeń:

- Wirusy(Viruses) - programy o złośliwych intencjach, które charakteryzują się tym, że mogą się rozmnażać i w ten sposób infekować inne komputery lub urządzenia. Wirusy są zwykle powiązane z plikiem wykonywalnym, który, gdy nieświadomie go uruchomisz, działa również jako wyzwalacz wirusa.

- Trojany (konie)(Trojans (Horses)) - to złośliwe oprogramowanie, które może podszywać się pod zwykłe oprogramowanie i z tego powodu może nakłonić Cię do pobrania i uruchomienia ich na komputerze. Gdy to zrobisz, trojany zwykle otwierają furtkę dla innych form złośliwego oprogramowania na twoim komputerze.

- Robaki(Worms ) — to złośliwe programy, które wykorzystują luki w zabezpieczeniach i luki w systemie operacyjnym lub innym oprogramowaniu (takim jak na przykład przeglądarka internetowa) i wykorzystują je do infekowania komputera. W przeciwieństwie do zwykłych wirusów robaki mogą się rozmnażać i rozprzestrzeniać samodzielnie, bez konieczności uruchamiania zainfekowanego pliku.

- Oprogramowanie szpiegujące(Spyware ) — oprogramowanie zaprojektowane do szpiegowania i gromadzenia informacji o Tobie. Oprogramowanie szpiegujące próbuje ukryć się przed Tobą, systemem operacyjnym i rozwiązaniem zabezpieczającym, a po zebraniu informacji o Tobie próbuje wysłać je na serwery kontrolowane przez hakerów.

- Rootkity(Rootkits ) — szczególny rodzaj złośliwego oprogramowania, którego celem jest zapewnienie hakerom zdalnego dostępu i kontroli nad urządzeniem bez wykrycia przez ofiary lub oprogramowanie zabezpieczające zainstalowane na zainfekowanych urządzeniach. Gdy haker uzyska dostęp do urządzenia zainfekowanego rootkitem, może użyć go do uzyskania zdalnego dostępu, kopiowania i uruchamiania znajdujących się na nim plików, zmiany ustawień systemu operacyjnego, instalowania dodatkowego oprogramowania (zwykle innego rodzaju złośliwego oprogramowania) i tak dalej. Z definicji rootkity są ukrytym rodzajem złośliwego oprogramowania, więc są nieco trudniejsze do wykrycia i usunięcia z zainfekowanej maszyny.

- Ransomware — złośliwe programy, które po zainfekowaniu komputera przejmują kontrolę i szyfrują pliki, takie jak zdjęcia, dokumenty służbowe i filmy. Gdy tak się stanie, programy ransomware próbują zmusić Cię do zapłacenia znacznej kwoty swoim twórcom, abyś mógł odzyskać swoje pliki.

- Adware - programy, które wyświetlają reklamy na Twoim ekranie, w Twoich przeglądarkach internetowych lub w innych miejscach na Twoim komputerze. Może nie jest to złośliwe oprogramowanie z definicji, ale adware prawie zawsze obniża wydajność komputera i wygodę użytkownika, a także może pomóc zainfekować komputer złośliwym oprogramowaniem.

- Ataki sieciowe(Network attacks ) — gdy hakerzy próbują zdalnie przejąć kontrolę nad Twoimi urządzeniami, mogą to zrobić poprzez podejście „przerwy”. Właśnie wtedy potrzebujesz zapory, aby powstrzymać ataki sieciowe. Dobra zapora musi być w stanie odpierać ataki z zewnątrz, ale także informować o podejrzanym ruchu, który jest inicjowany z Twojego komputera do świata zewnętrznego.

- Zagrożenia internetowe(Web threats) — Twoja przeglądarka internetowa powinna być pierwszą na linii obrony przed złośliwym oprogramowaniem. Dlatego dobre rozwiązanie zabezpieczające musi zawierać moduł ochrony sieci, który może uniemożliwić odwiedzanie stron internetowych zawierających złośliwą zawartość. Lepiej jest radzić sobie ze złośliwym oprogramowaniem w przeglądarce, niż robić to, gdy dotrze do komputera.

2. Wybierz niezawodną ochronę

Jednym z najważniejszych kryteriów wyboru najlepszego rozwiązania antywirusowego jest jego niezawodność. Niezawodny produkt zabezpieczający powinien być w stanie:

- Chroń bez powodowania konfliktów(Protect without causing conflicts) z innymi programami zainstalowanymi na komputerze. Na przykład, gdy zainstalujesz go na swoim komputerze, dobry pakiet bezpieczeństwa powinien sprawdzić, czy podobne programy zabezpieczające nie zostały już znalezione w twoim systemie. W takim przypadku pakiet bezpieczeństwa powinien najpierw poprosić o usunięcie oprogramowania powodującego konflikt, zanim się zainstaluje.

- Chroń swoje procesy przed niechcianym zakończeniem(Protect its processes from unwanted termination) . Potężne(Powerful) złośliwe oprogramowanie ma na celu wykorzystanie słabych punktów programu antywirusowego. Niektóre złośliwe oprogramowanie może próbować zabić rozwiązanie antywirusowe działające w systemie i przejąć kontrolę nad systemem. Niezawodne rozwiązanie bezpieczeństwa powinno zawsze chronić swoje procesy przed niepożądanym zakończeniem.

- Zapewnij aktualną ochronę. (Provide up to date protection. )Rozwiązanie antywirusowe, które wykorzystuje stare i nieaktualne definicje złośliwego oprogramowania, jest słabym produktem. Zagrożenia(Threats) nieustannie ewoluują; nigdy nie przestają, więc antywirusy też muszą to robić. Dobry antywirus to produkt, który regularnie się aktualizuje, kilka razy dziennie.

- Zautomatyzuj skanowanie bezpieczeństwa. (Automate security scans.)Wierzymy, że niezawodne rozwiązanie zabezpieczające powinno oferować środki do automatyzacji skanowania w poszukiwaniu złośliwego oprogramowania. Rozumiemy przez to, że pakiet zabezpieczeń musi umożliwiać planowanie skanowania antywirusowego. Jeszcze lepiej jest, jeśli produkt zabezpieczający zostanie wyjęty z pudełka z aktywowanymi regularnie zaplanowanymi skanami. Jeszcze lepiej, jeśli uruchamia skanowanie antywirusowe, gdy komputer jest bezczynny i i tak nic nie robi.

3. Uważaj na wpływ na wydajność

Produkty zabezpieczające są z natury programami, które wymagają dużej ilości zasobów obliczeniowych do wykonania swojej pracy. Na przykład zużywają więcej mocy obliczeniowej niż przeciętny odtwarzacz audio. Jednak wszyscy dostawcy zabezpieczeń starają się zminimalizować wpływ swoich produktów na wydajność komputera. Jeśli Twój komputer nie jest najpotężniejszy na rynku, powinieneś wziąć pod uwagę aspekt wydajności . (performance)Zwykle dobry produkt zabezpieczający powinien:

- Mają niewielki wpływ na czasy rozruchu(Have a small impact on the boot timings ) komputera. System Windows powinien uruchomić się prawie tak szybko, jak przed zainstalowaniem produktu zabezpieczającego.

- Mieć niewielki wpływ na wydajność komputera(Have a small impact on your computer's performance) . Skuteczne rozwiązanie zabezpieczające nie jest dobre, jeśli ugrzęźnie w twoim komputerze. Powinien wiedzieć, jak korzystać z zasobów komputera w sposób, który nie wpływa negatywnie na jakość korzystania z komputera pod względem wydajności i czasu reakcji.

- Szybko przeskanuj swój komputer w poszukiwaniu złośliwego oprogramowania(Be fast in scanning your computer for malware) . Dobre antywirusy są zwykle szybsze niż inne, jeśli chodzi o skanowanie komputera w poszukiwaniu zagrożeń złośliwym oprogramowaniem.

4. Preferuj użyteczność

Dobry produkt zabezpieczający musi być łatwy w użyciu zarówno przez doświadczonych użytkowników, jak i zwykłych użytkowników, którzy mają niewielką lub żadną wiedzę na temat bezpieczeństwa. Oznacza to, że musi:

- Bądź łatwy w nawigacji. (Be easy to navigate. )Powinien zapewniać intuicyjny sposób poruszania się po różnych oknach, kartach, menu i ustawieniach.

- Bądź łatwy w użyciu na urządzeniach z ekranami dotykowymi. (Be easy to use on devices with touchscreens. )Era zwykłego starego monitora jest martwa. W dzisiejszych czasach liczba komputerów z ekranem dotykowym rośnie w szybkim tempie. Dlatego coraz więcej osób używa dotyku do kontrolowania działania oprogramowania. Dobry produkt zabezpieczający powinien mieć duże przyciski, kafelki, wszelkiego rodzaju przełączniki, znaczniki wyboru i tak dalej. Innymi słowy, musi mieć elementy sterujące, które można łatwo dotykać również palcami, a nie tylko kursorem myszy.

- Bądź łatwy do zrozumienia. (Be easy to understand. )Bez względu na to, jak łatwo jest poruszać się po interfejsie użytkownika, nie jest dobrze, jeśli nie rozumiesz, co oznacza każdy element i ustawienie. Oferowane opcje konfiguracji powinny być łatwe do zrozumienia dla wszystkich użytkowników.

- Zapewnij łatwą do znalezienia dokumentację. (Provide you with easy to find documentation.)Jak każdy dobry produkt, dobre produkty zabezpieczające muszą zapewniać łatwy dostęp do dokumentacji. Jeśli dokumentacja pomocy(Help) jest dostępna, ale nie możesz jej znaleźć, jaki jest sens?

- Daj pełną kontrolę nad tym, jak to działa. (Give you complete control of how it works. )Wiele osób szuka produktów zabezpieczających, które nie wymagają żadnej szczególnej konfiguracji. Jednak są też ludzie, którzy chcą ustalić każdy szczegół działania produktu zabezpieczającego. Jeśli tak jest w Twoim przypadku, dobry produkt zabezpieczający musi zapewnić Ci pełną kontrolę.

Są to wszystkie kryteria względne, ponieważ niektórzy użytkownicy są bardziej zaawansowani i mają bardziej techniczne przygotowanie, podczas gdy inni nie. Niezależnie(Regardless) od poziomu wiedzy technicznej ważne jest, aby produkt zabezpieczający był dla Ciebie łatwy w użyciu.

Jeśli jesteś początkującym i nie masz technicznych skłonności, poszukaj produktu zabezpieczającego typu „zainstaluj i zapomnij”("install & forget") . Jeśli jesteś bardziej profesjonalnym użytkownikiem, możesz poszukać produktu zabezpieczającego, który można szczegółowo skonfigurować, oferującego wiele zaawansowanych ustawień.

5. Bądź gotów poprosić o wsparcie

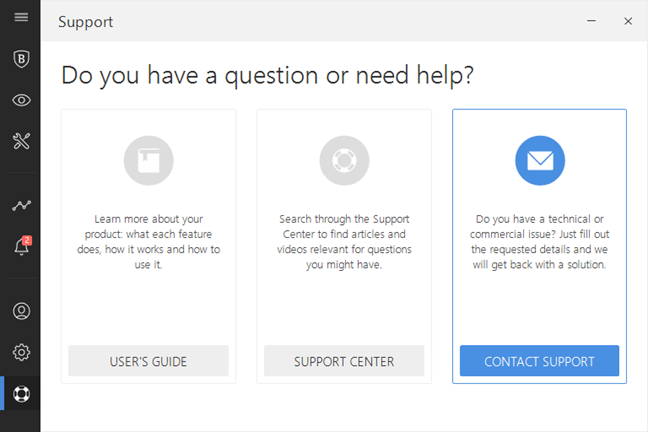

Nic na tym świecie nie jest doskonałe, dlatego ważna jest możliwość wezwania pomocy, gdy coś nie działa tak, jak powinno. Dlatego opcje wsparcia, które otrzymujesz, są czynnikiem, który należy wziąć pod uwagę przed podjęciem decyzji o zakupie produktu zabezpieczającego.

Firma zajmująca się bezpieczeństwem IT, która tworzy doskonałe programy zabezpieczające, zwykle oferuje szeroki wachlarz opcji wsparcia(support options) , a jeśli masz problemy z ich produktem, powinieneś być w stanie:

- Napisz do nich e-mail , w którym opisujesz swoje problemy z ich produktem antywirusowym

- Porozmawiaj na czacie na żywo(live chat) z jednym z inżynierów pomocy technicznej

- Zadzwoń(Call) do ich działu pomocy, aby uzyskać pomoc

Żadna z opcji wsparcia nie powinna kosztować Cię dodatkowych pieniędzy, poza tym, co już zapłaciłeś przy zakupie ich produktu.

6. Zrób dobry użytek z dołączonych narzędzi

Wiele „kompletnych” produktów zabezpieczających zawiera dodatkowe narzędzia poza podstawowymi modułami zabezpieczającymi. Mogą one obejmować portfele haseł, bezpiecznie zaszyfrowaną przestrzeń dyskową w chmurze, narzędzia kontroli rodzicielskiej i tak dalej. Te dodatkowe narzędzia nie powinny zajmować pierwszego miejsca, gdy zaczynasz szukać swojego następnego świetnego rozwiązania zabezpieczającego, ale mogą być tak małą zachętą, że musisz dokonać właściwego wyboru między dwoma podobnymi produktami zabezpieczającymi. Na przykład, jeśli jesteś podróżnikiem i zwykle zabierasz ze sobą komputer lub urządzenie z systemem Windows(Windows) , powinieneś otrzymać produkt zabezpieczający, który obejmuje plan usług VPN lub subskrybować usługę VPN(VPN service)osobno. Jest to jedyny sposób, w jaki możesz być bezpieczny, łącząc się z niewiarygodnymi publicznymi sieciami bezprzewodowymi, takimi jak te, które można znaleźć na lotniskach, kawiarniach, centrach konferencyjnych i tak dalej.

Jeśli jesteś rodzicem i musisz wybrać między dwoma podobnymi pakietami bezpieczeństwa, ale tylko jeden z nich oferuje moduł kontroli rodzicielskiej, prawdopodobnie powinieneś wybrać ten z kontrolą rodzicielską.

Decydując się na zakup produktu zabezpieczającego, należy sprawdzić, czy dodatkowe narzędzia, które zawiera to:

- Zorientowane na bezpieczeństwo(Security-oriented) . Jeśli produkt zabezpieczający daje Ci za darmo dodatkowe narzędzia, które nie są zorientowane na bezpieczeństwo, uważamy, że nie warto ich kupować. Te narzędzia są tylko środkiem do celu marketingowego.

- Przydatne(Useful) . Dodatkowe narzędzia, które otrzymujesz przy zakupie produktu zabezpieczającego, powinny być dla Ciebie pomocne. Powinny być nie tylko klonami narzędzi, które już znajdują się w systemie Windows(Windows) .

- Nie szkodzić swojemu bezpieczeństwu ani prywatności. (Do not harm your security or your privacy.)Niektórzy dostawcy decydują się na łączenie dodatkowych narzędzi, które nie są pomocne w zwiększaniu bezpieczeństwa lub prywatności. Wręcz przeciwnie, szkodzą mu. Jeśli rozwiązanie zabezpieczające obejmuje zacienione paski narzędzi, przeglądarki internetowe, dodatki do przeglądarek lub jakiekolwiek inne narzędzia obniżające bezpieczeństwo lub prywatność(lower your security or privacy) , należy trzymać się z dala od tego produktu.

- Nie wiążą się z dodatkowymi kosztami(Do not involve additional costs) . Jeśli musisz zapłacić więcej pieniędzy oprócz tego, co już zapłaciłeś za pakiet bezpieczeństwa, nie są tego warte.

7. Rozważ reputację

Może to zabrzmieć nieco konserwatywnie, jakbyśmy byli zespołem redaktorów starej szkoły, którzy chcą faworyzować wielkie nazwiska rynku bezpieczeństwa IT. To nieprawda i zapewniamy, że nasze intencje są uczciwe: reputacja ma znaczenie! Kupowanie i używanie produktu zabezpieczającego od firmy o dobrej reputacji jest zwykle bezpieczniejszym zakładem niż wskoczenie na całość z produktem zabezpieczającym od nieznanej firmy. Dobre rozwiązania w zakresie bezpieczeństwa zwykle pozostają dobre w miarę upływu czasu. Jednocześnie wiele złośliwych programów maskuje się jako tak zwane rozwiązania zabezpieczające. Na przykład decydując się na użycie nieznanego programu antywirusowego, możesz zainstalować wirusa na swoim komputerze, przed czym chciałeś się chronić.

8. Bądź świadomy kosztów

OK, prawdopodobnie myślisz, że wszystkie kryteria, o których mówiliśmy, są dobre i eleganckie, ale żadne z nich nie jest tak ważne, jak koszt tego rozwiązania zabezpieczającego. Większość ludzi wybiera tańsze produkty i chociaż jest to właściwe podejście ogólne, nie zawsze jest najlepsze. W przypadku produktów zabezpieczających oznacza to, że powinieneś szukać produktu w najniższej cenie, który odpowiada Twoim potrzebom i zapewnia ochronę, której potrzebujesz. Ten produkt może nie być najtańszym na rynku. Z drugiej strony wyobraź sobie, ile może Cię to kosztować, jeśli kupisz okazjonalny produkt zabezpieczający, który nie chroni Twoich plików przed oprogramowaniem ransomware?

9. Przeczytaj naszą serię „ Bezpieczeństwo(Security) dla każdego”, ponieważ ma ona pomóc Ci wybrać odpowiedni produkt antywirusowy dla Ciebie

Wierzymy, że powyższe kryteria są najważniejsze przy wyborze najlepszego rozwiązania antywirusowego/zabezpieczającego. Od wielu lat piszemy recenzje pakietów bezpieczeństwa z naszej serii „ Security for Every(Everyone) ” i odkąd zaczęliśmy tę serię, zawsze staraliśmy się odpowiedzieć na to pytanie: który produkt zabezpieczający jest najlepszy dla naszych czytelników?

Niektóre pakiety bezpieczeństwa są lepsze niż inne pod względem ochrony przed złośliwym oprogramowaniem; niektóre są łatwiejsze w użyciu, inne oferują wiele zaawansowanych ustawień i tak dalej i tak dalej. W każdej z naszych recenzji uwzględniamy wszystkie powyższe kryteria, a następnie oceniamy każdy produkt zabezpieczający.

Jakich kryteriów używasz przy wyborze programu antywirusowego?

Każdy produkt zabezpieczający ma swoje wzloty i upadki i trudno jest nazwać go najlepszym dla wszystkich. Produkt zabezpieczający może być odpowiedni dla Ciebie jako początkującego użytkownika, a inny może być odpowiedni dla Ciebie jako zaawansowanego użytkownika technicznego. Mamy nadzieję(Hopefully) , że powyższe kryteria, wraz z naszymi recenzjami bezpieczeństwa, pomogą Ci zidentyfikować najlepszy produkt antywirusowy dla Ciebie. Zanim zamkniesz ten artykuł, podziel się z nami w komentarzu kryteriami, których używasz przy zakupie antywirusa. Skomentuj(Comment) poniżej i porozmawiajmy.

Related posts

Informacje o InPrivate i Incognito. Co to jest przeglądanie prywatne? Która przeglądarka jest najlepsza?

13 najlepszych rzeczy o Windows 10

Najlepsze funkcje systemu Windows 11: 8 wspaniałych rzeczy —

Analiza: szybkie instalacje aplikacji na komputery rujnują wydajność komputera!

Nagrody: Najlepszy darmowy produkt antywirusowy roku 2018

Asystent aktualizacji systemu Windows 10: Uaktualnij do aktualizacji z maja 2021 r. już dziś!

Recenzja ESET Internet Security: Potężny i łatwy w użyciu! -

Jak ustawić domyślny widok/kartę dla Menedżera zadań Windows 10?

3 darmowe sposoby na pobranie systemu Windows 10 w wersji 32-bitowej lub 64-bitowej

Jak ustawić uprawnienia aplikacji w systemie Windows 10 —

Jak skonfigurować Windows Sandbox (uruchamiać aplikacje/skrypty, udostępniać foldery itp.)

Jak otworzyć wiersz polecenia, gdy system Windows nie uruchamia się (3 sposoby)

Desktop.ini — Co to za plik? Dlaczego na moim pulpicie są dwa z nich?

Aktualizacja systemu Windows 10 maja 2021: co nowego i co zostało usunięte? -

Top 5 irytujących praktyk producentów oprogramowania antywirusowego

Które funkcje systemu Windows 7 nie są już dostępne w systemie Windows 10? -

Jak używać Rejestratora kroków do przechwytywania kroków rozwiązywania problemów z systemem Windows 10 —

Jak wyczyścić pliki cookie w Firefoksie w systemie Windows i macOS —

Jak zainstalować system Windows 11 na dowolnym (nieobsługiwanym) komputerze lub maszynie wirtualnej?

Nagrody - Najbardziej innowacyjny produkt antywirusowy 2017 roku