18 najlepszych narzędzi do hakowania 2022

Liczba przypadków włamań rośnie w alarmującym tempie, dlatego musimy być świadomi każdego, kto ma dostęp do Twojego systemu, laptopów, tabletów lub smartfonów. Musisz chronić swój system operacyjny przed hakerami, którzy mogą wykorzystywać Twoje pliki lub dokumenty do fałszywych działań bez Twojej wiedzy. W tym artykule poznasz najlepsze narzędzia do hakowania systemów operacyjnych, takich jak Windows , Linux i macOS. Kontynuuj czytanie, aby dowiedzieć się o najlepszych narzędziach hakerskich do pobrania na komputer i chroń go przed takimi zagrożeniami.

18 najlepszych narzędzi do hakowania(18 Best Tools for Hacking)

W tym artykule wymieniliśmy 18 najlepszych narzędzi do hakowania. Te narzędzia hakerskie pomogą Ci przeprowadzić badania bezpieczeństwa, które mogą być korzystne dla Ciebie i Twojej organizacji. Śmiało i pobierz najlepsze narzędzie do hakowania, które odpowiada Twoim wymaganiom.

Uwaga:(Note:) te narzędzia hakerskie nie promują żadnej nielegalnej działalności i nie popieramy żadnej z tych aplikacji.

1 . Metasplot(Metasploit)

Metasploit to kolekcja infrastruktury( infrastructure collection) , której możesz użyć do budowy swoich narzędzi.

- To bezpłatne narzędzie do wyszukiwania luk(for searching vulnerabilities) na różnych platformach jest jednym z najpopularniejszych narzędzi cyberbezpieczeństwa .(cybersecurity)

- Metasploit jest wspierany przez ponad 200 000 użytkowników(more than 200,000 users) i współtwórców, którzy pomagają uzyskać wgląd i wykrywać słabości systemu.

Pobierz Metasploit( Download Metasploit)

2. Nmap

Unix opracował Network Mapper lub Nmap , który jest teraz dostępny również w systemach Windows(Windows) i Android . Jest to jeden z najlepszych skanerów sieciowych lub wyszukiwarek portów. Mapa może służyć do wykrywania komputerów i usług w sieci komputerów w celu utworzenia mapy sieci(create a network map) .

- To narzędzie hakerskie zostało opracowane do (developed to) skanowania dużych sieci(scan large networks) .

- Dobrze współpracuje z hostami indywidualnymi(works well with individual hosts) .

Pobierz Nmap( Download Nmap)

3. Acunetix WVS

To jedno z najbardziej przydatnych narzędzi hakerskich. Acunetix to skaner WVS(WVS scanner) , który skanuje i identyfikuje wady, które mogą okazać się śmiertelne w witrynie. Inne funkcje tego narzędzia są wymienione poniżej:

- Tworzy witrynę internetową i wykrywa złośliwe (detects malicious) skrypty cross-site(cross-site scripts) , zastrzyki SQL(SQL injections) i inne błędy.

- Jest to szybkie narzędzie WordPress,(quick WordPress tool) które skanuje strony internetowe z ponad 1200 WordPress w celu znalezienia usterek.

Pobierz Acunetix WVS( Download Acunetix WVS)

Przeczytaj także: (Also Read:) 43 Best Hacking E-books Every Beginner Should Know About!

4. Wireshark

Pierwotnie to bezpłatne narzędzie o otwartym kodzie źródłowym nosiło nazwę Ethereal . Wireshark jest również dostarczany w wersji wiersza poleceń TShark(TShark command-line version) .

- Network Protocol Analyzer dla GTK+ działa z systemami Linux, Windows i macOS X(Linux, Windows, and macOS X) .

- Wireshark to GTK+ based web analyzer lub sniffer dla ramek sieciowych, który umożliwia interaktywne przechwytywanie i przeglądanie zawartości ramki sieciowej .( capture and browse network frame content)

- Jego celem jest stworzenie analizatora jakości biznesowej dla (create a business quality analyzer for) Uniksa(Unix) i zbudowanie brakujących funkcji w Wireshark .

Pobierz WireShark( Download WireShark)

5. oclHashcat

Być może słyszeliście o darmowym narzędziu do łamania haseł Hashcat , jeśli łamiecie hasła do pracy. Możesz pobrać to przydatne narzędzie do hakowania dla systemów Linux, Mac OSX i Windows,(Linux, Mac OSX, and Windows ) które jest narzędziem do łamania haseł opartym na procesorze. Kilka godnych uwagi cech tego narzędzia to:

- oclHashcat to zaawansowana wersja Hashcat , która wykorzystuje moc GPU . Pierwszy i jedyny na świecie silnik oparty na GPGPU(GPGPU-based engine) sprawia, że OclHashcat jest unikalnym narzędziem do łamania haseł na całym świecie.

- Możesz również użyć tego narzędzia jako deszyfratora (decryptor) haseł (passwords)Wi(for WiFi) -Fi .

Uwaga:(Note: ) użytkownicy NVIDIA potrzebują ForceWare 346.59 lub nowszej do korzystania z narzędzia, a użytkownicy AMD wymagają Catalyst 15.7 lub nowszej.

Pobierz oclHashcat( Download oclHashcat)

6. Skaner luk w zabezpieczeniach Nessus(6. Nessus Vulnerability Scanner)

Narzędzie opracowane przez Tenable Network Security jest jednym z naszych najpopularniejszych skanerów luk w zabezpieczeniach. Kilka unikalnych cech tego narzędzia to:

- Obsługuje różne platformy, takie jak Windows 7 i 8(Windows 7 and 8) , Mac OS X oraz popularne dystrybucje Linuksa(Linux distros) , takie jak Debian , Ubuntu i Kali Linux itp.

- Jest to pierwsze darmowe narzędzie hakerskie roku 2020, które działa na frameworku klient-serwer(client-server framework) .

- Nessus obsługuje różne typy użytkowników w różnych edycjach(different editions) , takich jak Nessus Home , Nessus Professional , Nessus Manager i Nessus Cloud .

Pobierz skaner luk w zabezpieczeniach Nessus( Download Nessus Vulnerability Scanner)

Przeczytaj także: (Also Read:) 7 najlepszych stron internetowych do nauki etycznego hakowania(7 Best Websites To Learn Ethical Hacking)

7. Maltego

To narzędzie może być używane w systemach Windows, Mac i Linux(Windows, Mac, and Linux) .

- To narzędzie hakerskie to platforma kryminalistyczna typu open source(open-source forensic platform) .

- Zapewnia rygorystyczne wydobycie i (rigorous mining & )zbieranie (collection)informacji(information) w celu namalowania obrazu cyberzagrożeń.

- Maltego jest również przykładem złożoności i wagi punktów awarii(exemplifies the complexity and severity of failure points) w Twojej infrastrukturze i środowisku.

Więc śmiało, wypróbuj to narzędzie do hakowania i chroń swoją pracę.

Pobierz Maltego( Download Maltego)

8. Zestaw narzędzi dla inżynierów społecznych(8. Social-Engineer Toolkit)

Social-Engineer Toolkit może być używany w systemach LINUX, Mac OS X i Windows(LINUX, Mac OS X, and Windows) . Ponadto,

- Narzędzie jest dostępne w Mr. Robot( featured on Mr. Robot) .

- Może być używany jako zaawansowana platforma (advanced framework) do symulacji(for simulating) różnego rodzaju ataków.

- Wykonuje ataki phishingowe(performs phishing attacks) .

- Może również zbierać dane uwierzytelniające(credential harvesting) .

- Interfejs tego narzędzia hakerskiego jest ładnie (interface)zorganizowany(organized) .

To narzędzie do hakowania jest bezpłatne(free of charge) ! Więc śmiało wypróbuj.

Pobierz zestaw narzędzi dla inżynierów społecznych( Download Social Engineer Toolkit)

9. Kismet

Kismet to wykrywacz sieci bezprzewodowej 802.11 warstwy 2,(802.11 layer 2 wireless network detector ) który może podsłuchiwać ruch 802.11g, 802.11b i 802.11a.

- Działa jako sniffer i system wykrywania włamań,(and intrusion detection system ) który może obsługiwać tryb surowego monitorowania (rfomon).

- Może być używany przez bezprzewodową (wireless)kartę (card)kismet .

- To narzędzie do hakowania jest całkowicie bezpłatne(free to use) .

Pobierz Kismet( Download Kismet)

Przeczytaj także: (Also Read:) 13 najlepszych alternatyw Mininova(13 Best Mininova Alternatives )

10. Jan Rozpruwacz(10. John The Ripper)

John The Ripper to oprogramowanie typu open source,(open-source software) które jest dostępne bezpłatnie(free of cost) . Jego godne uwagi cechy to:

- Narzędzie dystrybuowane jest w postaci kodu źródłowego(distributed in the form of source code) . W związku z tym ma konfigurowalny cracker.

- Jest to renomowane oprogramowanie do łamania haseł dostępne dla wielu systemów operacyjnych(available for many operating systems) .

- Łączy w sobie cechy wielu łamaczy haseł i wykrywa typy skrótów haseł(detects password hash types) .

Pobierz John Rozpruwacz( Download John The Ripper)

11. Skan jednorożca(11. Unicornscan)

Unicornscan to próba collect information and correlation on a User-Land Distributed TCP / IP stack . Ma on na celu stworzenie nadrzędnego interfejsu(superior interface) dla badacza do wprowadzenia bodźca do urządzenia lub sieci TCP / IP w celu pomiaru jego odpowiedzi. To narzędzie do hakowania zapewnia użytkownikom szeroką gamę funkcji, takich jak:

- asynchroniczne bezstanowe skanowanie TCP(asynchronous stateless TCP scans) ze wszystkimi odmianami flagi TCP,

- asynchroniczne przechwytywanie bezstanowych banerów TCP(TCP banner grabbing) ,

- zdalna (remote OS) aplikacja(application) systemu operacyjnego i

- rozpoznawanie komponentów(component recognition) poprzez analizę odpowiedzi.

Pobierz Unicornscan( Download Unicornscan)

12. Netsparker

Narzędzie hakerskie Netsparker(Netsparker) to przyjazny dla użytkownika skaner bezpieczeństwa aplikacji internetowych. Oto niektóre funkcje tego narzędzia.

- Wykorzystuje zaawansowane skanowanie luk w zabezpieczeniach oparte na dowodach(Proof-Based vulnerability scanning) oraz posiada zintegrowane narzędzia (tools)do testowania penetracji( penetration testing) i raportowania(reporting) .

- Zidentyfikowane luki(vulnerabilities) w zabezpieczeniach są automatycznie wykorzystywane(exploited) przez Netsparker w (Netsparker) sposób bezpieczny(safely) i są również demonstrowane przez użycie.

Więc śmiało wypróbuj to narzędzie do hakowania.

Pobierz Netsparker( Download Netsparker)

Przeczytaj także: (Also Read:) Jak zhakować grę dinozaurów w Chrome(How to Hack the Chrome Dinosaur Game)

13. Czkawka(13. Burp Suite)

Burp Suite to wbudowana platforma do kontroli bezpieczeństwa aplikacji internetowych(for web application security checks) i jest uważana za jedno z najlepszych narzędzi hakerskich. Podczas całego procesu testowania różne urządzenia współpracują ze sobą płynnie,

- od wstępnego mapowania i analizy(initial mapping and analysis) powierzchni ataku aplikacji

- do określania i wykorzystywania (exploitation) luk w zabezpieczeniach(of security vulnerabilities) .

Możesz uznać tę aplikację za etyczne hakowanie. Więc śmiało wypróbuj to narzędzie do hakowania!

Pobierz Burp Siute( Download Burp Siute)

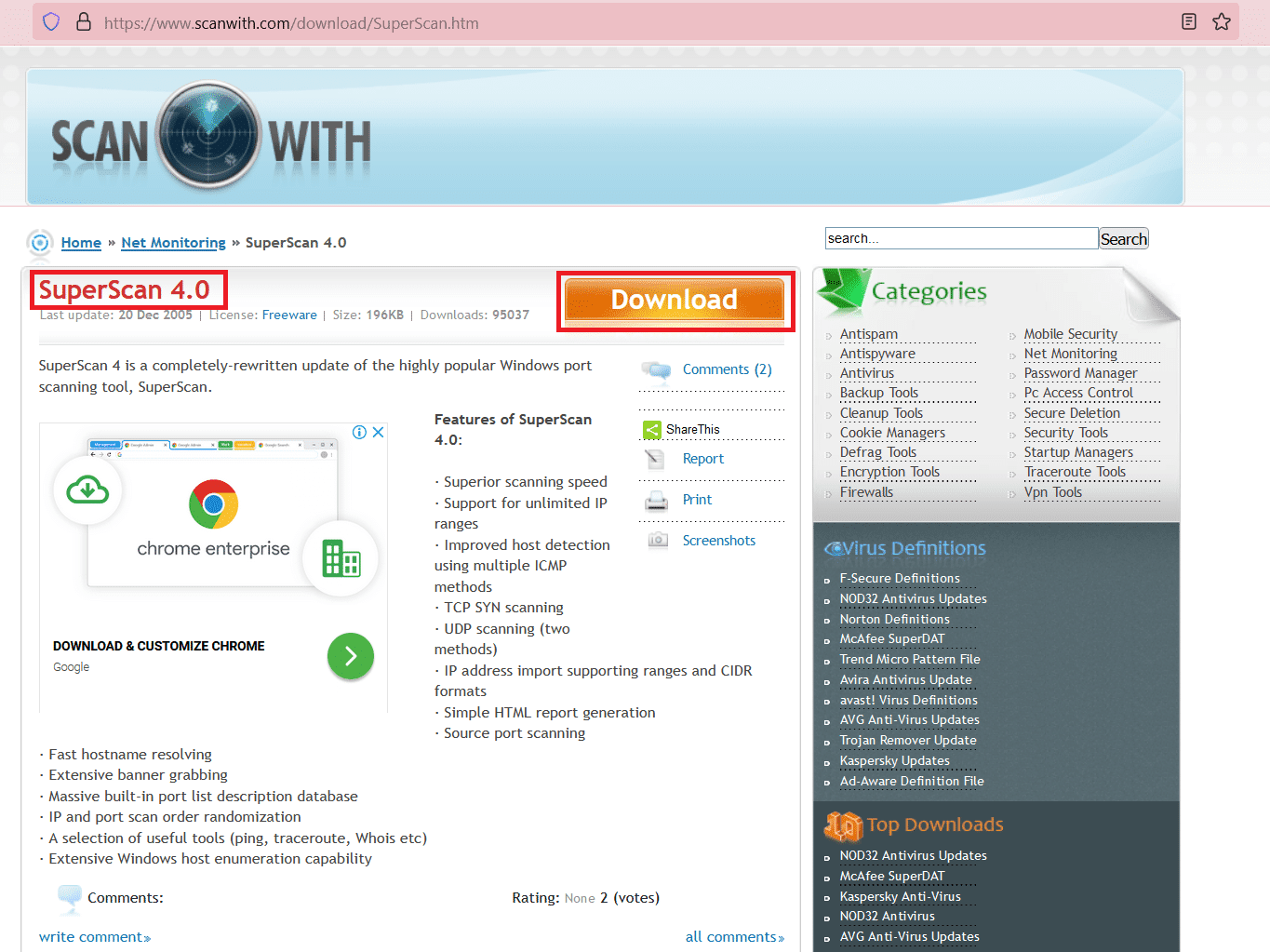

14. Superskan 4.0(14. Superscan 4.0)

Jest to kolejne popularne oprogramowanie do hakowania komputerów PC, które skanuje porty systemu Windows . (Windows)SuperScan to potężny skaner portów TCP( TCP port scanner) , pinger i solver .(and)

- Jest to bezpłatne narzędzie do skanowania portów do łączenia portów TCP i UDP(for connecting TCP and UDP ports) z komputerem docelowym.

-

Ponadto ta aplikacja jest bardzo łatwa w użyciu(very easy to use ) i nie napotkasz żadnych trudności podczas korzystania z niej.

Pobierz Superscan 4.0( Download Superscan 4.0)

15. Kraking powietrzny(15. Aircrack)

Jest to jedno z najlepszych narzędzi hakerskich do Wi(WiFi) -Fi . Oto kilka niezwykłych cech narzędzia hakerskiego AirCrack :

- Posiada detektor(detector) , sniffer , WEP , WPA / WPA2-PSK oraz narzędzie do analizy.

- W AirCrack znajdziesz szeroką gamę narzędzi do zadań takich jak nadzór(surveillance) , atak(attack) , testowanie pisaków(pen testing) i cracking .(and)

Pobierz Aircrack( Download Aircrack)

Przeczytaj także: (Also Read: )23 Najlepsze hacki SNES ROM, które warto wypróbować(23 Best SNES ROM Hacks Worth Attempting)

16. w3af

Jeśli szukasz skanera bezpieczeństwa aplikacji internetowych,(web application security scanner) który jest darmowy i open-source(free and open-source) , to w3af jest najlepszym wyborem, ponieważ:

- W3aF służy do zbierania informacji o lukach w zabezpieczeniach.(security vulnerability information. )

- Może być dalej wykorzystywany w testach penetracyjnych(utilized in penetration testing) z atakami na aplikacje internetowe i strukturą audytu.

Dlatego hakerzy i badacze bezpieczeństwa szeroko korzystają z tego narzędzia.

Pobierz w3af( Download w3af)

17. OWASP Zed

To narzędzie hakerskie jest jednym z najlepszych projektów OWASP! Za pomocą tego narzędzia hakerskiego możesz chronić swój komputer jako:

- To narzędzie do hakowania zapewnia różnorodne narzędzia i zasoby, które umożliwiają badaczom bezpieczeństwa identyfikowanie luk( identify security vulnerabilities) i luk w zabezpieczeniach.

- Jest to również narzędzie do testowania pióra,(pen-testing tool) które każdy może bardzo łatwo skonfigurować i używać tego narzędzia hakerskiego.

Więc śmiało wypróbuj!

Pobierz OWASP Zed( Download OWASP Zed)

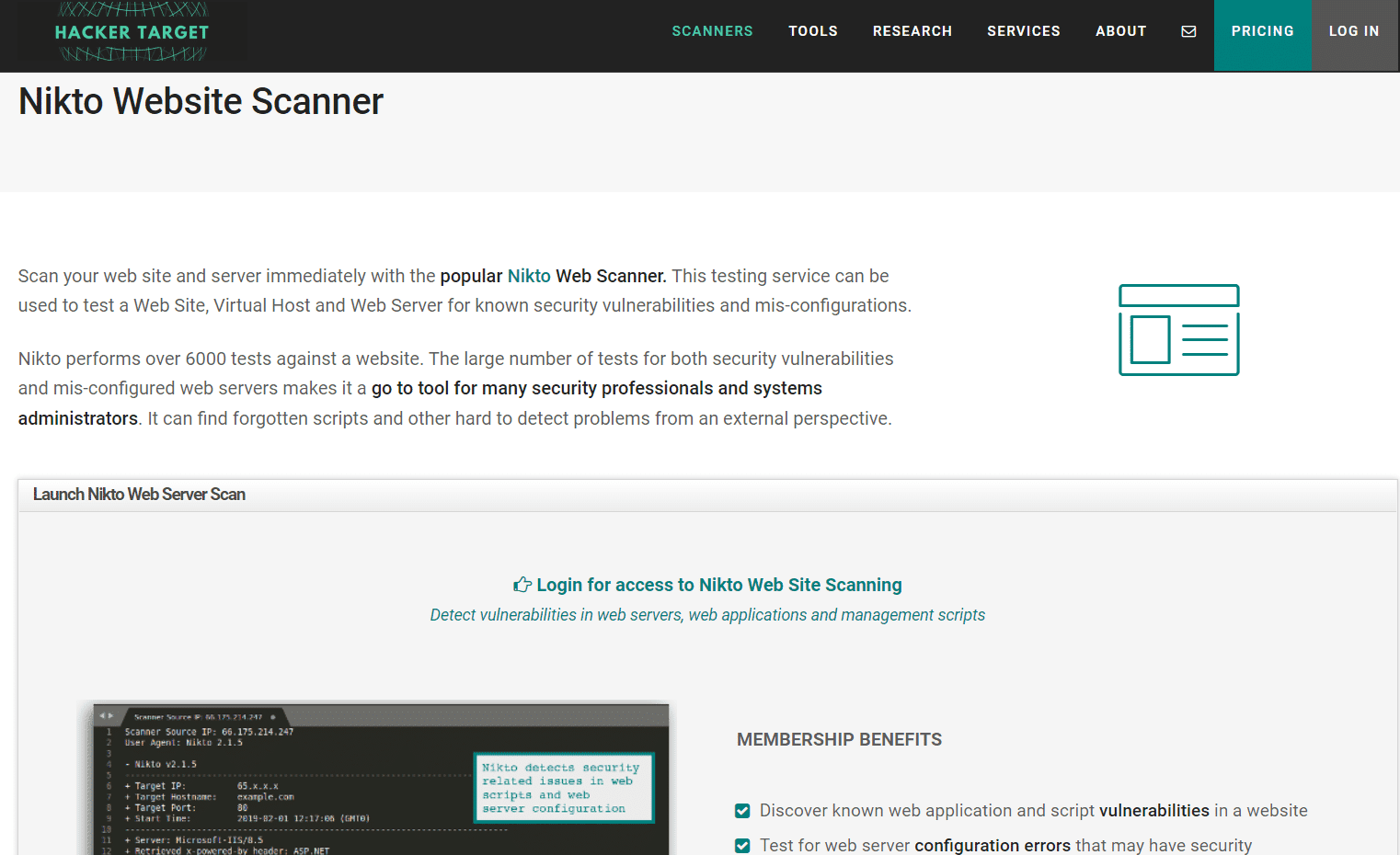

18. Skaner luk w zabezpieczeniach strony Nikto(18. Nikto Website Vulnerability Scanner)

Pen-testerzy intensywnie używają Skanera podatności Nikto Website Vulnerability Scanner(Nikto Website Vulnerability Scanner) , ponieważ jest to skaner serwerów internetowych o otwartym kodzie źródłowym(open-source web server scanner) . Oto kilka podstawowych funkcji tego narzędzia hakerskiego dostępnych do pobrania:

- Potrafi bardzo szybko skanować (scan) i wykrywać luki w zabezpieczeniach .(and detect vulnerabilities)

- (Out-dated versions)Za pomocą tego narzędzia można również (can also be) skanować (scanned)nieaktualne wersje ponad 1300 serwerów .

- Jest pomocny przy określaniu problemów z konfiguracją serwera .(determining server configuration)

Pobierz Skaner luk w zabezpieczeniach witryny Nikto( Download Nikto Website Vulnerability Scanner)

Zalecana:(Recommended: )

- Jak naprawić Galaxy S6 nie ładuje się( How to Fix Galaxy S6 Won’t Charge)

- Top 15 najlepszych darmowych odtwarzaczy IPTV(Top 15 Best Free IPTV Players)

- Top 10 najlepszych dystrybucji Kodi Linux(Top 10 Best Kodi Linux Distro)

- Jak naprawić błąd Roblox 279(How to Fix Roblox Error 279)

To była nasza lista najlepszych narzędzi do hakowania(best tools for hacking) do pobrania, których możesz użyć do ochrony swojej pracy w systemach Windows, Linux i Mac OS X( to protect your work on Windows, Linux, and Mac OS X) . Te narzędzia hakerskie z pewnością przydadzą się Tobie i Twojej organizacji. Wszystkie powyższe aplikacje służą do eksperymentów związanych z prywatnością, a ten artykuł nie promuje żadnej nielegalnej działalności. Zachęcamy(Feel) do kontaktu z nami z pytaniami i sugestiami za pośrednictwem poniższej sekcji komentarzy. I kontynuuj odwiedzanie naszej strony, aby uzyskać więcej fajnych porad i wskazówek.

Related posts

Najlepsze narzędzia do kopiowania dużej liczby plików w systemie Windows

Najlepsze narzędzia do sprawdzania aktualizacji oprogramowania

6 najlepszych narzędzi do parafrazowania online do przepisywania tekstu

20 najlepszych aplikacji do śledzenia telefonów komórkowych 2022

28 najlepszych programów do kopiowania plików dla systemu Windows 2022

25 najlepszych darmowych narzędzi dla robotów indeksujących

12 najlepszych darmowych aplikacji i widżetów kalkulatora na Androida

13 najlepszych darmowych alternatyw dla Microsoft Visio

7 najlepszych aplikacji, które pomogą Ci lepiej się uczyć

20 najlepszych narzędzi do tworzenia diagramów ER

9 najlepszych programów do zmiany głosu Discord (2021)

7 najlepszych alternatyw iTunes do zarządzania kolekcją muzyki

14 najlepszych darmowych stron z anonimowymi wiadomościami

5 najlepszych aplikacji do ukrywania adresów IP na Androida 2022

11 najlepszych klientów IRC dla systemów Windows, Mac i Linux w 2022 r.

7 najlepszych aplikacji przypominających na Androida

Najlepsze oprogramowanie do kontroli rodzicielskiej dla systemu Windows 10

5 najlepszych aplikacji Cash Advance na iPhone'a i Androida

7 najlepszych aplikacji do zawierania znajomości online i IRL

21 najlepszych narzędzi i aplikacji do zarządzania czasem, które musisz wypróbować